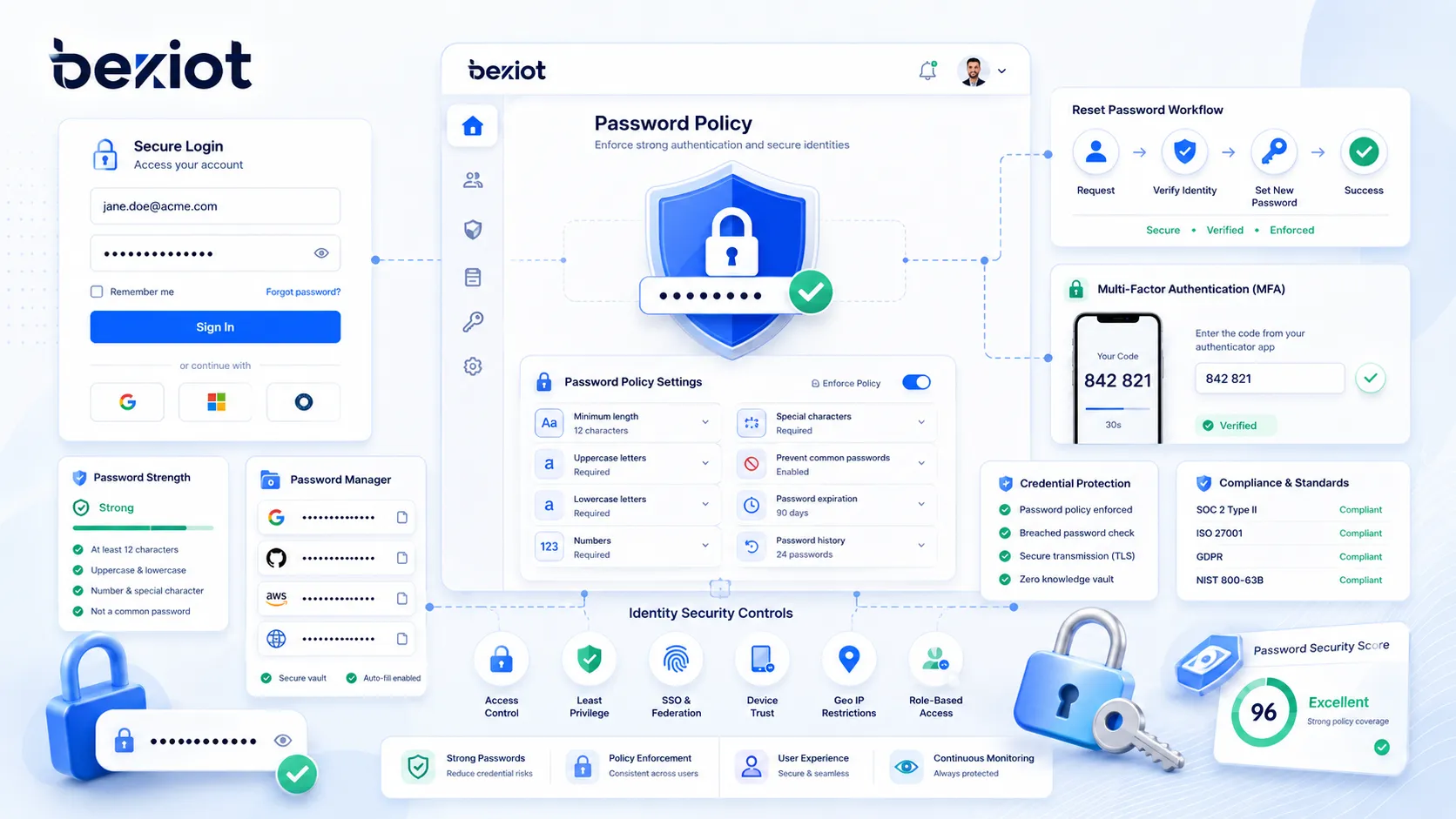

Una política de contraseñas es un conjunto de reglas, controles y procedimientos que definen la forma en que se crean, utilizan, almacenan, modifican, protegen y supervisan las contraseñas dentro de una organización o sistema digital. Ayuda a garantizar que las cuentas de usuario, las cuentas de administrador, las cuentas de servicio, las aplicaciones, los dispositivos y las plataformas en la nube sigan requisitos coherentes de seguridad de contraseñas.

Las contraseñas siguen siendo uno de los métodos de autenticación más habituales en sistemas empresariales, sitios web, servicios en la nube, plataformas de correo electrónico, VPN, bases de datos, sistemas de comunicación y aplicaciones corporativas. Dado que las contraseñas pueden adivinarse, reutilizarse, robarse, obtenerse mediante phishing, filtrarse o descifrarse, las organizaciones necesitan una política clara que reduzca la apropiación de cuentas y mejore la seguridad de las identidades.

Una política de contraseñas moderna no consiste únicamente en obligar a los usuarios a incluir mayúsculas, números y símbolos. También debe considerar la longitud de la contraseña, su reutilización, las contraseñas que se sabe que están comprometidas, la autenticación multifactor, el bloqueo de cuentas, la limitación de tasa, los gestores de contraseñas, el almacenamiento seguro, los flujos de trabajo de restablecimiento de contraseñas, las cuentas con privilegios, los registros de auditoría y la formación de los usuarios. El objetivo es crear un equilibrio práctico entre seguridad, usabilidad y fiabilidad operativa.

¿Qué es una política de contraseñas?

Definición y significado fundamental

Una política de contraseñas es un conjunto documentado y aplicado técnicamente de reglas de contraseñas que se utiliza para proteger cuentas y sistemas. Puede aplicarse a empleados, administradores, contratistas, clientes, socios, cuentas de servicio, API, usuarios de acceso remoto y usuarios con privilegios. La política define lo que resulta aceptable al crear, modificar, restablecer, almacenar o utilizar una contraseña para la autenticación.

El significado fundamental de una política de contraseñas es la seguridad controlada de las contraseñas. En lugar de permitir que cada usuario o propietario de un sistema elija libremente sus propias prácticas, la organización define un estándar común. Este estándar ayuda a reducir las contraseñas débiles, las credenciales reutilizadas, el intercambio descontrolado de contraseñas y las prácticas de acceso dispares.

Una política de contraseñas puede implementarse a través de plataformas de identidad, servicios de directorio, sistemas operativos, herramientas de autenticación en la nube, portales de administración de SaaS, gestores de contraseñas, sistemas de gestión de accesos privilegiados y configuraciones de seguridad a nivel de aplicación.

Una política de contraseñas convierte la seguridad de las contraseñas de un hábito personal en un estándar de control de accesos de alcance organizacional.

Por qué son importantes las políticas de contraseñas

Las políticas de contraseñas importan porque las credenciales comprometidas son una vía de entrada habitual a los sistemas. Los atacantes pueden recurrir al phishing, el relleno de credenciales, los ataques de fuerza bruta, el rociado de contraseñas, el malware, la ingeniería social o las bases de datos de contraseñas filtradas para obtener acceso. Si los usuarios eligen contraseñas cortas, reutilizadas, predecibles o de uso común, el riesgo se dispara.

Una política clara contribuye a mitigar ese riesgo al fijar requisitos mínimos y fomentar un mejor comportamiento de autenticación. También ayuda a los administradores a gestionar la seguridad de las cuentas en multitud de sistemas, usuarios y departamentos. Sin una política, las prácticas de contraseñas pueden volverse inconsistentes y difíciles de auditar.

Las políticas de contraseñas también respaldan el cumplimiento normativo, la respuesta ante incidentes y la gobernanza. Ayudan a las organizaciones a demostrar que la seguridad de las cuentas está gestionada, que los accesos están controlados y que las credenciales comprometidas pueden abordarse mediante un proceso definido.

Cómo funciona una política de contraseñas

Reglas para la creación de contraseñas

Las reglas de creación de contraseñas especifican lo que los usuarios deben cumplir al establecer una contraseña nueva. Estas reglas pueden incluir una longitud mínima, admitir una longitud máxima, bloquear contraseñas de uso común, impedir el uso de información personal y desincentivar la reutilización de contraseñas. Las políticas modernas suelen hacer hincapié en contraseñas más largas o frases de contraseña, en lugar de limitarse a mezclas complejas de caracteres.

Una buena regla de creación de contraseñas debe ayudar a los usuarios a elegir claves más robustas sin que el proceso resulte innecesariamente frustrante. Si las reglas son demasiado complicadas, los usuarios pueden crear patrones predecibles, como añadir “123!” al final de una palabra, anotar las contraseñas de forma insegura o reutilizar contraseñas similares en distintos sistemas.

Las políticas de contraseñas eficaces deberían explicar claramente los requisitos en la propia pantalla de creación. Los usuarios deben saber por qué se rechaza una contraseña y cómo elegir una mejor.

Verificación de la contraseña

Cuando un usuario inicia sesión, el sistema verifica la contraseña introducida comparándola con el registro almacenado. Un sistema seguro no debe guardar la contraseña real en texto plano, sino una representación protegida generada mediante un proceso de hash seguro con una sal adecuada y un coste computacional apropiado.

Durante el inicio de sesión, el sistema aplica ese mismo cálculo protegido a la contraseña que se envía y compara el resultado con el valor almacenado. Si coinciden, el usuario puede continuar, en función de otros controles como la autenticación multifactor o las reglas de acceso condicional.

La verificación también debe incluir protecciones frente a intentos repetidos de adivinación. Los límites de tasa, las reglas de bloqueo, los retrasos progresivos, la detección de bots y la supervisión ayudan a reducir los ataques automatizados.

Cambio y restablecimiento de contraseña

Los flujos de trabajo de cambio y restablecimiento de contraseña definen cómo actualizan los usuarios sus credenciales. Un usuario puede cambiar su contraseña voluntariamente, o la organización puede exigirlo cuando existan evidencias de un compromiso, actividad sospechosa, apropiación de la cuenta, acción del administrador o solicitud del usuario.

El proceso de restablecimiento debe ser seguro porque los atacantes suelen apuntar a estos flujos. Si el enlace de restablecimiento, el procedimiento del servicio de asistencia o la pregunta de recuperación son débiles, el atacante podría eludir la propia contraseña. Los procesos de restablecimiento robustos pueden incluir correo electrónico verificado, MFA, comprobaciones de identidad, enlaces de duración limitada, aprobación del soporte o recuperación por autoservicio seguro.

Los cambios de contraseña deben invalidar las sesiones antiguas cuando proceda, sobre todo tras un compromiso. Esto evita que un atacante permanezca conectado después de que la contraseña haya sido modificada.

Supervisión y aplicación

Una política de contraseñas funciona mejor cuando se aplica técnicamente y se supervisa de forma continua. La configuración de la política puede bloquear contraseñas débiles, impedir la reutilización, requerir MFA, registrar los intentos fallidos, alertar sobre comportamientos sospechosos y evitar que los usuarios establezcan credenciales comprometidas.

La supervisión puede abarcar tendencias de inicios de sesión fallidos, indicadores de rociado de contraseñas, viajes imposibles, ubicaciones de inicio de sesión inusuales, picos en los restablecimientos de contraseña, cambios en cuentas con privilegios y detección de credenciales comprometidas. Estas señales ayudan a los equipos de seguridad a identificar ataques antes de que se conviertan en incidentes graves.

La aplicación debe ser homogénea en todos los sistemas principales. Una política de contraseñas robusta para una aplicación no protege a la organización si otro sistema crítico permite contraseñas débiles o reutilizadas.

Principales características de una política de contraseñas

Longitud mínima de la contraseña

La longitud mínima es uno de los ajustes más importantes de una política de contraseñas. Las contraseñas más largas suelen ser más difíciles de adivinar o descifrar que las cortas, sobre todo cuando son únicas y no se basan en palabras comunes o patrones predecibles.

Muchas guías de seguridad modernas recomiendan contraseñas o frases de contraseña más largas, ya que pueden ser a la vez más robustas y más fáciles de recordar para los usuarios. Una frase de contraseña compuesta por varias palabras sin relación puede ser más sencilla de teclear y memorizar que una contraseña corta repleta de símbolos forzados.

La longitud mínima elegida debería reflejar el nivel de riesgo del sistema, si se requiere MFA, el tipo de usuarios y la sensibilidad de la cuenta.

Compatibilidad con contraseñas largas y frases de contraseña

Una buena política de contraseñas debe permitir credenciales largas. Si un sistema limita las contraseñas a una longitud máxima corta, impide que los usuarios elijan frases de contraseña robustas. La compatibilidad con contraseñas largas es especialmente útil cuando los usuarios dependen de gestores de contraseñas para generar credenciales únicas.

Las frases de contraseña pueden mejorar la usabilidad, ya que a los usuarios les resulta más fácil recordar una clave con estructura de frase o basada en palabras que una cadena corta aleatoria. Sin embargo, las frases de contraseña no deben ser citas célebres, frases hechas, letras de canciones, lemas de empresa ni información personal predecible.

Los sistemas deberían aceptar espacios y una amplia variedad de caracteres siempre que sea viable, asegurando a la vez que el manejo de las contraseñas sea coherente en las interfaces de inicio de sesión, restablecimiento, dispositivos móviles, web y API.

Bloqueo de contraseñas comunes y comprometidas

Una política de contraseñas robusta debe bloquear aquellas que se sabe que son débiles, comunes, filtradas o comprometidas. Algunos ejemplos son las secuencias simples, los caracteres repetidos, los patrones de teclado, las palabras de diccionario, los nombres de empresas, los nombres de productos, los nombres de usuario y las contraseñas que aparecen en conjuntos de datos de brechas.

Bloquear las contraseñas malas conocidas suele ser más eficaz que obligar a los usuarios a incluir un símbolo o un número. Una contraseña como “Password2026!” puede cumplir algunas reglas de complejidad antiguas, pero sigue siendo predecible e insegura.

El filtrado de contraseñas comprometidas ayuda a impedir que los usuarios elijan credenciales que los atacantes ya podrían tener en sus listas.

Prevención de la reutilización de contraseñas

La prevención de la reutilización evita que los usuarios repitan la misma contraseña una y otra vez o que alternen entre un conjunto reducido de ellas. Esto es importante porque una contraseña comprometida en un sistema podría utilizarse para atacar otro.

Los controles de reutilización pueden aplicarse dentro del mismo sistema, a través de los servicios de identidad corporativos o mediante las políticas del gestor de contraseñas. En las cuentas de empresa, los usuarios no deben reutilizar contraseñas personales, contraseñas compartidas de equipo ni claves antiguas de servicios no relacionados.

Impedir la reutilización es especialmente relevante para las cuentas con privilegios, las cuentas de administrador, los accesos remotos y los sistemas que contienen información sensible.

Requisito de autenticación multifactor

Una política de contraseñas moderna debe estar vinculada a la autenticación multifactor. MFA añade un paso de verificación adicional más allá de la contraseña, como una app de autenticación, una llave de seguridad hardware, una clave de acceso, un factor biométrico, una aprobación push o un código de un solo uso.

MFA contribuye a reducir el riesgo de apropiación de la cuenta cuando la contraseña es robada, obtenida mediante phishing, adivinada o filtrada. Resulta especialmente importante para el acceso remoto, las cuentas de administrador, los servicios en la nube, los sistemas financieros, las cuentas de correo electrónico y las plataformas con datos de clientes.

Las contraseñas no deben considerarse la única línea de defensa. MFA, el acceso condicional, la confianza en el dispositivo y los controles de inicio de sesión basados en el riesgo pueden fortalecer el proceso de autenticación.

Bloqueo de cuenta y limitación de tasa

El bloqueo de cuenta y la limitación de tasa ayudan a defenderse de los intentos repetidos de adivinar contraseñas. La limitación de tasa ralentiza los intentos tras fallos sucesivos. El bloqueo de cuenta impide temporalmente el acceso después de demasiados intentos fallidos. Los retrasos progresivos pueden frenar a los atacantes a la vez que reducen el riesgo de bloqueos por denegación de servicio contra usuarios legítimos.

Estos controles deben diseñarse con cuidado. Si las reglas de bloqueo son demasiado agresivas, los atacantes podrían bloquear intencionadamente muchas cuentas de usuario. Si son demasiado laxas, los atacantes podrían probar una gran cantidad de contraseñas sin ser detenidos.

Una política equilibrada emplea limitación de tasa, supervisión, alertas y detección de inicios de sesión sospechosos, en lugar de confiar únicamente en un bloqueo estricto.

Compatibilidad con gestores de contraseñas

Los gestores de contraseñas ayudan a los usuarios a crear y almacenar contraseñas largas y únicas para diferentes cuentas. Una política de contraseñas debe respaldar el uso de estos gestores permitiendo contraseñas largas, evitando restricciones innecesarias y animando a los usuarios a no memorizar decenas de credenciales distintas.

Los gestores de contraseñas reducen la presión de reutilizar contraseñas. También pueden generar contraseñas aleatorias mucho más difíciles de adivinar que las creadas por humanos.

Para entornos empresariales, las organizaciones pueden optar por gestores de contraseñas corporativos con controles de compartición, registros de acceso, políticas de bóveda, acceso de emergencia y soporte para la desvinculación de empleados.

Componentes de una política de contraseñas

Requisitos de contraseña para usuarios estándar

Los requisitos de contraseña para usuarios definen cómo los usuarios comunes crean y mantienen sus contraseñas. Estos requisitos deben ser claros, prácticos y adecuados para la base de usuarios. Han de fomentar contraseñas robustas y únicas sin generar frustración innecesaria.

Los requisitos pueden incluir una longitud mínima, compatibilidad con contraseñas largas, prohibición de reutilización, exclusión de contraseñas comunes o comprometidas, prohibición de contraseñas basadas en el nombre de usuario y uso de MFA para sistemas sensibles. También se debe recomendar a los usuarios que no compartan sus contraseñas ni las almacenen en notas sin protección.

Una buena política de usuario es fácil de entender y fácil de seguir con las herramientas adecuadas.

Requisitos para cuentas con privilegios

Las cuentas con privilegios necesitan una protección más estricta porque pueden modificar sistemas, acceder a datos sensibles, crear usuarios, alterar permisos, deshabilitar controles de seguridad y afectar a las operaciones de negocio. Las contraseñas de administrador deben ser más largas, únicas, estar protegidas por MFA y gestionarse mediante fuertes controles de acceso.

El acceso con privilegios también puede requerir grabación de sesiones, flujos de aprobación, acceso just-in-time, almacenamiento en bóveda, rotación automática y supervisión. En la medida de lo posible, deben evitarse las contraseñas de administrador compartidas, ya que reducen la rendición de cuentas.

Una política de contraseñas debe tratar las cuentas con privilegios como de mayor riesgo que las cuentas de usuario ordinarias.

Contraseñas de cuentas de servicio

Las cuentas de servicio son utilizadas por aplicaciones, scripts, integraciones, bases de datos y procesos automatizados. Sus contraseñas o secretos pueden almacenarse en archivos de configuración, variables de entorno, bóvedas o plataformas de automatización. Si se gestionan de forma deficiente, las cuentas de servicio pueden convertirse en riesgos de seguridad ocultos.

Las credenciales de las cuentas de servicio deben ser únicas, largas, generadas de forma aleatoria, almacenarse de forma segura, rotar cuando sea necesario y limitarse a los permisos mínimos requeridos. No deben reutilizarse en múltiples sistemas.

Las organizaciones deben mantener un inventario de cuentas de servicio para que las credenciales antiguas o en desuso no permanezcan activas indefinidamente.

Contraseñas compartidas y acceso en equipo

Las contraseñas compartidas generan problemas de responsabilidad y seguridad. Si varias personas utilizan la misma contraseña, resulta difícil saber quién realizó cada acción. Además, las contraseñas compartidas pueden copiarse, almacenarse de forma insegura o ser conservadas por exempleados.

Cuando se necesita acceso en equipo, las organizaciones deberían optar por cuentas individuales con permisos basados en roles. Si una credencial compartida resulta inevitable, debe almacenarse en una bóveda de contraseñas aprobada, con registro de accesos, visibilidad limitada y rotación controlada.

Las credenciales compartidas deben tratarse como excepciones, no como la forma habitual de gestionar el acceso.

Requisitos de almacenamiento de contraseñas

Una política de contraseñas debe incluir requisitos para el almacenamiento seguro. Los sistemas no deben guardar contraseñas en texto plano ni en formatos reversibles, salvo que exista una razón muy específica y controlada. Las contraseñas deben protegerse mediante métodos de hash robustos, con sales únicas y un coste computacional apropiado.

El almacenamiento seguro es crítico porque los atacantes suelen apuntar a las bases de datos de contraseñas. Si se roba una base de datos y las contraseñas están mal almacenadas, los atacantes pueden recuperar rápidamente credenciales utilizables.

Los requisitos de almacenamiento deben aplicarse a aplicaciones a medida, sistemas heredados, plataformas SaaS, herramientas internas y cualquier sistema que gestione datos de autenticación.

Beneficios de una política de contraseñas

Reducción del riesgo de apropiación de cuentas

El beneficio más directo de una política de contraseñas es la reducción del riesgo de que las cuentas sean comprometidas. Las contraseñas más robustas y únicas dificultan los ataques de adivinación, relleno de credenciales y reutilización. MFA reduce aún más el riesgo cuando se roban las contraseñas.

Una política que bloquea contraseñas débiles y comprometidas ayuda a impedir que los usuarios elijan credenciales que los atacantes ya conocen. La limitación de tasa y la supervisión restan eficacia a los ataques automatizados.

La política de contraseñas no puede eliminar todo el riesgo en las cuentas, pero mejora notablemente la primera capa de la seguridad de la autenticación.

Mejora de la gobernanza de identidades

La política de contraseñas respalda la gobernanza de identidades al crear reglas coherentes para usuarios, administradores, cuentas de servicio, restablecimientos, desvinculaciones y revisiones de acceso. Ayuda a las organizaciones a gestionar la autenticación como parte de un programa de identidad más amplio.

Sin una política, cada sistema puede aplicar reglas diferentes. Esto genera confusión entre los usuarios y dificulta la auditoría de la seguridad. Una política unificada contribuye a estandarizar las prácticas de acceso en toda la organización.

Una mejor gobernanza mejora tanto la seguridad como el control operativo.

Mejor soporte para el cumplimiento normativo

Muchas organizaciones deben demostrar que el acceso de los usuarios está protegido mediante controles razonables. Una política de contraseñas ayuda a aportar evidencia de que los requisitos de autenticación están definidos, se aplican, se revisan y se mantienen.

Las auditorías de cumplimiento pueden preguntar si las contraseñas están protegidas, si el acceso con privilegios está controlado, si se supervisan los intentos fallidos de inicio de sesión, si se revisan las cuentas y si se abordan las credenciales comprometidas.

Una política de contraseñas documentada y aplicada puede hacer que las auditorías de cumplimiento sean más eficientes.

Mejora de la experiencia de usuario

Una política de contraseñas bien diseñada puede mejorar la experiencia de usuario. Las políticas antiguas a menudo forzaban cambios frecuentes y reglas de caracteres complejos que resultaban frustrantes. Las políticas modernas pueden hacer hincapié en frases de contraseña más largas, gestores de contraseñas, MFA y el bloqueo de contraseñas comprometidas.

Esto reduce la necesidad de que los usuarios creen contraseñas poco naturales, difíciles de recordar y fáciles de teclear mal. También puede disminuir las solicitudes al servicio de asistencia por contraseñas olvidadas y bloqueos.

La seguridad bien planteada debe ser lo bastante práctica para que los usuarios la sigan de forma consistente.

Respuesta ante incidentes más sólida

La política de contraseñas respalda la respuesta ante incidentes al definir qué ocurre cuando se sospecha o se confirma que unas credenciales están comprometidas. La política puede exigir el restablecimiento de la contraseña, la invalidación de sesiones, la revisión de MFA, la supervisión de la cuenta, la revisión de los registros de acceso y la notificación al usuario.

Durante un incidente, las reglas claras reducen la confusión. Los equipos de seguridad saben cuándo se deben cambiar las contraseñas, qué cuentas tienen prioridad y cómo verificar que el acceso ha quedado asegurado.

Una política convierte los incidentes con credenciales en un proceso de respuesta controlado.

Aplicaciones de la política de contraseñas

Cuentas de usuario corporativas

Las cuentas de usuario de la empresa constituyen una de las principales aplicaciones de la política de contraseñas. Los empleados utilizan contraseñas para acceder al correo electrónico, las herramientas de colaboración, los sistemas de RR.HH., las plataformas CRM, los sistemas ERP, el almacenamiento de archivos, las VPN y las aplicaciones internas.

Una política de contraseñas ayuda a garantizar que las cuentas de los empleados emplean prácticas de autenticación robustas. También respalda la incorporación, los cambios de rol, el restablecimiento de contraseñas, la desvinculación y la revisión de accesos.

Para las cuentas corporativas, la política de contraseñas debe combinarse con MFA, SSO, acceso condicional y gestión del ciclo de vida de la identidad.

Plataformas en la nube y SaaS

Las plataformas en la nube y SaaS suelen contener datos de negocio sensibles y son accesibles desde numerosas redes y dispositivos. La política de contraseñas es importante para proteger las cuentas de usuario, las consolas de administración, el acceso a las API y los datos de los clientes.

Muchas plataformas SaaS permiten a los administradores configurar la longitud de la contraseña, MFA, el tiempo de inactividad de la sesión, SSO, las reglas de restablecimiento y el bloqueo de cuentas. Estos ajustes deben estar alineados con la política general de seguridad de identidad de la organización.

Los sistemas en la nube no deben dejarse con las configuraciones de autenticación predeterminadas o débiles.

Acceso remoto y VPN

Las cuentas de acceso remoto entrañan un riesgo elevado porque permiten a los usuarios conectarse desde fuera de la red de confianza de la organización. Las VPN, el escritorio remoto, los portales de administración en la nube y las herramientas de gestión remota deben contar con una aplicación estricta de la política de contraseñas.

El acceso remoto generalmente debería requerir MFA. El acceso remoto basado únicamente en contraseña es arriesgado, ya que unas credenciales robadas pueden proporcionar a los atacantes una vía directa hacia los sistemas internos.

Supervisar la actividad de inicio de sesión remoto también es importante, porque las ubicaciones de origen inusuales o los fallos repetidos pueden indicar un ataque.

Gestión de accesos privilegiados

La gestión de accesos privilegiados utiliza la política de contraseñas para proteger las cuentas de administrador, root, administradores de bases de datos, administradores de dominio, administradores de dispositivos de red y cuentas de acceso de emergencia.

Las contraseñas con privilegios deben ser largas, únicas, estar protegidas por MFA, almacenarse en bóvedas seguras cuando proceda, rotar cuando se requiera y supervisarse mediante registros de auditoría. El acceso debe concederse únicamente cuando sea necesario y retirarse en cuanto deje de ser preciso.

La apropiación de una cuenta con privilegios puede tener un impacto grave, por lo que la política de contraseñas debe ser más rigurosa para estas cuentas.

Portales de clientes y servicios en línea

Los portales de clientes y los servicios en línea emplean la política de contraseñas para proteger las cuentas de usuario, los datos personales, la información de facturación, los pedidos, las suscripciones y el historial de servicio. La política debe equilibrar la seguridad con la usabilidad, ya que los clientes pueden abandonar servicios cuyo inicio de sesión resulte demasiado complicado.

Las políticas de contraseñas orientadas al cliente deben admitir contraseñas largas, gestores de contraseñas, opciones de MFA, restablecimiento seguro y mensajes de error claros. Deben evitar restricciones innecesarias que impidan crear contraseñas robustas.

Para las cuentas de cliente de alto riesgo, la autenticación basada en el riesgo y las comprobaciones de contraseñas comprometidas pueden mejorar la protección.

Bases de datos, aplicaciones y API

Las bases de datos, las aplicaciones internas y las API a menudo utilizan contraseñas o secretos para la autenticación. Estas credenciales pueden pertenecer a usuarios, aplicaciones, cuentas de servicio, herramientas de integración o trabajos automatizados.

La política de contraseñas en estos entornos debe incluir almacenamiento seguro, procedimientos de rotación, mínimo privilegio, custodia de secretos en bóveda, registros de auditoría y eliminación de credenciales no utilizadas. Deben evitarse las contraseñas embebidas directamente en el código fuente o en scripts.

Las credenciales de aplicaciones y API a menudo se pasan por alto, pero pueden generar una exposición de seguridad muy seria.

Diseño de una política de contraseñas moderna

Énfasis en la longitud y la unicidad

Una política de contraseñas moderna debe hacer hincapié en la longitud y la unicidad. Las contraseñas largas y únicas suelen ser más robustas que las cortas que simplemente cumplen reglas de complejidad de caracteres. Se debe animar a los usuarios a emplear frases de contraseña o gestores de contraseñas.

La unicidad es esencial porque la reutilización de contraseñas genera un riesgo enorme. Si una contraseña de un servicio vulnerado se reutiliza para una cuenta de trabajo, los atacantes pueden probar la misma credencial en otros lugares.

La política debe dejar claro que cada cuenta importante necesita una contraseña diferente.

Evitar reglas de complejidad innecesarias

Las reglas de complejidad tradicionales suelen exigir mayúsculas, minúsculas, números y símbolos. Pueden parecer robustas, pero los usuarios a menudo responden con patrones predecibles, por ejemplo, poniendo la primera letra en mayúscula y añadiendo un número o símbolo al final.

Un enfoque más práctico consiste en bloquear las contraseñas débiles y comprometidas, permitir frases de contraseña más largas y ofrecer retroalimentación sobre la fortaleza de la clave. La complejidad puede surgir de forma natural cuando los usuarios o los gestores crean contraseñas fuertes, pero la complejidad forzada por sí sola no debería ser la defensa principal.

Las reglas de contraseñas deben reducir el riesgo real de ataque, no limitarse a crear una apariencia de seguridad.

Usar MFA para las cuentas importantes

La política de contraseñas debe ir de la mano de la política de MFA. Las cuentas importantes como las de correo electrónico, acceso remoto, administración en la nube, finanzas, RR.HH., datos de clientes y cuentas con privilegios deben usar MFA siempre que sea posible.

MFA ayuda a proteger las cuentas incluso cuando una contraseña ha sido obtenida mediante phishing o filtrada. Los métodos de MFA robustos, como las aplicaciones de autenticación, las llaves de seguridad hardware o las claves de acceso, pueden ofrecer mejor protección que los códigos SMS en entornos de mayor riesgo.

Las organizaciones deben elegir los métodos de MFA en función del riesgo, la usabilidad, la disponibilidad de dispositivos y las necesidades de soporte.

Verificar frente a contraseñas comprometidas

La comprobación de contraseñas debe verificar si la clave propuesta aparece en listas de contraseñas comprometidas conocidas o en diccionarios de contraseñas habituales. Si un usuario elige una contraseña débil conocida, el sistema debe rechazarla y explicar que se requiere una diferente.

Este control ayuda a evitar que los usuarios elijan claves que los atacantes ya conocen. Resulta particularmente útil porque muchos usuarios escogen palabras familiares, nombres, años, patrones de teclado o credenciales reutilizadas.

La comprobación de contraseñas comprometidas debe realizarse de forma segura, sin exponer la propia contraseña a terceros innecesarios.

Definir cuándo deben cambiarse las contraseñas

Una política de contraseñas moderna debe definir condiciones claras para el cambio. Las contraseñas deben cambiarse cuando existan evidencias de compromiso, sospecha de apropiación de cuenta, solicitud del usuario, cambio de rol, extravío de dispositivo, exposición de un secreto o restablecimiento administrativo.

Los cambios periódicos forzosos sin evidencia de compromiso pueden generar frustración en los usuarios y conducir a elecciones de contraseña más débiles. Si se obliga a los usuarios a cambiar las contraseñas con demasiada frecuencia, pueden recurrir a variaciones predecibles.

Los requisitos de cambio de contraseña deben estar basados en el riesgo y respaldados por la supervisión.

Incluir la seguridad en el restablecimiento de contraseñas

La seguridad del restablecimiento es tan importante como la creación de la contraseña. Los atacantes pueden apuntar a los enlaces de restablecimiento, al servicio de asistencia, a las preguntas de recuperación o a cuentas de correo comprometidas para apropiarse de una cuenta.

Un proceso de restablecimiento seguro puede incluir MFA, enlaces de duración limitada, verificación de identidad, notificación al usuario, invalidación de sesiones y registro de auditoría. Deben evitarse las preguntas de seguridad basadas en información personal, porque las respuestas pueden ser adivinadas o encontradas en línea.

Un proceso de restablecimiento débil puede echar por tierra una política de contraseñas robusta.

Consideraciones para la implantación

Mapear todos los sistemas que usan contraseñas

Antes de aplicar una política de contraseñas, las organizaciones deben identificar todos los sistemas que las utilizan. Esto incluye servicios de directorio, aplicaciones en la nube, VPN, bases de datos, dispositivos de red, aplicaciones de negocio, cuentas de servicio, sistemas heredados y plataformas de terceros.

Mapear los sistemas ayuda a detectar dónde las reglas de contraseña son inconsistentes. Una política robusta del proveedor de identidad puede no proteger una aplicación heredada que utiliza su propia base de datos de contraseñas débil.

Un inventario completo es el primer paso hacia una aplicación homogénea.

Alinear la política con los grupos de usuarios

Distintos grupos de usuarios pueden necesitar diferentes controles de contraseñas. Los empleados ordinarios, los administradores, las cuentas de servicio, los contratistas, los clientes y las cuentas de acceso de emergencia pueden tener diferentes niveles de riesgo y necesidades operativas.

Las cuentas de alto riesgo deben tener requisitos más fuertes. Por ejemplo, las cuentas de administrador pueden requerir contraseñas más largas, MFA, almacenamiento en bóveda, supervisión de sesiones y procedimientos de restablecimiento más estrictos.

Una política de talla única puede resultar demasiado débil para los usuarios con privilegios o demasiado gravosa para las cuentas de bajo riesgo.

Preparar la comunicación con los usuarios

Los cambios en la política de contraseñas pueden frustrar a los usuarios si no se explican con claridad. Las organizaciones deben comunicar qué va a cambiar, por qué es importante, cómo crear contraseñas robustas, cómo usar un gestor de contraseñas y dónde obtener ayuda.

Los usuarios deben recibir ejemplos prácticos. Por ejemplo, se les puede animar a usar frases de contraseña largas o gestores de contraseñas en lugar de claves cortas y complicadas.

Una comunicación clara mejora la adopción y reduce la carga de trabajo del servicio de asistencia.

Probar antes de la aplicación completa

La aplicación de la política de contraseñas debe probarse antes de un despliegue total. Las pruebas pueden sacar a la luz problemas con sistemas heredados, aplicaciones móviles, integraciones, flujos de restablecimiento, conexiones SSO y cuentas de servicio.

Un cambio repentino de política puede romper aplicaciones o bloquear a los usuarios si no se comprenden todas las dependencias. Los grupos piloto y el despliegue por fases pueden reducir las interrupciones.

Las pruebas son especialmente importantes al modificar la longitud mínima, los requisitos de MFA, las reglas de caducidad de contraseñas o el comportamiento de bloqueo de cuentas.

Supervisar después del despliegue

Después de la implantación, los administradores deben supervisar los fallos de inicio de sesión, los bloqueos, el volumen de restablecimientos, las quejas de los usuarios, los tickets de soporte, las alertas de contraseñas comprometidas y los intentos de inicio de sesión sospechosos. Esto ayuda a determinar si la política está funcionando según lo previsto.

La supervisión puede mostrar que los usuarios necesitan mejor orientación, que un sistema está mal configurado o que los atacantes están probando cuentas. La política debe ajustarse basándose en los datos operativos reales.

La política de contraseñas no es una configuración única, sino que requiere revisión y mejora continuas.

Una política de contraseñas exitosa combina la aplicación técnica, la formación de los usuarios, MFA, la supervisión, los flujos de trabajo de restablecimiento seguro y la revisión periódica.

Retos habituales

Frustración de los usuarios

La frustración de los usuarios es uno de los retos más comunes. Si se obliga a los usuarios a crear contraseñas difíciles de recordar, a cambiarlas con demasiada frecuencia o a seguir reglas confusas, es posible que busquen atajos.

Los atajos pueden incluir apuntar las contraseñas en papel, reutilizar claves antiguas, emplear patrones predecibles o almacenarlas en documentos no seguros. Estas conductas pueden debilitar la seguridad en lugar de mejorarla.

Una buena política debe ser lo bastante robusta para reducir el riesgo, pero lo suficientemente práctica para que los usuarios normales la sigan.

Reutilización de contraseñas

La reutilización de contraseñas sigue siendo un problema grave. Los usuarios pueden repetir la misma contraseña en sistemas de trabajo, correo personal, sitios de compras, redes sociales y servicios en la nube. Si un sitio se ve comprometido, los atacantes pueden probar la misma clave en otros lugares.

Los gestores de contraseñas y la formación de los usuarios pueden reducir la reutilización. Controles técnicos como el filtrado de contraseñas comprometidas y el SSO también ayudan.

La prevención de la reutilización es esencial para reducir el riesgo del relleno de credenciales.

Limitaciones de los sistemas heredados

Los sistemas heredados pueden no soportar contraseñas largas, hash moderno, MFA, SSO, caracteres Unicode, flujos de restablecimiento seguros o registros de auditoría detallados. Estas limitaciones pueden dificultar la aplicación de la política.

Las organizaciones deben identificar las restricciones de los sistemas heredados y decidir si actualizarlos, aislarlos, reemplazarlos o añadir controles compensatorios. Por ejemplo, un sistema heredado podría protegerse mediante VPN, segmentación de red o un proxy de identidad si la aplicación directa de la política es limitada.

Las excepciones de los sistemas heredados deben documentarse y revisarse periódicamente.

Contraseñas compartidas y embebidas en el código

Las contraseñas compartidas y las embebidas directamente en el código son riesgos operativos comunes. Un equipo, un proveedor, una aplicación, un script o un dispositivo pueden utilizar una contraseña compartida. Una contraseña embebida puede estar incrustada en el código fuente, archivos de configuración o trabajos de automatización.

Estas credenciales son difíciles de rotar y resulta sencillo perderles la pista. Pueden permanecer activas mucho después de que las personas o los sistemas ya no las necesiten.

Las organizaciones deben trasladar los secretos compartidos y embebidos a bóvedas controladas y sustituir el acceso compartido por autenticación individual siempre que sea posible.

Reglas de bloqueo excesivamente agresivas

Las reglas de bloqueo pueden ayudar a frenar los ataques de adivinación, pero unos ajustes demasiado agresivos pueden crear problemas operativos. Los atacantes pueden provocar bloqueos intencionadamente, causando una denegación de servicio a los usuarios legítimos.

Un enfoque mejor puede combinar retrasos progresivos, detección basada en riesgo, alertas, MFA y supervisión de inicios de sesión sospechosos. El bloqueo debe emplearse con prudencia y ajustarse en función del riesgo.

El objetivo es ralentizar a los atacantes sin hacer que el trabajo normal resulte poco fiable.

Consejos de mantenimiento y operación

Revisar la política periódicamente

La política de contraseñas debe revisarse de forma regular porque la tecnología, las amenazas, las regulaciones y el comportamiento de los usuarios cambian con el tiempo. Una política redactada hace varios años puede basarse en suposiciones obsoletas.

Las revisiones deben tener en cuenta la longitud de la contraseña, la cobertura de MFA, el bloqueo de contraseñas comprometidas, los flujos de restablecimiento, las cuentas de servicio, el acceso con privilegios y los comentarios de los usuarios.

La revisión periódica mantiene la política práctica y alineada con el riesgo actual.

Auditar los eventos relacionados con contraseñas

Los eventos relacionados con contraseñas deben registrarse y auditarse. Entre los eventos importantes se incluyen los inicios de sesión fallidos, los cambios de contraseña, los restablecimientos, los bloqueos de cuenta, los fallos de MFA, el inicio de sesión de cuentas con privilegios, los cambios en la política de contraseñas y la creación de nuevas cuentas de administrador.

Los registros de auditoría ayudan a detectar comportamientos sospechosos y respaldan la investigación de incidentes. También proporcionan evidencia para las auditorías de cumplimiento.

Los registros deben protegerse contra modificaciones no autorizadas y conservarse según lo estipulado en la política.

Eliminar las cuentas no utilizadas

Las cuentas no utilizadas generan un riesgo innecesario. Los exempleados, los antiguos contratistas, los usuarios de prueba, las cuentas de servicio abandonadas y las cuentas de administrador inactivas deben deshabilitarse o eliminarse.

Ni siquiera una política de contraseñas robusta puede proteger una cuenta que nadie supervisa ni de la que nadie es responsable. Los atacantes a menudo buscan cuentas olvidadas porque pueden tener contraseñas débiles o permisos antiguos.

La gestión del ciclo de vida de las cuentas debe operar conjuntamente con la política de contraseñas.

Formar a los usuarios en seguridad práctica de contraseñas

La formación de los usuarios debe centrarse en comportamientos prácticos. Los usuarios deben saber cómo crear frases de contraseña robustas, usar gestores de contraseñas, evitar la reutilización, reconocer el phishing, proteger las solicitudes de MFA y reportar posibles compromisos.

La formación debe evitar instrucciones vagas como “hazla compleja”. En su lugar, debe ofrecer ejemplos claros y explicar los métodos de ataque más comunes.

Una mejor comprensión por parte del usuario hace que la política de contraseñas sea más eficaz en el día a día.

Actualizar los controles técnicos

La política de contraseñas debe estar respaldada por controles técnicos modernos. Estos pueden incluir SSO, MFA, integración con gestores de contraseñas, filtrado de contraseñas comprometidas, hash seguro, detección de amenazas a la identidad, acceso condicional y gestión de accesos privilegiados.

Los controles técnicos reducen la dependencia de la memoria y la disciplina manual de los usuarios. También hacen que la aplicación sea más homogénea en todos los sistemas.

A medida que los sistemas se modernizan, la política de contraseñas debe actualizarse para emplear controles más fuertes.

Política de contraseñas frente a otros conceptos de seguridad relacionados

Política de contraseñas frente a política de MFA

La política de contraseñas define cómo se crean, utilizan, modifican y protegen las contraseñas. La política de MFA define cuándo y cómo deben proporcionar los usuarios un factor de autenticación adicional. Ambas políticas están relacionadas, pero no son lo mismo.

La política de contraseñas reduce el riesgo de credenciales débiles. La política de MFA reduce el riesgo de que una contraseña robada por sí sola permita acceder a la cuenta. Juntas proporcionan una seguridad de autenticación más robusta.

Las cuentas importantes normalmente deberían estar protegidas tanto por reglas de contraseñas fuertes como por MFA.

Política de contraseñas frente a política de control de acceso

La política de contraseñas se centra en las credenciales de autenticación. La política de control de acceso se centra en lo que los usuarios tienen permitido hacer después de autenticarse. Un usuario puede tener una contraseña robusta y, aun así, contar con permisos excesivos.

Ambas políticas son necesarias. La política de contraseñas ayuda a verificar al usuario, mientras que la política de control de acceso limita sus acciones según el rol y la necesidad del negocio.

Una autenticación robusta debe combinarse con el acceso con el mínimo privilegio.

Política de contraseñas frente a estrategia de claves de acceso (passkeys)

Las passkeys son un método de autenticación más moderno diseñado para reducir la dependencia de las contraseñas tradicionales. Una estrategia de passkeys podría reducir con el tiempo la importancia de la política de contraseñas en algunos sistemas. Sin embargo, muchas organizaciones todavía operan sistemas que dependen de las contraseñas.

Durante la transición, la política de contraseñas sigue siendo importante. Las organizaciones pueden emplear passkeys en las aplicaciones que las admitan y, al mismo tiempo, mantener los controles de contraseña para sistemas heredados, cuentas de servicio, accesos de respaldo y aplicaciones que aún no admitan el inicio de sesión sin contraseña.

La política de contraseñas y la estrategia sin contraseñas pueden coexistir durante la modernización.

Política de contraseñas frente a gestión de accesos privilegiados

La gestión de accesos privilegiados (PAM) controla las cuentas de alto riesgo y el acceso administrativo. Puede incluir el almacenamiento en bóveda de contraseñas, la supervisión de sesiones, el acceso just-in-time, los flujos de trabajo de aprobación y la rotación automática de credenciales.

La política de contraseñas es más amplia y se aplica a muchos tipos de cuentas. PAM aplica controles más estrictos a las cuentas que, de verse comprometidas, podrían causar el mayor daño.

Las organizaciones deben usar PAM para las cuentas con privilegios y una política de contraseñas más general para la seguridad de identidad corporativa.

Conclusión

Una política de contraseñas define cómo se crean, utilizan, almacenan, modifican, restablecen, supervisan y protegen las contraseñas. Ayuda a las organizaciones a reducir las contraseñas débiles, impedir la reutilización de credenciales, proteger las cuentas de ataques de adivinación y crear prácticas de autenticación coherentes en todos los sistemas.

Una política de contraseñas moderna debe enfatizar la longitud, la unicidad, el bloqueo de contraseñas comprometidas, el almacenamiento seguro, MFA, la compatibilidad con gestores de contraseñas, la limitación de tasa, los flujos de restablecimiento seguros, la protección de cuentas con privilegios, el control de las cuentas de servicio y los registros de auditoría. Debe evitar las reglas obsoletas que generan frustración sin mejorar la seguridad real.

La política de contraseñas se utiliza en sistemas corporativos, plataformas en la nube, portales de clientes, VPN, servicios de acceso remoto, gestión de accesos privilegiados, bases de datos, aplicaciones y API. Cuando se combina con la formación de los usuarios, la aplicación técnica, la supervisión y la revisión periódica, se convierte en un pilar fundamental para la seguridad de la identidad y la gobernanza del acceso.

Preguntas frecuentes

¿Qué es una política de contraseñas en términos sencillos?

Una política de contraseñas es un conjunto de reglas que explica cómo se deben crear, proteger, cambiar, almacenar y supervisar las contraseñas.

Ayuda a las organizaciones a reducir las contraseñas débiles, prevenir la apropiación de cuentas y gestionar la autenticación de forma más coherente.

¿Qué debería incluir una política de contraseñas?

Una política de contraseñas debería incluir una longitud mínima, compatibilidad con contraseñas largas, bloqueo de contraseñas comprometidas, prevención de la reutilización, requisitos de MFA, bloqueo de cuenta o limitación de tasa, reglas de restablecimiento seguras, requisitos de almacenamiento y registros de auditoría.

También debería definir controles diferenciados para los usuarios comunes, los administradores, las cuentas de servicio y los sistemas de alto riesgo.

¿Deberían cambiarse las contraseñas con regularidad?

Las contraseñas deben cambiarse cuando existan evidencias de compromiso, sospecha de apropiación de cuenta, solicitud del usuario, extravío del dispositivo, exposición de un secreto o restablecimiento administrativo.

Los cambios periódicos forzosos sin evidencia de compromiso pueden generar frustración en los usuarios y fomentar patrones de contraseña predecibles.

¿Por qué es importante la longitud de la contraseña?

Las contraseñas más largas suelen ser más difíciles de adivinar o descifrar que las cortas, en especial cuando son únicas y no se basan en palabras comunes o patrones predecibles.

Las frases de contraseña largas y las claves generadas por los gestores de contraseñas pueden mejorar tanto la seguridad como la usabilidad.

¿Es suficiente una contraseña robusta sin MFA?

Una contraseña fuerte es importante, pero no basta para las cuentas de alto riesgo. Las contraseñas todavía pueden ser robadas mediante phishing, malware, brechas de datos o ingeniería social.

MFA añade otra capa de protección y se recomienda encarecidamente para el acceso remoto, las cuentas de administrador, el correo electrónico, los servicios en la nube, los sistemas financieros y las plataformas de datos sensibles.

¿Cómo pueden las organizaciones reducir la reutilización de contraseñas?

Las organizaciones pueden reducir la reutilización fomentando el uso de gestores de contraseñas, bloqueando las claves comprometidas conocidas, utilizando SSO cuando sea adecuado, formando a los usuarios e impidiendo que reutilicen contraseñas recientes dentro de los sistemas corporativos.

Cada cuenta importante debe usar una contraseña única.