Por qué la copia de seguridad importa en los sistemas modernos

La copia de seguridad de datos es el proceso de crear una o más copias recuperables de información digital para que archivos, bases de datos, aplicaciones, configuraciones del sistema y registros empresariales puedan restaurarse tras una pérdida, corrupción, eliminación accidental, ciberataque, fallo de hardware o desastre. Es una parte esencial de las operaciones de TI, la ciberseguridad, la continuidad del negocio y la planificación de recuperación ante desastres.

Para las organizaciones, los datos no son solo información almacenada. Pueden incluir registros de clientes, pedidos, contratos, documentos financieros, archivos de ingeniería, cuentas de usuario, registros del sistema, máquinas virtuales, correos electrónicos, ajustes de aplicaciones e historial operativo. Si estos registros dejan de estar disponibles, el impacto puede afectar la prestación del servicio, el cumplimiento legal, la confianza del cliente y las operaciones diarias.

Una copia de seguridad solo tiene valor cuando puede restaurarse correctamente. El objetivo no es simplemente copiar datos, sino hacer que la recuperación sea predecible cuando algo sale mal.

Significado básico de la copia de seguridad de datos

La copia de seguridad de datos significa copiar datos importantes desde un sistema principal a otra ubicación de almacenamiento. La copia puede guardarse en un disco local, almacenamiento de red, appliance de backup, biblioteca de cintas, nube privada, nube pública, centro de datos remoto o medio de almacenamiento sin conexión.

La copia de seguridad se utiliza cuando los datos originales se pierden, se dañan, son cifrados por ransomware, se eliminan por error o quedan inaccesibles por fallos de hardware o software. En la gestión práctica de TI, el backup no es una acción aislada. Es un proceso continuo que incluye programación, almacenamiento, verificación, protección, supervisión y pruebas de recuperación.

La copia de seguridad como recurso de recuperación

Una copia de seguridad es un recurso de recuperación. Ofrece a los administradores una forma de devolver sistemas o datos a un estado anterior utilizable. Los datos restaurados pueden ser un solo archivo, una tabla de base de datos, un servidor completo, una máquina virtual, un buzón, una carga de trabajo en la nube o un entorno de aplicación completo.

Este valor de recuperación diferencia el backup de la simple duplicación de archivos. Un sistema útil debe conservar versiones, proteger los datos frente a sobrescrituras accidentales, admitir políticas de retención controladas y ofrecer opciones de restauración fiables.

Alcance del backup

El alcance del backup define qué debe protegerse. Algunos sistemas solo respaldan archivos de usuario. Otros protegen sistemas operativos, aplicaciones, bases de datos, archivos de configuración, certificados de seguridad, registros, máquinas virtuales, contenedores y cargas de trabajo en la nube.

Un alcance demasiado limitado puede reducir el coste de almacenamiento, pero también puede dejar una recuperación incompleta. Por ejemplo, respaldar una base de datos sin la configuración de la aplicación puede no bastar para reconstruir el servicio después de un fallo del servidor.

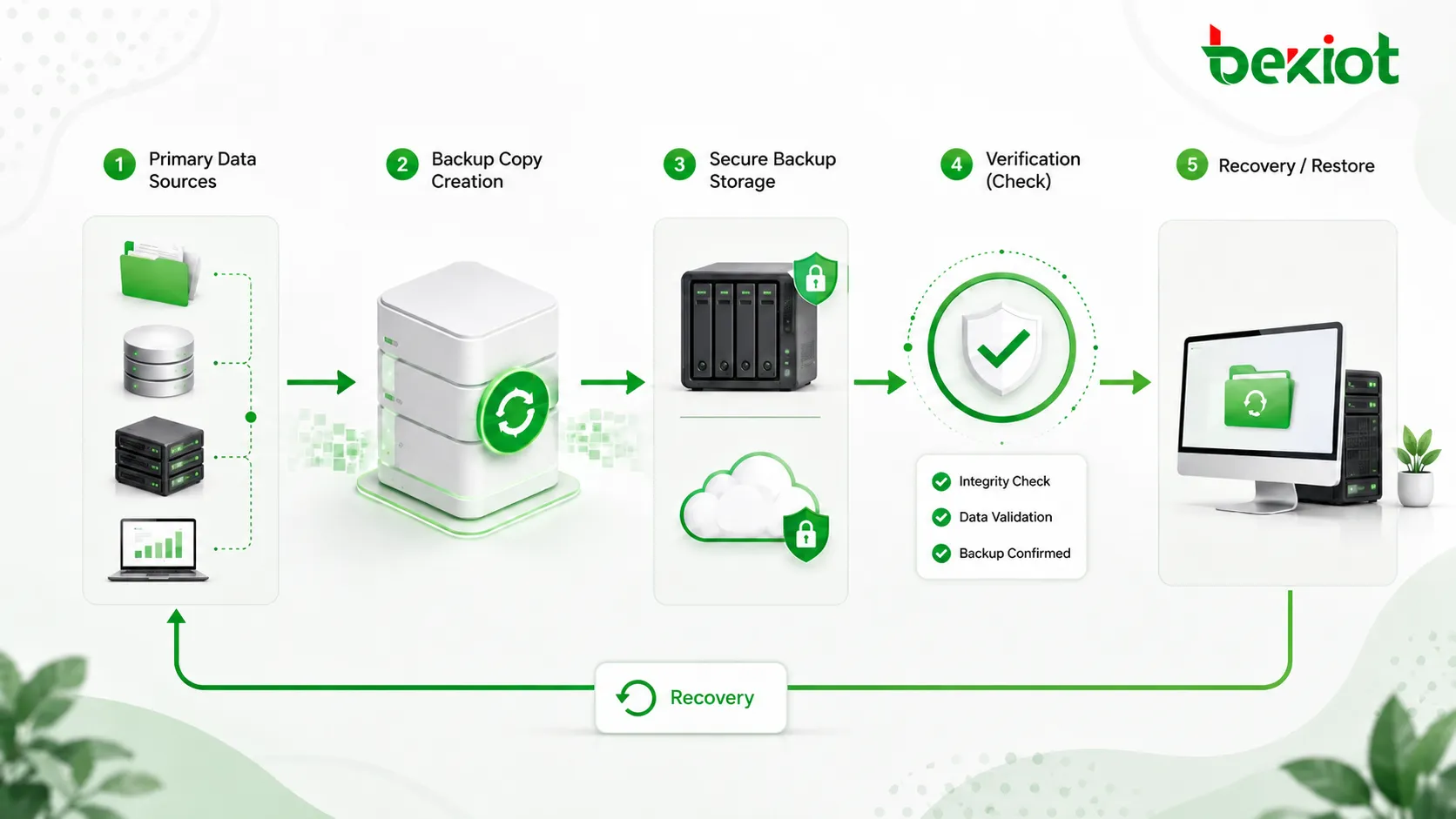

Cómo funciona el proceso de backup

Un proceso de copia de seguridad suele comenzar identificando los datos de origen. Después, el sistema copia los datos seleccionados a una ubicación de destino según una programación o un disparador. Una vez creada la copia, el sistema puede verificar la integridad, aplicar compresión o cifrado, registrar metadatos y almacenar el backup conforme a una política de retención.

Cuando se necesita recuperar, los administradores seleccionan la versión requerida y la restauran en el sistema original, un sistema de reemplazo, un entorno de pruebas o una nueva plataforma. El proceso de recuperación debe probarse antes de que ocurra un incidente real.

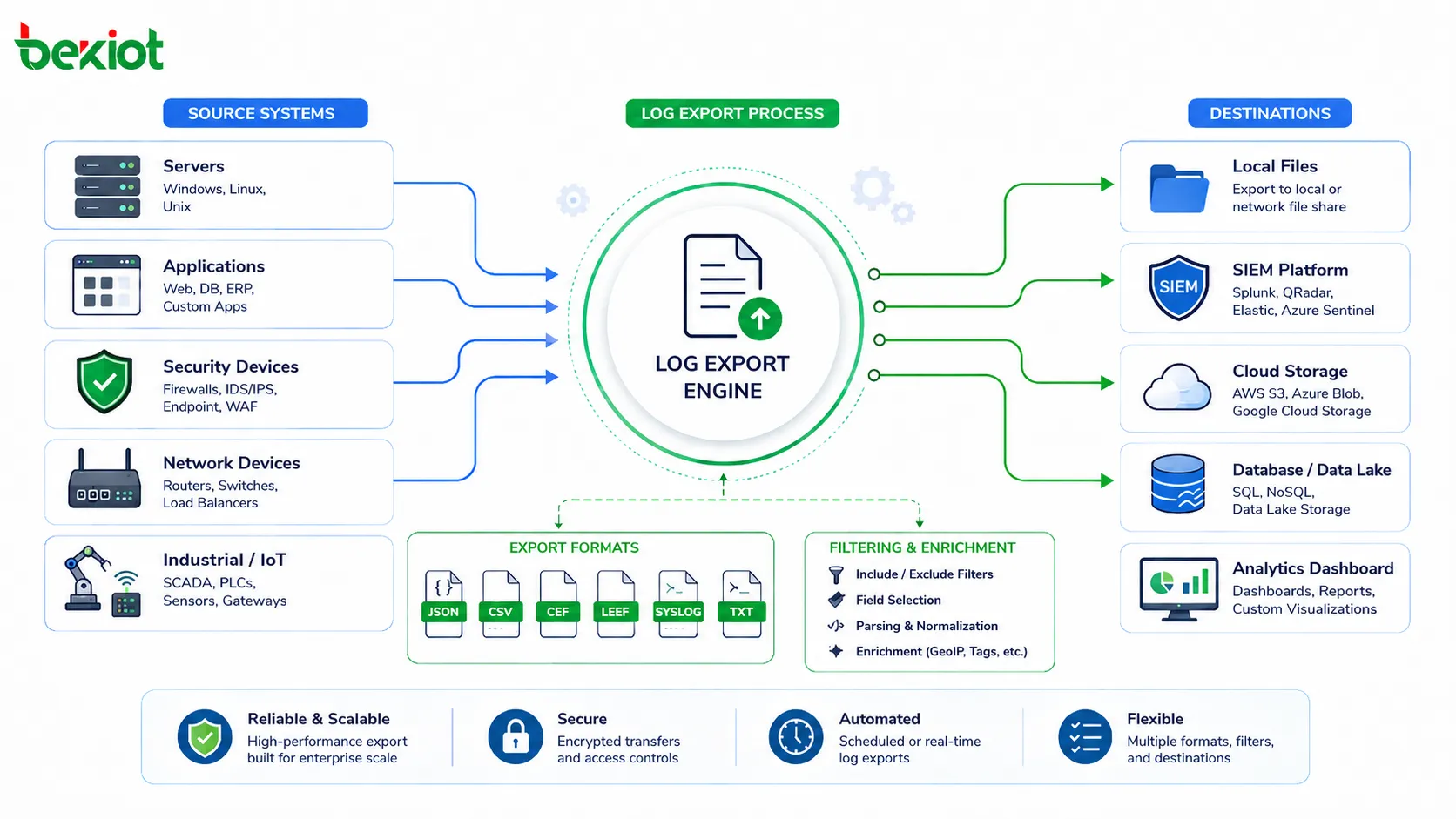

Identificación del origen

El primer paso es decidir qué datos deben protegerse. Esto puede incluir recursos compartidos de archivos, bases de datos, endpoints, servidores, almacenamiento en la nube, cuentas SaaS, máquinas virtuales, datos de aplicaciones, archivos de configuración y registros de negocio.

Una buena identificación requiere cooperación entre equipos de TI, áreas de negocio, seguridad y propietarios de sistemas. Los datos importantes pueden estar en lugares inesperados, como portátiles locales, unidades compartidas, sistemas de correo, carpetas en la nube o directorios específicos de aplicaciones.

Programación de copias

La programación define cuándo y con qué frecuencia se ejecutan los trabajos de backup. Algunos datos pueden copiarse una vez al día, mientras que bases de datos críticas pueden requerir protección horaria, casi en tiempo real o continua.

La programación debe coincidir con la frecuencia de cambio de los datos y con la pérdida que la organización puede tolerar. Un sistema que cambia cada minuto necesita un plan más frecuente que una carpeta de archivo que cambia una vez al mes.

Transferencia y almacenamiento de datos

Durante el backup, los datos se transfieren desde el origen al destino. El destino puede ser local, remoto, en la nube, sin conexión o una combinación de varias ubicaciones. Muchos sistemas usan compresión para reducir consumo de almacenamiento y cifrado para proteger información sensible.

El almacenamiento de backup debe protegerse frente a accesos no autorizados y eliminaciones accidentales. Si los atacantes pueden borrar o cifrar tanto los datos de producción como las copias de respaldo, la organización puede seguir sin poder recuperarse.

Verificación y pruebas de restauración

La verificación comprueba si el trabajo de backup se completó correctamente y si los datos parecen utilizables. Las pruebas de restauración van más allá al recuperar datos realmente para confirmar que el backup puede usarse en la práctica.

Esta diferencia es importante. Un trabajo puede informar éxito, pero el sistema restaurado puede fallar por dependencias ausentes, archivos dañados, permisos incorrectos, versiones incompatibles o configuración incompleta.

Tipos comunes de copia de seguridad

Se usan distintos tipos de backup para equilibrar velocidad, eficiencia de almacenamiento, tiempo de recuperación y complejidad de gestión. La mayoría de organizaciones combinan métodos en lugar de depender de un solo tipo.

| Tipo de backup | Cómo funciona | Ventaja principal |

|---|---|---|

| Backup completo | Copia todos los datos seleccionados cada vez | Restauración sencilla y conjunto completo |

| Backup incremental | Copia solo los datos cambiados desde el último backup | Reduce almacenamiento y tiempo de copia |

| Backup diferencial | Copia los datos cambiados desde el último backup completo | Restaura más rápido que cadenas incrementales largas |

| Backup basado en imagen | Copia una imagen completa del sistema o del disco | Útil para recuperar servidores o estaciones completas |

| Backup continuo | Captura cambios con frecuencia o casi en tiempo real | Reduce la pérdida potencial en sistemas críticos |

Backup completo

Un backup completo copia todos los datos seleccionados cada vez que se ejecuta el trabajo. Es fácil de entender y directo de restaurar porque el conjunto contiene todo lo necesario para ese punto de copia.

Su principal desventaja es el consumo de almacenamiento y la duración. Puede requerir más tiempo y espacio al proteger grandes bases de datos, servidores de archivos, máquinas virtuales o archivos multimedia.

Backup incremental

El backup incremental copia solo los datos que cambiaron desde la copia anterior. Esto acelera los trabajos y reduce el uso de almacenamiento. Es muy común en sistemas empresariales.

La recuperación puede necesitar el último backup completo más una cadena de incrementales. Si la cadena es larga o una parte está dañada, la restauración puede ser más lenta o compleja. Las plataformas modernas suelen gestionar esa cadena automáticamente.

Backup diferencial

El backup diferencial copia todos los datos cambiados desde el último backup completo. Usa más almacenamiento que el incremental con el tiempo, pero la restauración suele ser más sencilla porque solo requiere el último completo y el último diferencial.

Este método es útil cuando se busca equilibrio entre eficiencia de copia y velocidad de restauración.

Backup basado en imagen

El backup basado en imagen captura el estado completo del sistema, incluidos sistema operativo, aplicaciones, archivos, ajustes y a veces información de arranque. Se utiliza en servidores, máquinas virtuales y estaciones de trabajo críticas.

Este tipo permite recuperación bare-metal, donde una máquina fallida se restaura en nuevo hardware o en un entorno virtual. Es valioso cuando reconstruir manualmente llevaría demasiado tiempo.

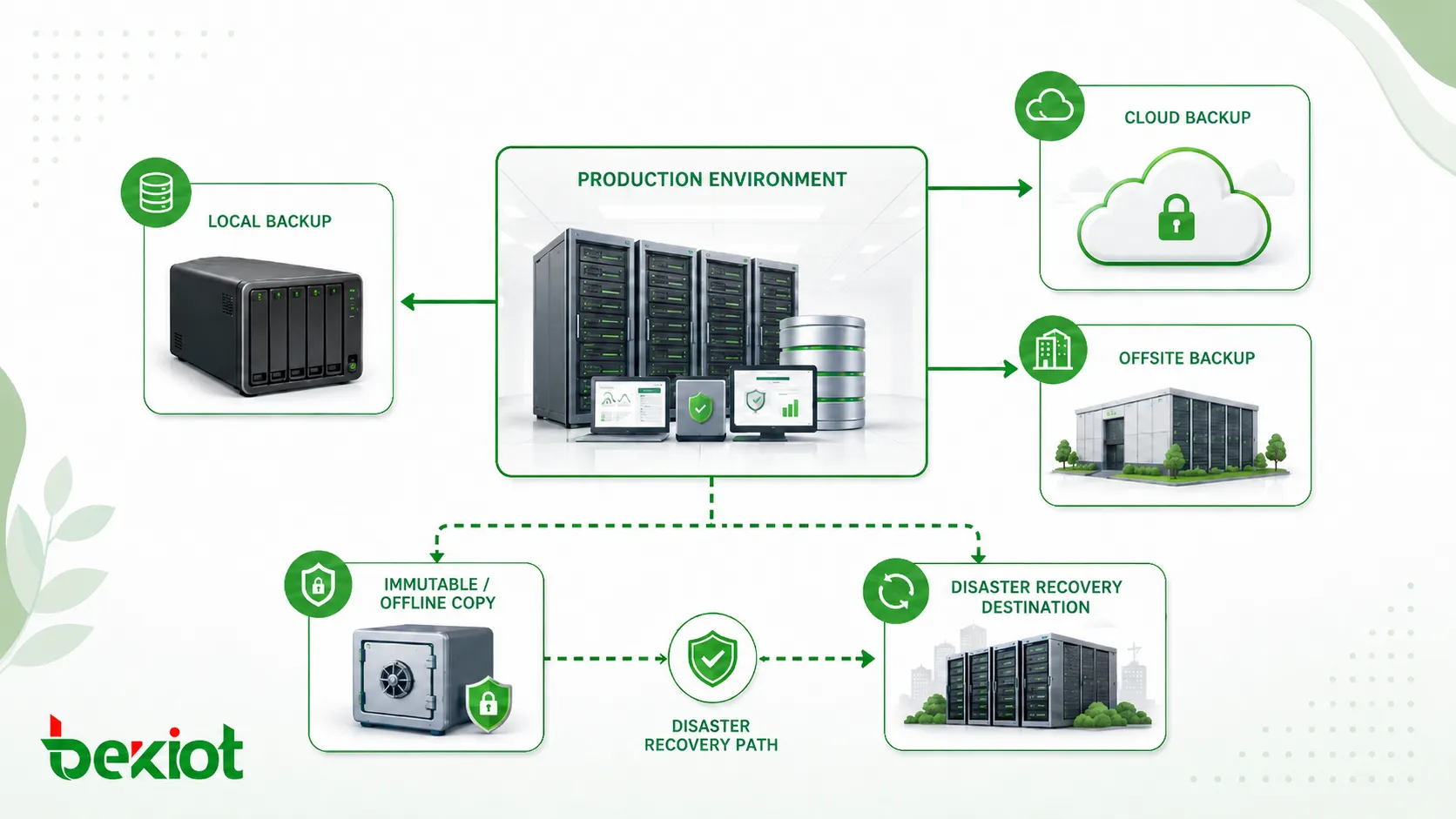

Arquitectura de backup y modelos de almacenamiento

La arquitectura define dónde se guardan las copias, cómo se protegen, cómo se accede a ellas y cómo soportan la recuperación. Una arquitectura sólida combina normalmente rapidez local con resiliencia remota.

Backup local

El backup local guarda copias cerca del sistema de producción, por ejemplo en un servidor local, NAS, appliance de backup o almacenamiento conectado. Es útil porque la restauración puede ser rápida, especialmente para archivos grandes o recuperación completa.

Su debilidad es que puede verse afectado por el mismo incidente que el sistema principal. Incendio, inundación, robo, ransomware, daño eléctrico o fallo del sitio pueden destruir producción y copias locales si no existe protección externa.

Backup externo

El backup externo guarda copias en otra ubicación física, como una oficina remota, un segundo centro de datos, un sitio gestionado o una plataforma de nube. Esto protege frente a desastres locales.

Es importante para la continuidad del negocio. Aunque la instalación principal no esté disponible, la organización conserva una copia recuperable en otro lugar.

Backup en la nube

El backup en la nube almacena datos en infraestructura cloud. Puede ofrecer almacenamiento escalable, acceso remoto, redundancia geográfica y protección externa simplificada. Se usa para endpoints, servidores, SaaS, cargas cloud y entornos híbridos.

Aun así, debe planificarse con cuidado. Deben evaluarse ancho de banda, tiempo de restauración, soberanía de datos, control de acceso, cifrado, coste de retención y dependencia del proveedor.

Backup sin conexión e inmutable

Un backup sin conexión se desconecta de la red después de crearse. Un backup inmutable no puede modificarse ni eliminarse durante un periodo definido. Ambos métodos ayudan a proteger las copias frente a ransomware y cambios accidentales.

Las estrategias inmutables y offline son cada vez más importantes porque los atacantes suelen apuntar a los backups antes de cifrar datos de producción. Si las copias siguen protegidas, la recuperación tras un ciberataque es más realista.

Beneficios de la copia de seguridad de datos

La copia de seguridad aporta valor técnico y empresarial. Reduce el impacto de incidentes, apoya la recuperación, protege la continuidad y da confianza en que la información importante puede restaurarse.

Protección contra pérdida de datos

El beneficio más directo es la protección contra la pérdida de datos. Los archivos pueden borrarse por accidente, las bases de datos pueden corromperse, los dispositivos pueden fallar y los usuarios pueden sobrescribir registros importantes. El backup permite recuperar versiones anteriores.

Esto es especialmente importante para organizaciones que dependen de registros digitales para operar. La pérdida de una base de datos o carpeta compartida puede interrumpir servicios, facturación, producción, soporte o informes de cumplimiento.

Apoyo a la continuidad del negocio

El backup ayuda a la continuidad permitiendo que los sistemas vuelvan a operar tras un incidente. Combinado con la recuperación ante desastres, ayuda a reducir tiempos de inactividad y restaurar servicios esenciales.

La continuidad no depende solo de tener una copia. La organización debe saber dónde está, con qué rapidez se restaura, quién es responsable y qué sistemas se recuperan primero.

Resiliencia de ciberseguridad

El backup es una defensa importante contra ransomware, malware destructivo, uso indebido interno y eliminación no autorizada. Si los datos de producción se cifran o dañan, una copia protegida puede permitir recuperar sin pagar rescate ni reconstruir todo desde cero.

Sin embargo, el backup debe protegerse como parte de la estrategia de ciberseguridad. Cuentas administrativas débiles, repositorios expuestos, credenciales compartidas y rutas de backup sin protección pueden volver vulnerable el sistema.

Cumplimiento y auditoría

Muchas industrias deben conservar ciertos datos por motivos legales, financieros, sanitarios, operativos o contractuales. Las políticas de backup y retención pueden ayudar a cumplir estos requisitos si se diseñan correctamente.

El soporte de auditoría también depende de la trazabilidad. Los sistemas de backup deben registrar estado de trabajos, reglas de retención, acciones de restauración, actividad administrativa y eventos de excepción cuando sea necesario.

Aplicaciones en distintos entornos

La copia de seguridad se utiliza en casi todos los entornos digitales. Los datos protegidos y el método de recuperación pueden variar, pero la necesidad de copias recuperables es universal.

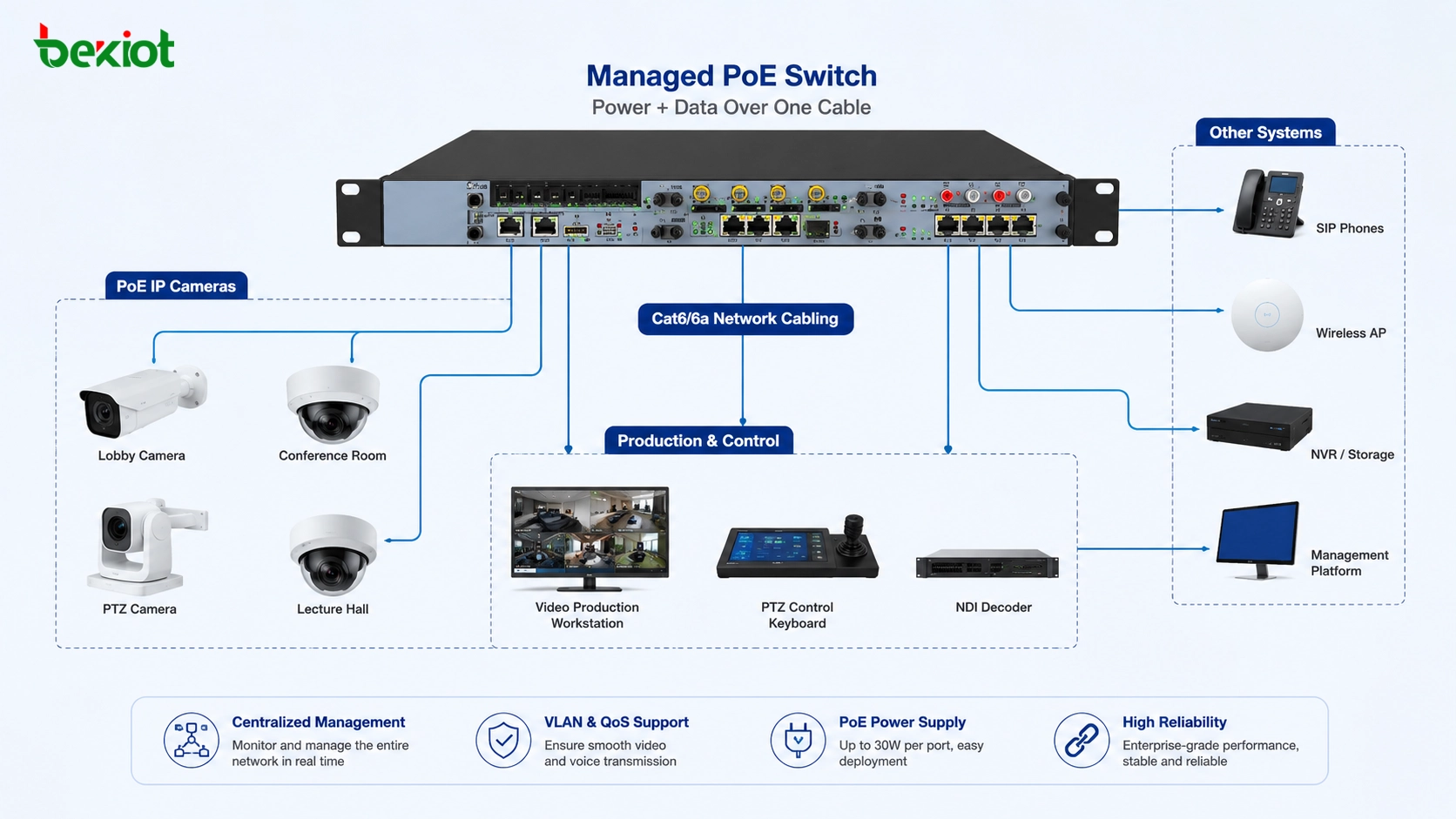

Servidores y bases de datos empresariales

Los servidores y bases de datos empresariales suelen contener información crítica. El backup puede proteger ERP, CRM, bases financieras, inventarios, sistemas de RR. HH., repositorios documentales y aplicaciones de producción.

El backup de bases de datos puede requerir métodos especiales para asegurar consistencia. Copiar archivos mientras la base está en ejecución puede no generar un punto restaurable si la herramienta no admite backup consciente de la aplicación.

Dispositivos endpoint

Portátiles y estaciones de trabajo pueden contener proyectos, documentos locales, diseños, información de clientes o ajustes de usuario. El backup de endpoints protege datos cuando los equipos se pierden, roban, dañan o reemplazan.

Es especialmente útil para fuerzas de trabajo remotas. Los empleados pueden guardar archivos importantes localmente, fuera de la estructura tradicional del servidor de archivos de oficina.

Plataformas cloud y SaaS

Muchas organizaciones usan almacenamiento cloud, correo, herramientas colaborativas y aplicaciones SaaS. Estas plataformas pueden ofrecer resiliencia de infraestructura, pero los clientes quizá necesiten backup dedicado para elementos eliminados, errores de usuario, sincronización de ransomware o retención a largo plazo.

El backup SaaS debe revisarse cuidadosamente porque la disponibilidad de la plataforma no equivale a recuperación controlada por el cliente. Las organizaciones deben saber qué protege el proveedor y qué sigue siendo responsabilidad del cliente.

Máquinas virtuales y contenedores

Las máquinas virtuales suelen respaldarse mediante snapshots basados en imagen o agentes de backup. Esto permite recuperar toda la máquina o archivos concretos. El backup de virtualización se usa mucho en centros de datos y nubes privadas.

Los contenedores requieren otro enfoque. La imagen de la aplicación puede ser fácil de desplegar de nuevo, pero volúmenes persistentes, bases de datos, secretos, configuración y metadatos de orquestación aún necesitan protección.

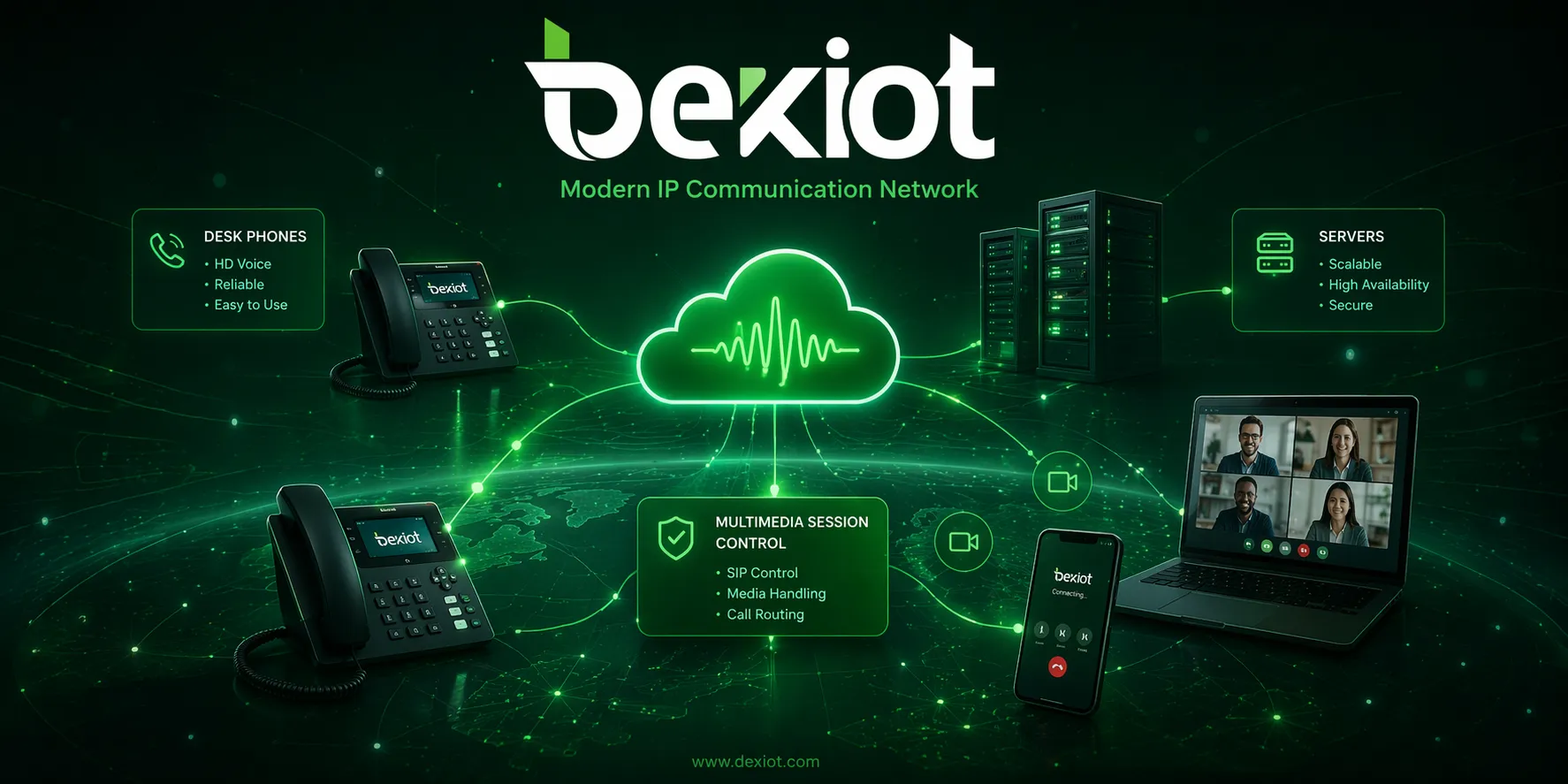

Sistemas industriales, de seguridad y operación

Los sistemas industriales y operativos pueden necesitar backup de servidores de control, bases SCADA, proyectos HMI, sistemas de vídeo, bases de control de acceso, configuraciones de dispositivos, archivos de ingeniería y registros de alarmas.

En estos entornos, la planificación de recuperación debe considerar programación de producción, requisitos de seguridad, software de proveedor, licencias, compatibilidad de hardware y necesidades de operación sin conexión.

Estrategia de backup y métricas de planificación

Una estrategia de backup debe basarse en riesgo empresarial, importancia de los datos, expectativas de recuperación y dependencias del sistema. El mismo calendario no sirve para todos los sistemas.

Objetivo de punto de recuperación

El objetivo de punto de recuperación, o RPO, define cuánta pérdida de datos es aceptable tras un incidente. Si un sistema tiene un RPO de una hora, los backups o la replicación deben garantizar que no se pierda más de aproximadamente una hora de datos.

Un RPO menor suele exigir backup más frecuente, protección continua o replicación. El objetivo adecuado depende de la rapidez con que cambian los datos y de cuánto puede tolerar la organización.

Objetivo de tiempo de recuperación

El objetivo de tiempo de recuperación, o RTO, define con qué rapidez debe restaurarse un sistema tras una interrupción. Algunos sistemas pueden tolerar un día, mientras que plataformas de clientes u operaciones críticas pueden requerir recuperación mucho más rápida.

El RTO afecta la arquitectura. Si se requiere recuperación rápida, pueden necesitarse backup local, sistemas en espera, recuperación basada en imagen o plataformas de disaster recovery.

Política de retención

La política de retención define cuánto tiempo se conservan las copias. Una retención corta ahorra almacenamiento, pero puede no proteger contra corrupción o borrado descubierto tarde. Una retención larga apoya cumplimiento e investigación, pero aumenta coste y gestión.

Un enfoque común es conservar backups recientes frecuentes y menos copias antiguas. Por ejemplo, copias diarias durante semanas, semanales durante meses y mensuales para retención de largo plazo.

La regla 3-2-1

La regla 3-2-1 es un principio ampliamente usado. Recomienda mantener al menos tres copias de los datos, en dos tipos de medios diferentes, con una copia almacenada fuera del sitio.

Muchas estrategias modernas amplían esta idea con copias inmutables u offline. Esto refuerza la protección frente a ransomware y ataques destructivos.

Riesgos y errores comunes

El fallo del backup suele hacerse visible solo cuando la recuperación es urgente. Muchas organizaciones creen estar protegidas hasta descubrir que la copia está incompleta, desactualizada, dañada, inaccesible o es demasiado lenta de restaurar.

Respaldar los datos incorrectos

Un sistema puede ejecutar trabajos con éxito y aun así omitir datos importantes. Puede ocurrir cuando archivos se guardan fuera de carpetas protegidas, se añaden aplicaciones sin actualizar el alcance o no se incluyen archivos de configuración.

Revisar regularmente el alcance ayuda a prevenirlo. Usuarios de negocio y propietarios de sistemas deben confirmar que la información crítica está realmente incluida.

No probar nunca la restauración

Un backup que nunca se ha restaurado es una suposición, no un recurso probado. Las pruebas confirman que los datos pueden recuperarse y que el procedimiento se entiende.

Las pruebas deben incluir escenarios distintos, como restaurar un archivo, un buzón, una base de datos, una máquina virtual y, cuando corresponda, un entorno completo de aplicación.

Seguridad débil del backup

Los repositorios de backup suelen contener datos sensibles. Si no se protegen, los atacantes pueden robar datos, borrar copias o cifrar archivos de respaldo. Una seguridad débil convierte el sistema de recuperación en un punto de riesgo.

El acceso debe controlarse con autenticación fuerte, permisos mínimos, cifrado, supervisión y separación respecto a cuentas de usuario comunes.

Ignorar la velocidad de restauración

Algunas organizaciones se enfocan en completar trabajos de backup, pero no en cuánto tardará la recuperación. Grandes copias cloud, redes lentas o archivos mal indexados pueden tardar mucho más de lo previsto.

La velocidad debe medirse durante las pruebas. Así se determina si el plan puede cumplir necesidades reales de recuperación del negocio.

Buenas prácticas para un backup fiable

Un plan fiable debe combinar automatización, seguridad, verificación, documentación y pruebas periódicas. También debe evolucionar conforme cambian sistemas, volumen de datos, amenazas y requisitos empresariales.

Clasificar datos por importancia

No todos los datos tienen el mismo valor. Bases críticas, registros financieros, datos de clientes, sistemas operativos y documentos legales pueden requerir más protección que archivos temporales o copias de bajo valor.

La clasificación ayuda a decidir frecuencia, retención, cifrado, ubicación de almacenamiento y prioridad de restauración. También evita costes innecesarios para datos de poco valor.

Automatizar trabajos de backup

El backup manual no es fiable para operaciones continuas. Los calendarios automatizados ayudan a que los trabajos se ejecuten de forma constante. Las alertas deben avisar cuando un trabajo falla, el almacenamiento se llena o se supera la ventana de backup.

La automatización debe incluir supervisión. Un fallo silencioso puede ser más peligroso que no tener plan, porque los equipos pueden creer que están protegidos cuando no lo están.

Proteger las copias

Las copias deben protegerse frente a eliminación, cifrado, robo y modificación no autorizada. Cifrado, almacenamiento inmutable, copias offline, acceso basado en roles y cuentas administrativas separadas mejoran la protección.

Para resiliencia frente a ransomware, al menos una copia debe estar aislada del acceso normal de producción. Esto reduce la posibilidad de que el malware afecte todas las copias a la vez.

Documentar procedimientos de recuperación

Los procedimientos deben documentarse con claridad. La documentación debe incluir ubicaciones, pasos de restauración, roles responsables, dependencias, contraseñas o claves necesarias, orden de aplicaciones y pasos de validación.

En una emergencia, los equipos quizá no tengan tiempo para investigar cómo funciona el sistema de backup. Una documentación clara mejora la velocidad y reduce errores.

FAQ

¿Los datos SaaS deben respaldarse por separado?

En muchos casos, sí. Los proveedores SaaS suelen proteger la disponibilidad de la plataforma, pero la recuperación controlada por el cliente para usuarios eliminados, archivos sobrescritos, contenido sincronizado por ransomware o retención a largo plazo puede requerir un plan dedicado.

¿Con qué frecuencia deben hacerse simulacros de restauración?

Los sistemas críticos deben probarse con más frecuencia que los de bajo riesgo. Un enfoque práctico es probar escenarios clave después de cambios importantes y de forma programada, por ejemplo trimestral o semestralmente para servicios importantes.

¿Quién debe ser responsable de la política de backup?

La política no debe pertenecer solo a TI. TI puede gestionar la plataforma, pero propietarios de negocio, cumplimiento, seguridad y responsables de departamento deben definir importancia de datos, retención y prioridades de recuperación.

¿Qué pasa si se pierden las claves de cifrado?

Si se pierden las claves y no existe método de recuperación, los datos del backup pueden volverse ilegibles. La gestión de claves debe documentarse, controlarse, respaldarse de forma segura y probarse como parte del plan de recuperación.

¿Deben incluirse los portátiles de empleados?

Sí, si los empleados almacenan datos de negocio localmente. Trabajo remoto, viajes, robo, daño de hardware y borrado accidental pueden afectar datos de endpoint. El backup de endpoints o la sincronización obligatoria con carpetas cloud reduce este riesgo.

¿Qué hacer antes de eliminar backups antiguos?

Antes de eliminarlos, confirme requisitos de retención, retenciones legales, necesidades de auditoría, estado de investigaciones y expectativas de recuperación. La eliminación debe estar controlada, registrada y alineada con la política, no tratarse de forma casual.