Por qué los registros deben salir del sistema original

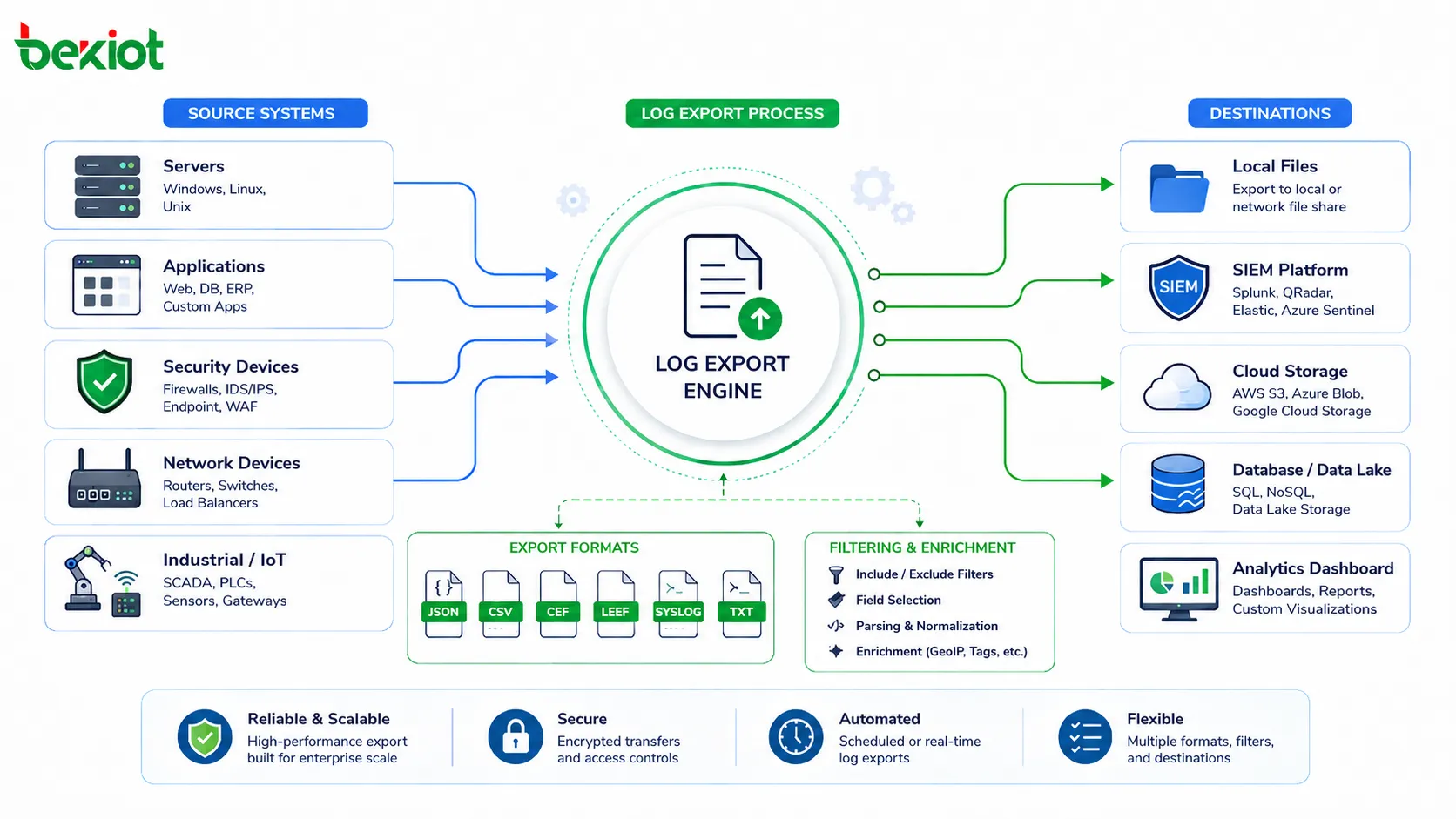

La exportación de registros es el proceso de extraer registros del sistema, registros de aplicaciones, registros de seguridad, registros de dispositivos, historiales de operación, accesos, mensajes de error, eventos de alarma o trazas de auditoría desde un sistema y guardarlos o enviarlos a otra ubicación para almacenamiento, revisión, análisis, cumplimiento o solución de problemas.

En muchos entornos digitales y operativos, los registros se generan de forma continua. Los servidores registran la actividad de los usuarios, las aplicaciones registran errores, los firewalls registran intentos de acceso, las plataformas de comunicación registran eventos de llamadas, los dispositivos industriales registran alarmas y las plataformas en la nube registran el comportamiento de los servicios. La exportación de registros facilita conservar, buscar, comparar, compartir y analizar estos datos fuera del sistema original.

La exportación de registros convierte datos operativos dispersos en evidencia utilizable, material de diagnóstico, información de cumplimiento y soporte para la toma de decisiones.

Significado básico de la exportación de registros

La exportación de registros consiste en tomar datos de registro de un sistema de origen y transferirlos a un archivo, base de datos, plataforma de monitoreo, sistema SIEM, almacenamiento en la nube, herramienta analítica, archivo de respaldo o entorno de informes. El registro exportado puede usarse de inmediato para una investigación o conservarse para revisiones futuras.

Los formatos comunes de exportación incluyen CSV, TXT, JSON, XML, Syslog, informes PDF, tablas de base de datos, archivos comprimidos o paquetes de registros específicos de una plataforma. El mejor formato depende de cómo se utilizarán los registros después de exportarlos.

Origen del registro

El origen del registro es el sistema que crea el dato. Puede ser un sistema operativo, servidor web, base de datos, firewall, router, switch, servidor de aplicaciones, sistema de control de acceso, plataforma en la nube, dispositivo endpoint, gateway IoT, controlador industrial o plataforma de software empresarial.

Cada origen puede generar distintos tipos de registros. Por ejemplo, un firewall puede registrar tráfico y eventos de seguridad, mientras que una aplicación puede registrar intentos de inicio de sesión, acciones de usuarios, errores de API, fallos de base de datos y excepciones de servicio.

Destino de exportación

El destino de exportación es donde los datos de registro se almacenan o analizan después de salir del sistema de origen. Puede ser una carpeta local, servidor remoto, plataforma SIEM, sistema de gestión de registros, bucket en la nube, archivo de cumplimiento, almacén de datos o herramienta de mantenimiento.

Elegir el destino adecuado es importante. Un archivo temporal puede bastar para una solución rápida de problemas, mientras que el monitoreo de seguridad y la revisión de cumplimiento suelen requerir almacenamiento centralizado, protegido y con capacidad de búsqueda.

Cómo funciona el proceso de exportación de registros

El proceso suele comenzar seleccionando el tipo de registro, rango de tiempo, categoría de evento, dispositivo, usuario, módulo de aplicación o nivel de severidad. Luego el sistema extrae los datos coincidentes y los convierte al formato requerido.

Después de la exportación, el archivo o flujo de registros puede descargarse, transferirse, archivarse, importarse en otra herramienta o enviarse automáticamente a una plataforma centralizada. En sistemas grandes, este proceso puede programarse o automatizarse en lugar de ejecutarse manualmente.

Exportación manual

La exportación manual la realiza un administrador o usuario autorizado desde una interfaz de gestión, línea de comandos, herramienta de informes o consola del sistema. El usuario selecciona el rango requerido y descarga el resultado.

Este método es útil para solución de problemas ocasional, solicitudes de auditoría, revisión de incidentes o soporte técnico. Sin embargo, no es ideal para monitoreo a largo plazo porque depende de una acción humana y puede omitir eventos importantes si no se realiza con regularidad.

Exportación programada

La exportación programada se ejecuta automáticamente en intervalos definidos, como cada hora, día, semana o mes. El sistema exporta registros a una ruta de almacenamiento, informe por correo, servidor remoto o plataforma de archivo según una regla predefinida.

Este método mejora la consistencia. Es útil cuando las organizaciones necesitan informes periódicos, retención a largo plazo, revisión operativa o evidencia de cumplimiento sin depender de descargas manuales.

Reenvío de registros en tiempo real

El reenvío en tiempo real envía eventos de registro de forma continua o casi en tiempo real a otro sistema. Es común en monitoreo de seguridad, operaciones en la nube, administración de red y observabilidad de aplicaciones a gran escala.

La exportación en tiempo real permite a los equipos de seguridad y operaciones detectar actividad anormal con mayor rapidez. Por ejemplo, fallos repetidos de inicio de sesión, errores del sistema, ataques de red, eventos de dispositivo fuera de línea o bloqueos de aplicaciones pueden generar alertas poco después de ocurrir.

Funciones principales de la exportación de registros

La exportación de registros admite muchas funciones operativas y de seguridad. Ayuda a los equipos a entender qué ocurrió, cuándo ocurrió, quién estuvo involucrado, qué sistema fue afectado y qué acción debe seguir.

Solución de problemas y análisis de causa raíz

Cuando un sistema falla, los registros suelen ofrecer las primeras pistas técnicas. Los registros exportados ayudan a los ingenieros a revisar errores, comparar marcas de tiempo, identificar fallos repetidos, rastrear acciones de usuarios y comprender el comportamiento del sistema antes y después del problema.

Por ejemplo, una caída de aplicación puede estar relacionada con un tiempo de espera de base de datos, una solicitud API fallida, un error de memoria o un problema de permisos. Los registros exportados permiten investigar la secuencia completa en lugar de depender solo de capturas de pantalla o descripciones de usuarios.

Investigación de seguridad

Los equipos de seguridad usan registros exportados para investigar actividad sospechosa, inicios de sesión fallidos, acceso no autorizado, comportamiento de malware, bloqueos de firewall, cambios de privilegios, eventos de acceso a datos y tráfico de red anormal.

La exportación centralizada es especialmente importante porque los atacantes pueden intentar borrar registros locales después de comprometer un sistema. Enviar registros a almacenamiento externo protegido ayuda a preservar evidencia para análisis posterior.

Soporte de cumplimiento y auditoría

Muchas organizaciones deben conservar registros de operación, acceso, seguridad y actividad administrativa para cumplimiento normativo, revisión legal, auditorías de clientes o gobierno interno.

La exportación de registros ayuda a demostrar que los sistemas fueron operados, accedidos, monitoreados o mantenidos conforme a la política. Los datos exportados pueden apoyar trazas de auditoría, informes de incidentes, revisiones de acceso y documentación regulatoria.

Monitoreo de rendimiento

Los registros pueden revelar patrones de rendimiento como consultas lentas, solicitudes fallidas, tasas altas de error, reinicios de servicio, dispositivos sobrecargados, retraso de red o eventos repetidos de tiempo de espera.

Cuando se exportan a herramientas analíticas, los datos de registro pueden alimentar paneles, informes de tendencia, planificación de capacidad y mejora de calidad de servicio. Esto ayuda a detectar problemas antes de que los usuarios los reporten.

Ventajas distintivas de la exportación de registros

La ventaja distintiva de la exportación de registros es que hace que los datos operativos sean portables, independientes, buscables y reutilizables. Los registros dejan de quedar atrapados en un solo dispositivo o plataforma. Pueden analizarse entre sistemas y conservarse más allá de la vida del entorno original.

Preservación independiente de evidencia

Los registros exportados pueden almacenarse fuera del sistema de origen. Esto protege los datos cuando el sistema original se reinicia, reemplaza, daña, actualiza, ataca o retira de servicio.

Para la investigación de incidentes, el almacenamiento independiente es valioso. Si todos los registros permanecen únicamente en el sistema afectado, la evidencia puede perderse cuando el dispositivo falla o cuando un atacante modifica los datos locales.

Análisis entre sistemas

La mayoría de los incidentes no ocurre dentro de un solo sistema. Un problema de inicio de sesión puede implicar registros del servicio de identidad, aplicación, firewall, base de datos y endpoint. La exportación de registros permite recopilar y comparar esos datos.

El análisis entre sistemas ayuda a construir una línea de tiempo completa. Esto es útil para investigación de seguridad, depuración de aplicaciones, solución de problemas de red y revisión operativa.

Retención a largo plazo

Muchos sistemas almacenan registros solo por un tiempo limitado porque el almacenamiento local es pequeño. Exportarlos a almacenamiento externo permite conservar datos durante semanas, meses o años según la política.

La retención prolongada es importante para auditorías, descubrimiento tardío de incidentes, análisis de tendencias y comparación histórica. Algunos problemas solo se vuelven visibles cuando existen registros antiguos.

Informes flexibles

Los registros exportados pueden importarse en hojas de cálculo, herramientas BI, plataformas SIEM, lagos de datos o sistemas de informes. Esto facilita generar resúmenes, gráficos, informes de incidentes, registros de cumplimiento y paneles operativos.

En lugar de ver registros solo mediante la interfaz original del sistema, los equipos pueden procesarlos con herramientas que se ajusten a su flujo de trabajo y necesidades de informes.

Mejor colaboración

Los registros exportados pueden compartirse con equipos internos, proveedores, soporte técnico, auditores, consultores de ciberseguridad o equipos directivos. Esto ayuda a que distintas partes revisen la misma evidencia.

Aun así, el intercambio debe seguir reglas de seguridad y privacidad. Los campos sensibles pueden requerir enmascaramiento, cifrado o aprobación de acceso antes de distribuirse.

Formatos comunes de exportación de registros

El formato afecta la facilidad con que los registros pueden leerse, buscarse, importarse o analizarse. Los formatos legibles por humanos son convenientes para revisión rápida, mientras que los formatos estructurados son mejores para automatización y análisis.

| Formato | Uso típico | Beneficio principal |

|---|---|---|

| TXT | Registros simples del sistema, revisión de soporte, inspección manual | Fácil de abrir y leer |

| CSV | Informes, listas de auditoría, análisis en hojas de cálculo | Fácil de filtrar, ordenar y procesar |

| JSON | APIs, plataformas en la nube, sistemas de gestión de registros | Estructurado y legible por máquinas |

| XML | Sistemas empresariales, integraciones heredadas, intercambio formal de datos | Estructurado y autodescriptivo |

| Syslog | Dispositivos de red, servidores, firewalls, reenvío a SIEM | Amplio soporte para registros centralizados |

| Informe PDF | Revisión de gestión, presentación formal de auditoría | Legible y adecuado para presentación |

Registros estructurados y no estructurados

Los registros no estructurados suelen ser mensajes de texto plano. Son fáciles de leer para las personas, pero más difíciles de analizar automáticamente. Los registros estructurados usan campos como marca de tiempo, ID de dispositivo, usuario, tipo de evento, severidad, IP de origen, acción y resultado.

Los registros estructurados son mejores para análisis a gran escala porque se filtran y correlacionan con mayor facilidad. En plataformas modernas, JSON y Syslog estructurado se utilizan con frecuencia para procesamiento automatizado.

Paquetes de registros comprimidos

Los sistemas grandes pueden exportar registros como paquetes comprimidos. Estos paquetes pueden incluir varios archivos, como registros del sistema, registros de depuración, instantáneas de configuración, volcados de fallos y metadatos de diagnóstico.

Esto es útil para soporte técnico porque los ingenieros pueden revisar todo el entorno en lugar de recibir un único archivo incompleto. Sin embargo, los paquetes comprimidos pueden contener información sensible y deben protegerse.

Aplicaciones en diferentes entornos

La exportación de registros se utiliza en entornos de TI, seguridad, negocio, nube, industria y comunicaciones. Cada entorno tiene tipos de registros diferentes, pero la necesidad de trazabilidad y análisis es similar.

Operaciones de TI empresarial

Los equipos de TI exportan registros de servidores, endpoints, bases de datos, aplicaciones, sistemas de identidad, plataformas de correo, sistemas de respaldo y dispositivos de red. Estos datos apoyan solución de problemas, soporte de usuarios, revisión de parches, planificación de capacidad y gestión de servicios.

Cuando los sistemas se integran en una plataforma centralizada, los administradores pueden buscar eventos de muchas fuentes desde una sola interfaz. Esto mejora la velocidad de respuesta durante incidentes.

Monitoreo de ciberseguridad

Los equipos de seguridad usan la exportación para recopilar registros de autenticación, firewalls, VPN, eventos de seguridad de endpoints, alertas de detección de intrusiones, actividad de cuentas privilegiadas y accesos a la nube.

Estos registros ayudan a detectar patrones de ataque, investigar incidentes y apoyar revisiones forenses. Exportarlos a almacenamiento protegido también preserva datos aunque el sistema original sea comprometido.

Gestión de aplicaciones y APIs

Los equipos de desarrollo y DevOps exportan registros de aplicaciones, gateways API, contenedores, servicios, trazas de errores y métricas de rendimiento. Esto ayuda a identificar errores, solicitudes fallidas, picos de latencia y problemas de experiencia de usuario.

En entornos de microservicios, los registros exportados son esenciales porque una solicitud de usuario puede pasar por varios servicios. El análisis centralizado ayuda a reconstruir toda la ruta de la solicitud.

Plataformas en la nube y SaaS

Las plataformas en la nube ofrecen registros de recursos de cómputo, acceso a almacenamiento, actividad de identidad, llamadas API, tráfico de red, eventos de base de datos y reglas de seguridad. Las plataformas SaaS pueden ofrecer registros de auditoría, actividad de usuarios y cambios administrativos.

Exportar estos registros ayuda a cumplir requisitos de gobernanza y mantener visibilidad más allá de la vista predeterminada de la consola del proveedor.

Sistemas industriales y de instalaciones

Los sistemas industriales, plataformas de automatización de edificios, control de acceso, video, paneles de alarma y plataformas de mantenimiento pueden exportar registros de eventos, fallos de dispositivos, accesos y acciones de operadores.

Estos registros apoyan revisión de incidentes, planificación de mantenimiento, análisis de seguridad e informes operativos. En grandes instalaciones, ayudan a identificar fallos recurrentes entre dispositivos y ubicaciones.

Consideraciones de seguridad y privacidad

La exportación de registros puede exponer información sensible si no se gestiona correctamente. Los registros pueden incluir nombres de usuario, direcciones IP, identificadores de dispositivo, tokens de acceso, datos personales, rutas del sistema, errores internos, registros de llamadas, información de ubicación o eventos de seguridad.

Control de acceso

Solo los usuarios autorizados deben poder exportar registros. Los permisos de exportación deben limitarse según el rol laboral, la sensibilidad de los datos y la necesidad empresarial.

En sistemas de alto riesgo, la exportación puede requerir aprobación, autenticación multifactor o revisión administrativa. Esto evita que usuarios no autorizados extraigan datos operativos sensibles.

Enmascaramiento de datos

Algunos campos pueden necesitar enmascaramiento antes de compartirse. Esto puede incluir contraseñas, tokens, identificadores personales, números telefónicos, correos electrónicos, IDs de clientes, direcciones IP o datos comerciales confidenciales.

El enmascaramiento es especialmente importante cuando los registros se envían a proveedores externos, consultores, auditores o foros públicos de soporte. Compartir registros sin revisar puede crear riesgos de privacidad y seguridad.

Cifrado y transferencia segura

Los registros exportados deben protegerse durante la transferencia y el almacenamiento. Los métodos seguros pueden incluir descargas HTTPS, transferencia SFTP, archivos cifrados, buckets en la nube con control de acceso, conexiones VPN y cifrado en reposo.

Los adjuntos de correo simple suelen ser riesgosos para registros sensibles. Las organizaciones deben definir métodos de transferencia aprobados para soporte y auditoría.

Desafíos y errores comunes

La exportación de registros pierde valor si los datos son incompletos, inconsistentes, mal formateados o difíciles de buscar. Un buen proceso de exportación debe diseñarse antes de que ocurra un incidente.

Exportar muy pocos datos

Si solo se exporta una pequeña parte del registro, los investigadores pueden perder la causa real. Por ejemplo, exportar solo el momento del error sin advertencias anteriores puede ocultar la secuencia que llevó al fallo.

Al investigar incidentes, a menudo conviene exportar un rango más amplio antes y después del evento. Esto brinda más contexto para el análisis.

Exportar demasiados datos sin filtrar

Exportar todos los registros sin filtros puede crear archivos enormes y difíciles de revisar. Las exportaciones grandes también pueden contener datos sensibles innecesarios.

Un enfoque mejor es definir filtros útiles como rango de tiempo, severidad, dispositivo, usuario, módulo, tipo de evento o código de error. Para análisis a largo plazo, la indexación centralizada suele ser más eficaz que la revisión manual de archivos.

Ignorar la sincronización horaria

El análisis de registros depende mucho de marcas de tiempo precisas. Si servidores, dispositivos y aplicaciones usan horarios diferentes, reconstruir la línea de tiempo se vuelve difícil.

Los sistemas deben usar sincronización confiable como NTP. La configuración de zona horaria también debe documentarse, especialmente en entornos multisitio y de nube.

Sin política de retención

Sin una política de retención, los registros pueden eliminarse demasiado pronto o conservarse más de lo necesario. Una retención corta puede perjudicar investigaciones, mientras que una retención excesiva puede aumentar costos de almacenamiento y riesgos de privacidad.

La retención debe coincidir con requisitos operativos, de seguridad, legales y de cumplimiento. Diferentes tipos de registros pueden requerir períodos distintos.

Buenas prácticas para la exportación de registros

Una estrategia confiable debe enfocarse en consistencia, seguridad, usabilidad y valor de recuperación. Los registros deben ser fáciles de encontrar cuando se necesitan, pero también protegidos contra uso no autorizado.

Definir el alcance de exportación

Las organizaciones deben definir qué sistemas necesitan exportación, qué tipos de registros importan, con qué frecuencia debe ocurrir y quién puede acceder a los datos exportados.

Los sistemas críticos suelen incluir registros del sistema, seguridad, actividad de usuarios, cambios de configuración y errores. Los sistemas menos críticos pueden necesitar solo eventos básicos.

Usar nombres consistentes

Los archivos exportados deben usar reglas de nombres claras. Los nombres útiles pueden incluir sistema, tipo de registro, rango de fechas, sitio, severidad y hora de exportación.

La nomenclatura consistente reduce confusión durante auditorías y revisiones de incidentes. También ayuda a encontrar rápidamente el archivo correcto cuando existen muchas exportaciones.

Proteger los archivos exportados

Los registros exportados deben almacenarse de forma segura. El acceso debe limitarse y los archivos sensibles deben cifrarse. Si ya no se necesitan, deben eliminarse conforme a la política.

Para investigaciones formales, los registros exportados deben protegerse contra modificaciones. Pueden usarse valores hash, firmas digitales o repositorios de evidencia controlados cuando la integridad sea importante.

Revisar la calidad de exportación

Después de exportar, los usuarios deben confirmar que el archivo se abre correctamente, contiene el rango esperado, incluye campos completos y puede importarse en la herramienta de análisis prevista.

Esto es especialmente importante antes de enviar registros a soporte técnico o auditores. Una exportación dañada o incompleta puede retrasar la revisión.

FAQ

¿Los registros exportados deben mantenerse separados de los sistemas de producción?

Sí, para sistemas importantes. El almacenamiento separado reduce el riesgo de perder registros cuando el sistema de producción falla, se reemplaza o queda comprometido durante un incidente de seguridad.

¿Cómo se puede verificar la integridad de los registros exportados?

La integridad puede verificarse mediante sumas de comprobación, valores hash, firmas digitales, registros de acceso controlado, almacenamiento de escritura única o procedimientos de gestión de evidencia. Esto es útil cuando los registros pueden apoyar investigaciones o auditorías.

¿Qué información debe eliminarse antes de compartir registros externamente?

Deben revisarse y enmascararse cuando sea necesario campos sensibles como contraseñas, tokens, datos personales, información de clientes, detalles de IP internas, rutas confidenciales e identificadores privados de negocio.

¿La exportación de registros puede afectar el rendimiento del sistema?

Las exportaciones grandes pueden afectar el rendimiento si leen muchos datos de un sistema ocupado. En plataformas críticas, deben programarse cuidadosamente o manejarse mediante almacenamiento replicado de registros o herramientas de logging centralizado.

¿Cuánto tiempo deben conservarse los registros exportados?

La retención depende de necesidades empresariales, política de seguridad, requisitos legales, obligaciones de auditoría y costo de almacenamiento. Los registros de seguridad, acceso y cumplimiento pueden requerir retención más larga que los registros rutinarios de depuración.

¿Qué debe revisarse cuando un archivo de registro exportado no puede importarse?

Revise la codificación del archivo, formato de delimitadores, formato de marcas de tiempo, nombres de campos, estado de compresión, tamaño del archivo, saltos de línea, versión de exportación y si la herramienta de destino admite el formato seleccionado.