SSH, acrónimo de Secure Shell, es un protocolo de red seguro que se utiliza para acceder, administrar y operar sistemas remotos a través de una red no fiable. Permite a administradores, desarrolladores, ingenieros y sistemas automatizados iniciar sesión en servidores remotos, ejecutar comandos, transferir archivos, crear túneles cifrados y gestionar infraestructuras sin enviar información confidencial en texto plano.

Antes de la popularización de SSH, la administración remota solía depender de herramientas antiguas que transmitían nombres de usuario, contraseñas y datos de sesión con poca o ninguna encriptación. Esto generaba riesgos de seguridad graves, especialmente cuando se accedía a los sistemas a través de redes compartidas, redes públicas o Internet. SSH se diseñó para resolver este problema, aportando encriptación, autenticación y protección de la integridad a las comunicaciones remotas.

Hoy en día, SSH se usa ampliamente en la administración de servidores Linux y Unix, la computación en la nube, la gestión de dispositivos de red, el desarrollo de software, la automatización DevOps, el acceso a repositorios Git, la transferencia segura de archivos, la resolución de incidencias remotas, la creación de túneles para bases de datos, los sistemas embebidos, las pasarelas industriales y las operaciones de ciberseguridad. Es una de las herramientas más importantes para la gestión segura de infraestructuras.

¿Qué es SSH?

Definición y significado fundamental

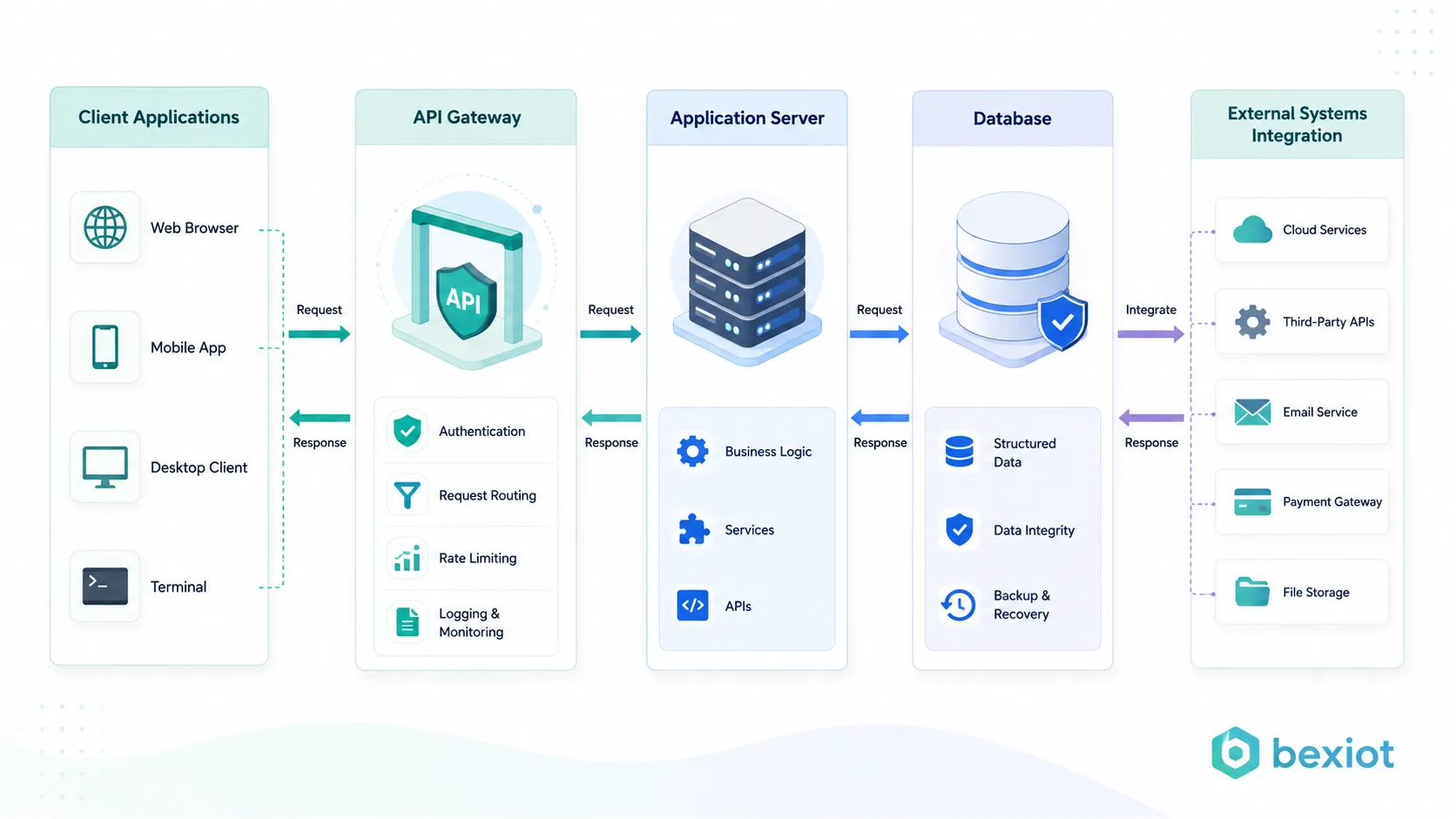

SSH es un protocolo de red criptográfico que crea un canal seguro entre un cliente y un servidor. El cliente suele ser el ordenador del usuario, una terminal, una herramienta de automatización o un equipo de trabajo de administración. El servidor es la máquina remota, el dispositivo, la máquina virtual, la instancia en la nube, el enrutador, el cortafuegos, la pasarela o el sistema embebido al que se accede.

Su propósito fundamental es el acceso remoto seguro. Protege las comunicaciones mediante el cifrado de la sesión, la verificación de la identidad del servidor, la autenticación del usuario y la comprobación de que los datos transmitidos no han sido modificados durante el trayecto. Esto hace que SSH sea ideal para tareas administrativas que requieren confidencialidad y confianza.

En términos prácticos, SSH permite al usuario abrir una sesión de terminal segura en un sistema remoto. Una vez conectado, puede ejecutar comandos, editar archivos, reiniciar servicios, revisar registros, implementar software, gestionar permisos y realizar tareas de mantenimiento como si estuviera trabajando directamente en la máquina.

SSH ofrece una forma segura de controlar sistemas remotos, protegiendo las credenciales de inicio de sesión, los comandos, los archivos y los datos de la sesión para que no queden expuestos en la red.

Por qué es importante SSH

SSH es fundamental porque la gestión remota es una parte habitual de las operaciones de TI modernas. Los servidores, las plataformas en la nube, los enrutadores, las máquinas virtuales, los contenedores, los cortafuegos, las bases de datos y los entornos de aplicaciones suelen necesitar una gestión remota. Sin un protocolo seguro, cada sesión remota podría exponer credenciales confidenciales o datos operativos.

SSH reduce este riesgo al cifrar la ruta de comunicación. Incluso si el tráfico pasa por una red compartida, una red inalámbrica, una ruta de Internet pública o un segmento no fiable, el contenido de la sesión está protegido contra interceptaciones accidentales o malintencionadas. Los atacantes pueden ver que existe una conexión, pero no podrán leer los comandos o las credenciales si SSH está configurado de forma segura.

También es compatible con la automatización. Los scripts de implementación, las herramientas de copia de seguridad, los sistemas de configuración, las tareas de monitorización y los flujos de trabajo de CI/CD pueden conectarse a los sistemas de forma segura sin necesidad de acceso interactivo en cada ocasión. Esto hace que SSH sea una herramienta valiosa tanto para los administradores humanos como para las operaciones automatizadas.

Cómo funciona SSH

Modelo cliente-servidor

SSH se basa en un modelo cliente-servidor. El servidor SSH se ejecuta en la máquina remota y escucha las solicitudes de conexión SSH entrantes. El cliente SSH se ejecuta en el dispositivo del usuario o en el sistema de automatización. Cuando el usuario inicia una sesión SSH, el cliente se pone en contacto con el servidor y comienza un proceso de negociación segura.

Durante este proceso, el cliente y el servidor acuerdan los algoritmos compatibles, establecen las claves de cifrado de la sesión, verifican la identidad del servidor y autentican al usuario. Una vez establecida la sesión segura, el usuario puede acceder a un intérprete de comandos, ejecutar una orden, transferir archivos o crear un túnel, en función de los permisos y la configuración.

Este modelo es sencillo pero potente. La misma estructura básica de SSH se puede utilizar para la administración interactiva, la implementación automatizada, las operaciones con Git, la copia segura de archivos, el reenvío de puertos y muchos otros flujos de trabajo remotos seguros.

Seguridad de la capa de transporte

La capa de transporte de SSH establece el canal de comunicación protegido. Se encarga de la negociación de algoritmos, el intercambio de claves, la autenticación del servidor, el cifrado, la comprobación de integridad y, en ocasiones, la compresión. Esta capa es la responsable de garantizar que los datos que circulan entre el cliente y el servidor están protegidos contra escuchas clandestinas y manipulaciones.

El intercambio de claves permite a ambas partes crear claves de sesión compartidas sin enviarlas directamente a través de la red. Estas claves de sesión se utilizan posteriormente para cifrar las comunicaciones. La protección de integridad ayuda a detectar si los paquetes han sido alterados durante la transmisión.

La autenticación del servidor también es fundamental. El cliente comprueba la clave de host del servidor para reducir el riesgo de conectarse a un servidor impostor. Si la clave del servidor cambia de forma inesperada, el cliente SSH puede advertir al usuario, ya que esto podría indicar un reemplazo legítimo del servidor o un posible ataque de intermediario.

Autenticación de usuario

Una vez establecida la capa de transporte, SSH autentica al usuario. Los métodos de autenticación más habituales son la autenticación por contraseña y la autenticación por clave pública. La autenticación por clave pública es la preferida de forma generalizada para el acceso administrativo, ya que evita el envío de contraseñas reutilizables y se puede combinar con frases de contraseña, controles de acceso y políticas de gestión de claves.

En la autenticación por clave pública, el usuario guarda una clave privada en el lado del cliente y coloca la clave pública correspondiente en el servidor. Durante el inicio de sesión, el servidor verifica que el cliente dispone de la clave privada correcta sin necesidad de que esta se transmita. Esto proporciona un método de autenticación robusto cuando las claves se generan, almacenan y protegen de forma adecuada.

En algunos entornos también se utiliza la autenticación multifactor, certificados, claves de seguridad hardware, sistemas de identidad centralizados o autenticación basada en host. El método adecuado depende de los requisitos de seguridad, la escala de usuarios, el flujo de trabajo operativo y las necesidades de cumplimiento normativo.

Capa de conexión y canales

La capa de conexión de SSH permite que varios canales seguros se ejecuten dentro de una misma sesión SSH. Un canal puede proporcionar un intérprete de comandos interactivo, ejecutar una orden, transferir archivos, reenviar puertos o admitir otro servicio. Este diseño por capas le da a SSH una gran flexibilidad.

Por ejemplo, un usuario puede abrir una sesión de terminal, ejecutar un comando remoto y reenviar un puerto local a través del mismo diseño general del protocolo SSH. Herramientas como SCP, SFTP, Git sobre SSH y la creación de túneles SSH utilizan esta base segura para ofrecer servicios específicos.

Este es uno de los motivos por los que SSH sigue siendo tan utilizado: no es solo una herramienta de inicio de sesión remoto, sino un marco de transporte seguro para múltiples tareas administrativas y de desarrollo.

Características principales de SSH

Inicio de sesión remoto cifrado

El inicio de sesión remoto cifrado es la característica más conocida de SSH. Permite a los usuarios acceder a un intérprete de comandos remoto de forma segura y realizar tareas administrativas. Todo el contenido de la sesión, incluidos los comandos y su salida, está protegido mediante cifrado.

Esta característica es esencial para la administración de servidores. Los administradores pueden gestionar sistemas desde ubicaciones remotas sin exponer las credenciales o el contenido de los comandos a la red. Es especialmente importante para servidores en la nube, centros de datos remotos, alojamiento administrado e infraestructuras distribuidas.

El inicio de sesión remoto cifrado también es útil para la resolución de incidencias de emergencia. Cuando un servicio falla, los administradores pueden conectarse de forma segura, inspeccionar los registros, reiniciar procesos, modificar la configuración y restaurar el servicio.

Autenticación por clave pública

La autenticación por clave pública mejora la seguridad y la comodidad en comparación con el acceso solo por contraseña. Los usuarios pueden autenticarse mediante pares de claves criptográficas en lugar de escribir una contraseña en cada sesión. La clave privada permanece en el lado del cliente, mientras que la clave pública se instala en el servidor.

Este método es útil tanto para usuarios como para sistemas de automatización. Las herramientas de implementación, los scripts de copia de seguridad, los sistemas de gestión de configuración y los flujos de trabajo de CI/CD pueden autenticarse de forma segura mediante claves dedicadas. El acceso también se puede limitar por cuenta de usuario, restricción de comandos, dirección de origen o política de claves.

La autenticación por clave pública debe gestionarse con cuidado. Las claves privadas deben protegerse con permisos de archivo estrictos, frases de contraseña cuando sea apropiado, almacenamiento seguro, políticas de rotación y eliminación cuando los usuarios abandonan la organización.

Transferencia segura de archivos

SSH admite la transferencia segura de archivos a través de herramientas y protocolos como SCP y SFTP. Estos métodos permiten a los usuarios subir, descargar y gestionar archivos a través de una conexión cifrada. Esto es útil para transferir archivos de configuración, registros, scripts, copias de seguridad, paquetes de software e informes.

SFTP es el más utilizado habitualmente, ya que ofrece funcionalidades de gestión de archivos como listar directorios, cambiar permisos, renombrar archivos y transferirlos de forma segura. A diferencia de los métodos de transferencia de archivos antiguos que pueden exponer credenciales o datos, SFTP utiliza la capa de seguridad de SSH.

La transferencia segura de archivos es fundamental en la administración de sistemas, la implementación de software, el intercambio de datos, los flujos de trabajo de copia de seguridad y las operaciones de servicios gestionados.

Reenvío de puertos y creación de túneles

El reenvío de puertos SSH permite a los usuarios crear túneles cifrados para otro tráfico de red. Se puede utilizar para acceder a servicios internos de forma segura, proteger conexiones a bases de datos, acceder a un servicio de desarrollo detrás de un cortafuegos o reenviar tráfico a través de un host bastión.

El reenvío local envía el tráfico de un puerto local a través de la conexión SSH hasta un destino remoto. El reenvío remoto expone un puerto en el lado remoto y lo reenvía de vuelta a través de la sesión SSH. El reenvío dinámico puede actuar como un proxy SOCKS para el tráfico seleccionado.

La creación de túneles SSH es muy potente, pero debe controlarse. Los túneles no gestionados pueden eludir los controles de seguridad de la red o crear rutas de acceso ocultas. Las organizaciones deben definir políticas claras sobre dónde y cómo se permite el uso de túneles.

Ejecución remota de comandos

SSH puede ejecutar un comando en un sistema remoto sin abrir un intérprete de comandos interactivo completo. Esto es útil para la automatización, la monitorización, el mantenimiento, la implementación y las operaciones por lotes. Por ejemplo, un administrador puede ejecutar una comprobación de estado, reiniciar un servicio, recopilar registros o ejecutar un script de forma remota.

La ejecución remota de comandos se usa ampliamente en DevOps y la automatización de infraestructuras. Las herramientas pueden conectarse a muchos servidores, aplicar actualizaciones, recopilar información o ejecutar tareas de mantenimiento de forma segura.

Dado el gran potencial de la ejecución remota de comandos, los permisos deben limitarse con cuidado. Las cuentas de servicio solo deben tener el acceso necesario para realizar sus tareas.

Usos habituales de SSH

Administración de servidores

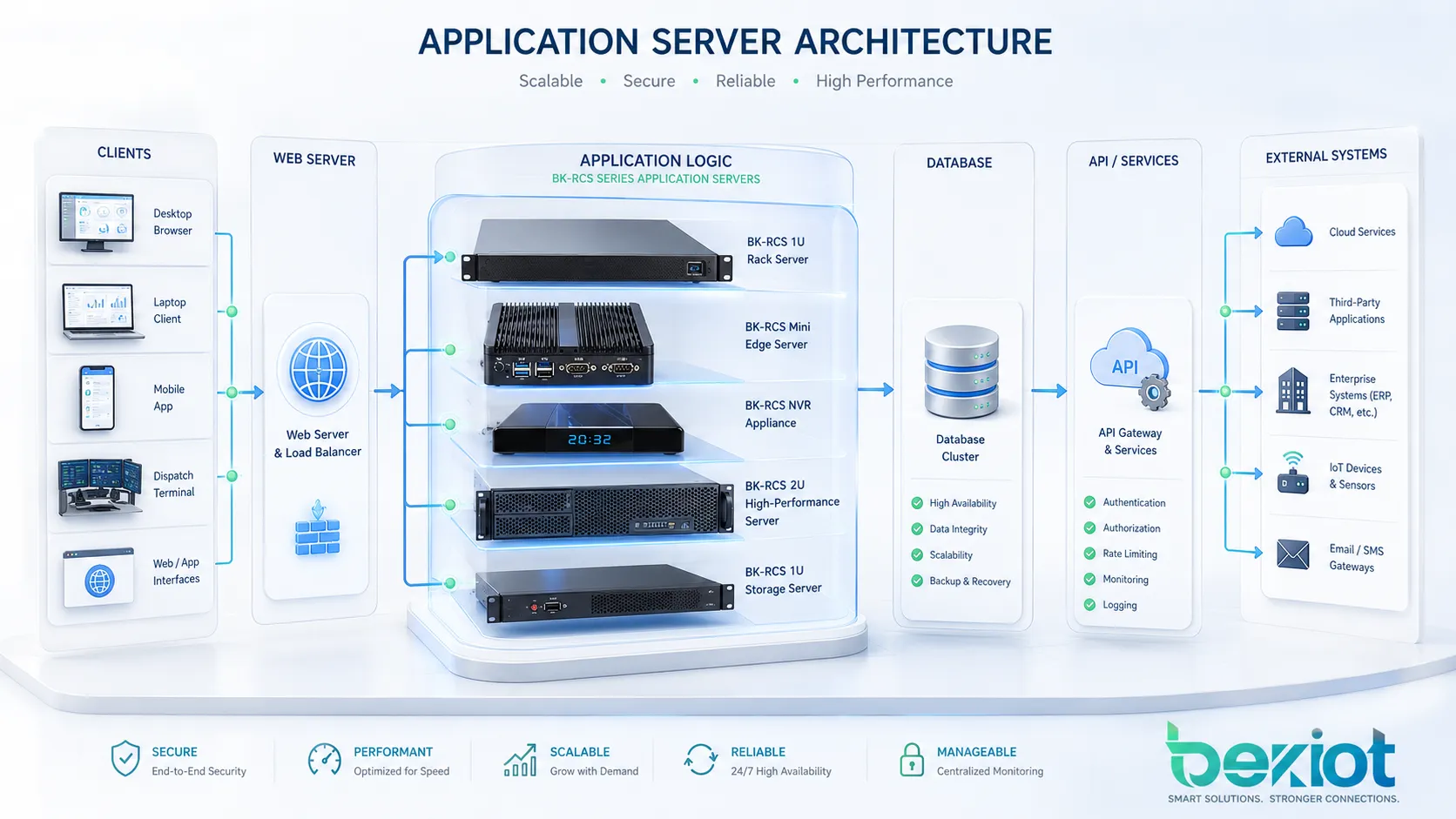

La administración de servidores es el caso de uso más común de SSH. Los administradores lo utilizan para conectarse a sistemas Linux, Unix y otros compatibles para gestionar servicios, usuarios, paquetes, registros, almacenamiento, reglas de cortafuegos y configuración de aplicaciones.

SSH es especialmente importante para los servidores sin cabeza, que no disponen de monitor local ni interfaz gráfica. Las instancias en la nube, las máquinas virtuales, los servidores de alojamiento, los hosts de contenedores y los dispositivos remotos se gestionan casi en su totalidad a través de SSH.

Un diseño de acceso SSH adecuado debe incluir autenticación robusta, permisos de usuario limitados, registro de actividades, gestión de claves y acceso administrativo restringido.

Gestión de infraestructuras en la nube

La infraestructura en la nube suele depender de SSH para el acceso inicial, el mantenimiento, la recuperación y la automatización. Los ingenieros lo utilizan para gestionar máquinas virtuales, resolver incidencias en cargas de trabajo en la nube, configurar servicios e inspeccionar el comportamiento de los sistemas.

En entornos en la nube, el acceso SSH debe controlarse con cuidado. La exposición pública de puertos SSH, contraseñas débiles, claves reutilizadas o cuentas de administrador no gestionadas pueden generar riesgos graves. Muchas organizaciones utilizan hosts bastión, redes privadas, acceso justo a tiempo, grupos de seguridad o pasarelas de acceso de confianza cero para reducir la exposición.

SSH sigue siendo una herramienta valiosa en las operaciones en la nube, pero debe combinarse con una gobernanza de acceso sólida.

Desarrollo de software y acceso a Git

Los desarrolladores utilizan SSH para acceder a repositorios Git, implementar código, gestionar servidores de desarrollo, conectarse a sistemas de compilación y ejecutar tareas remotas. Git sobre SSH permite a los desarrolladores autenticarse con claves e interactuar con los repositorios de forma segura.

SSH también es útil para flujos de trabajo de desarrollo remoto. Un desarrollador puede conectarse a una máquina remota, editar código, ejecutar pruebas, inspeccionar registros o acceder a un entorno de desarrollo ubicado en un servidor en la nube o en una red interna.

Para los equipos de desarrollo, las claves SSH deben asignarse a usuarios individuales en lugar de compartirse de forma generalizada. Esto mejora la trazabilidad y facilita la revocación del acceso cuando sea necesario.

Transferencia segura de archivos y copias de seguridad

La transferencia de archivos basada en SSH se utiliza para copias de seguridad, recopilación de registros, exportación de configuraciones, distribución de software e intercambio seguro de datos. Herramientas como SFTP, SCP y rsync sobre SSH pueden mover archivos entre sistemas protegiendo los datos durante el trayecto.

Los scripts de copia de seguridad suelen utilizar claves SSH para la autenticación automatizada. Esto permite que las tareas programadas copien archivos de forma segura sin introducir manualmente una contraseña. Sin embargo, las claves de automatización deben limitarse, en la medida de lo posible, a los directorios y comandos necesarios.

La transferencia segura de copias de seguridad es fundamental, ya que estos datos pueden contener configuraciones confidenciales, información de usuarios, datos de aplicaciones o registros de seguridad.

Gestión de dispositivos de red

Muchos enrutadores, conmutadores, cortafuegos, controladores inalámbricos, pasarelas industriales y dispositivos de seguridad admiten SSH para la gestión a través de línea de comandos. SSH ofrece una alternativa más segura a los protocolos de gestión no cifrados.

Los ingenieros de redes utilizan SSH para inspeccionar interfaces, modificar configuraciones, ver tablas de enrutamiento, actualizar firmware, revisar registros y resolver problemas de conectividad. Dado que los dispositivos de red forman parte de la infraestructura crítica, el acceso SSH debe limitarse a redes de gestión de confianza o hosts de salto autorizados.

El acceso SSH a dispositivos de red también debe utilizar contraseñas o claves robustas, permisos basados en roles, registro de actividades y copias de seguridad de la configuración.

Aplicaciones de SSH

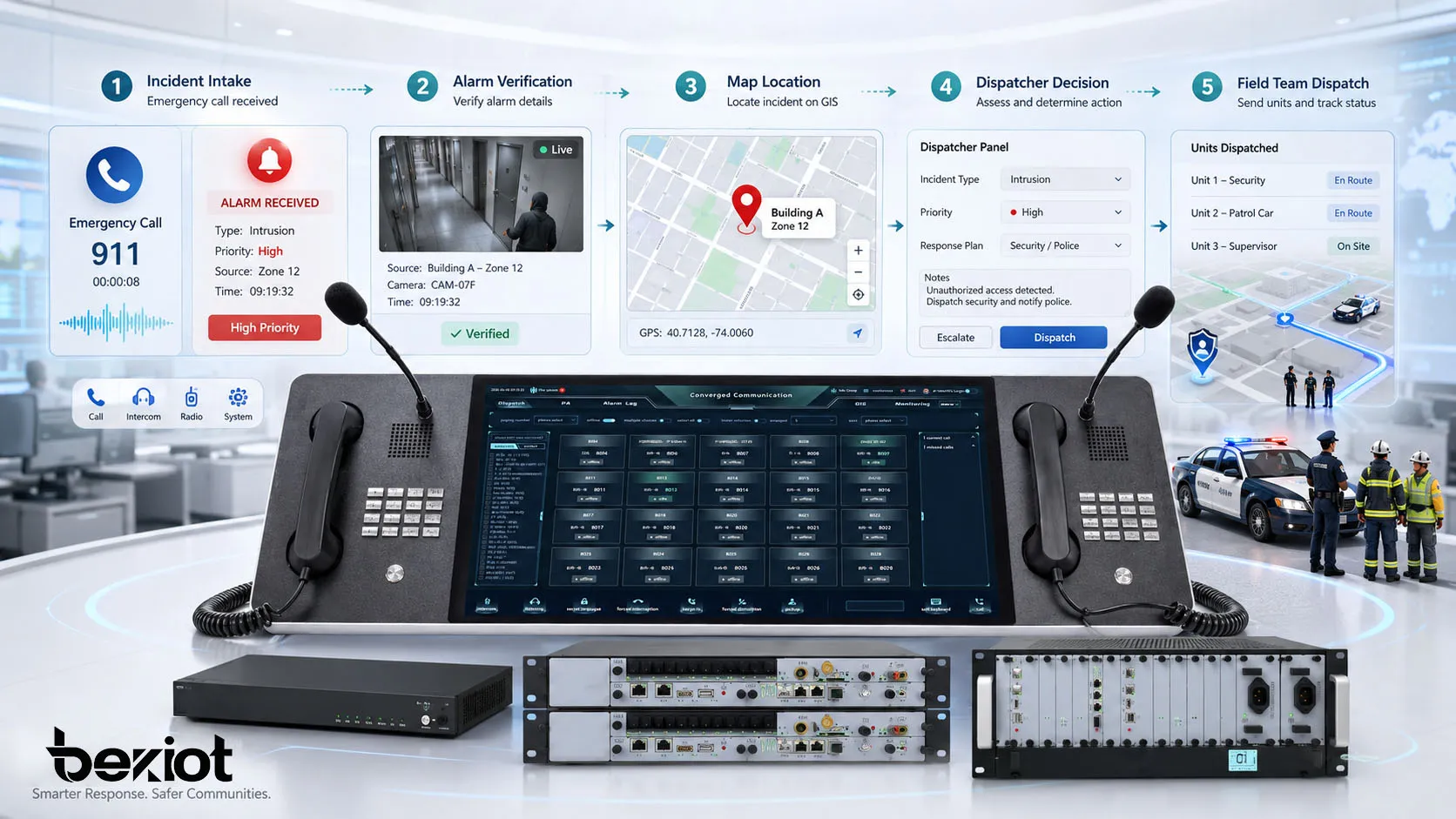

Operaciones de TI empresariales

Los equipos de TI empresariales utilizan SSH para gestionar servidores, instancias en la nube, herramientas internas, sistemas de copia de seguridad, servidores de monitorización, entornos de desarrollo y dispositivos de red. Ofrece un método de acceso seguro estándar en multitud de sistemas técnicos.

En entornos empresariales, el acceso SSH debe integrarse en la política de identidad y seguridad general. Esto puede incluir la gestión centralizada de usuarios, la gestión de acceso privilegiado, la autenticación multifactor, el registro de accesos, la grabación de sesiones y flujos de trabajo de aprobación para sistemas sensibles.

Un entorno SSH bien gestionado mejora la eficiencia operativa al tiempo que reduce el riesgo de acceso no autorizado.

DevOps y automatización

Los flujos de trabajo de DevOps suelen utilizar SSH para la implementación automatizada, la gestión de configuraciones, la ejecución remota de scripts y el mantenimiento de infraestructuras. Las plataformas de automatización pueden usar SSH para conectarse a servidores, aplicar configuraciones, reiniciar servicios, distribuir archivos y recopilar el estado del sistema.

SSH es muy valioso porque es ampliamente compatible y funciona en multitud de entornos de servidor. Sin embargo, el acceso de automatización debe diseñarse con cuidado. Cada clave de automatización debe tener un propósito claro, privilegios limitados y una propiedad documentada.

La automatización segura depende de la rotación de claves, la revisión de accesos, las restricciones de comandos y el registro de actividades.

Ciberseguridad y respuesta a incidentes

Los equipos de seguridad utilizan SSH durante la respuesta a incidentes y la investigación forense. Pueden conectarse a sistemas afectados para recopilar registros, aislar servicios, inspeccionar procesos, preservar pruebas o aplicar correcciones de emergencia.

Los registros de SSH también pueden ayudar a detectar actividades sospechosas. Los intentos fallidos de inicio de sesión, las direcciones de origen inusuales, el uso inesperado de claves, las nuevas claves autorizadas o los accesos fuera del horario laboral habitual pueden indicar intentos de compromiso.

En la respuesta a incidentes, SSH debe utilizarse con cuidado para no alterar las pruebas de forma innecesaria. El acceso debe registrarse y coordinarse con el plan de investigación.

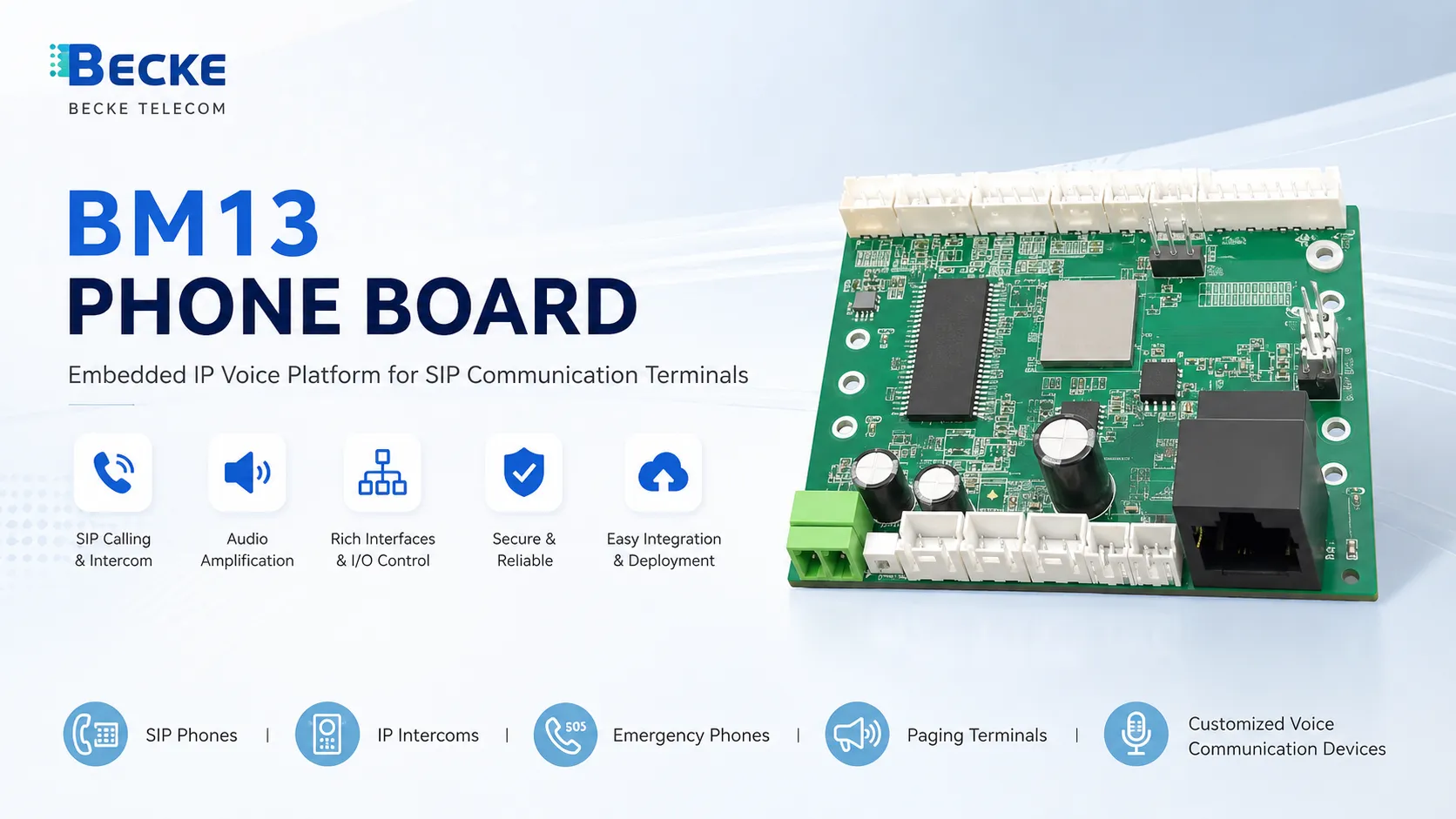

Sistemas embebidos y dispositivos industriales

SSH se utiliza en sistemas embebidos, pasarelas IoT, controladores industriales, dispositivos basados en Linux, equipos de telecomunicaciones y nodos de computación perimetral. Los ingenieros pueden usar SSH para configurar dispositivos, revisar registros, actualizar software o resolver problemas en instalaciones de campo.

Estos entornos suelen tener recursos limitados y pueden estar ubicados en lugares remotos o con condiciones adversas. El acceso SSH puede facilitar mucho el mantenimiento, pero los servicios SSH expuestos o mal asegurados pueden generar riesgos de seguridad graves.

El acceso SSH a sistemas embebidos e industriales debe utilizar autenticación robusta, restricciones de red, prácticas de firmware seguras y una gestión cuidadosa de las cuentas.

Acceso seguro a través de hosts bastión

Un host bastión, también llamado servidor de salto, es un sistema controlado que se utiliza como punto de entrada para acceder a servidores internos. En lugar de exponer cada servidor directamente a los administradores o a Internet, las organizaciones dirigen el acceso SSH a través de un host bastión reforzado.

Este enfoque mejora el control y la visibilidad. El host bastión puede aplicar la autenticación, grabar sesiones, restringir los destinos y centralizar el registro de accesos. Los servidores internos se pueden ubicar en redes privadas y solo permitir el acceso SSH desde el host bastión.

El acceso SSH basado en bastión es habitual en infraestructuras en la nube, entornos regulados y grandes redes empresariales.

Ventajas de SSH

Fuerte confidencialidad

SSH cifra las comunicaciones entre el cliente y el servidor, lo que ayuda a proteger los nombres de usuario, los comandos, su salida, las transferencias de archivos y el tráfico tunelizado para que no sean leídos por terceros no autorizados. Esto es esencial cuando el acceso remoto se realiza a través de redes no fiables.

La confidencialidad no solo es importante para las contraseñas. Los comandos, los archivos de configuración, los volcados de bases de datos, los archivos de registro y la salida de los sistemas también pueden contener información confidencial. SSH ayuda a proteger estos datos operativos durante la transmisión.

Su fuerte confidencialidad hace que SSH sea ideal para la administración remota y la transferencia segura de archivos.

Autenticación y confianza

SSH admite tanto la autenticación de servidor como la de usuario. La autenticación de servidor ayuda al cliente a verificar que se está conectando al servidor esperado. La autenticación de usuario ayuda al servidor a comprobar que el usuario tiene permiso para acceder al sistema.

Este modelo de confianza bilateral reduce el riesgo de robo de credenciales y acceso no autorizado. La autenticación por clave pública, la verificación de claves de host y los controles multifactor pueden reforzar aún más la relación de confianza.

La autenticación es uno de los motivos por los que se prefiere SSH para el acceso administrativo en lugar de protocolos antiguos no cifrados.

Flexibilidad operativa

SSH es muy flexible, ya que admite el inicio de sesión interactivo, la ejecución remota de comandos, la transferencia segura de archivos, el reenvío de puertos, la creación de túneles, el acceso a Git, la automatización y la gestión de dispositivos. Un solo protocolo puede admitir multitud de tareas operativas.

Esta flexibilidad reduce la necesidad de herramientas separadas y crea un método de acceso coherente en diferentes sistemas. Los administradores y desarrolladores pueden usar comandos y flujos de trabajo familiares en servidores, instancias en la nube y dispositivos de red.

La misma flexibilidad requiere también una gobernanza adecuada. Las organizaciones deben controlar qué características de SSH están permitidas para diferentes usuarios y sistemas.

Compatibilidad con la automatización

SSH funciona perfectamente con la automatización, ya que admite la autenticación no interactiva basada en claves y la ejecución remota de comandos. Los scripts y las herramientas pueden usar SSH para realizar tareas repetibles en multitud de sistemas.

La automatización reduce el esfuerzo manual y ayuda a mantener la coherencia. Sin embargo, el acceso SSH automatizado debe limitarse con cuidado, ya que una clave de automatización comprometida puede proporcionar un acceso amplio.

Un buen diseño de automatización utiliza el principio de mínimo privilegio, cuentas dedicadas, rotación de claves, restricciones de comandos y registro de actividades.

Buenas prácticas de seguridad para SSH

Utilizar la autenticación por clave pública

La autenticación por clave pública es la opción preferida de forma generalizada para el acceso SSH administrativo, ya que es más robusta y manejable que el acceso solo por contraseña cuando se usa correctamente. Los usuarios deben generar pares de claves seguros y proteger las claves privadas de accesos no autorizados.

Las claves privadas no deben compartirse entre usuarios. Cada administrador o proceso de automatización debe tener su propia clave. Esto facilita el seguimiento del acceso y su revocación cuando sea necesario.

Para sistemas de alto riesgo, la autenticación por clave pública se puede combinar con frases de contraseña, claves de seguridad hardware, certificados o autenticación multifactor.

Limitar la exposición directa

Los servicios SSH no deben exponerse más de lo estrictamente necesario. La exposición pública en Internet aumenta el riesgo de ataques de fuerza bruta, ataques a credenciales, escaneo de vulnerabilidades e intentos de acceso no autorizado.

Las organizaciones pueden reducir la exposición mediante cortafuegos, VPN, redes privadas, hosts bastión, listas de permitidos, grupos de seguridad o pasarelas de acceso de confianza cero. El acceso administrativo debe limitarse a usuarios de confianza y rutas de red fiables.

Reducir la exposición es una de las formas más sencillas de disminuir la superficie de ataque de SSH.

Deshabilitar cuentas no utilizadas y métodos de inicio de sesión débiles

Las cuentas no utilizadas, compartidas, predeterminadas y las contraseñas débiles generan riesgos. El acceso SSH debe revisarse de forma periódica. Las cuentas que ya no son necesarias deben deshabilitarse o eliminarse.

Muchas organizaciones deshabilitan el inicio de sesión por contraseña para las cuentas administrativas y exigen la autenticación basada en claves. También se puede deshabilitar el inicio de sesión como root, obligando a los administradores a iniciar sesión con cuentas individuales y elevar privilegios cuando sea necesario.

Estos controles mejoran la trazabilidad y reducen la posibilidad de inicios de sesión no autorizados.

Proteger y rotar las claves SSH

Las claves SSH son credenciales muy potentes. Si se roba una clave privada, el atacante puede acceder a los sistemas que confían en la clave pública correspondiente. Las claves deben almacenarse de forma segura y eliminarse cuando ya no sean necesarias.

Las organizaciones deben mantener un inventario de claves autorizadas, revisar la propiedad de las claves, rotarlas cuando los usuarios cambien de rol y eliminar las claves pertenecientes a antiguos empleados o herramientas de automatización obsoletas.

La gestión de claves es una de las partes más importantes de la seguridad de SSH.

Monitorizar la actividad de SSH

La actividad de SSH debe registrarse y monitorizarse. Los eventos importantes incluyen los intentos fallidos de inicio de sesión, los inicios de sesión correctos, las nuevas claves autorizadas, el uso de cuentas privilegiadas, los inicios de sesión desde ubicaciones inusuales y los accesos fuera del horario laboral habitual.

La monitorización puede ayudar a detectar ataques de fuerza bruta, credenciales comprometidas, cambios no autorizados de claves y actividades sospechosas de los administradores. Los registros deben protegerse contra manipulaciones e integrarse en los sistemas de monitorización de seguridad cuando sea posible.

La monitorización de SSH es especialmente importante para servidores críticos, instancias en la nube, hosts bastión y entornos de producción.

Equívocos habituales sobre SSH

SSH no es automáticamente seguro en cualquier configuración

SSH es un protocolo seguro, pero una implementación de SSH puede seguir siendo insegura si se configura de forma deficiente. Las contraseñas débiles, los servicios expuestos, las claves compartidas, los algoritmos obsoletos, las cuentas no gestionadas y el acceso administrativo amplio pueden generar riesgos.

La seguridad depende de la configuración, la política de autenticación, el comportamiento de los usuarios, la aplicación de parches, la monitorización y el control de accesos. El simple hecho de usar SSH no garantiza que el acceso remoto sea seguro.

Un entorno SSH seguro requiere una gestión continua.

SSH y SSL/TLS no son lo mismo

Tanto SSH como SSL/TLS utilizan criptografía, pero se usan de forma diferente. SSH se utiliza habitualmente para el inicio de sesión remoto, la ejecución de comandos, la creación de túneles y la transferencia segura de archivos. TLS se usa de forma generalizada para asegurar el tráfico web, las API, el transporte de correo electrónico y muchos servicios de capa de aplicación.

Resuelven problemas de seguridad relacionados, pero no son intercambiables. Un servidor web utiliza normalmente HTTPS con TLS, mientras que un administrador de Linux usa habitualmente SSH para el acceso remoto al intérprete de comandos.

Comprender la diferencia ayuda a evitar decisiones de arquitectura incorrectas.

Cambiar el puerto de SSH no es una estrategia de seguridad completa

Algunos administradores cambian el puerto de escucha predeterminado de SSH para reducir el ruido de los escaneos automatizados. Esto puede disminuir los intentos de inicio de sesión de baja intensidad, pero no es un control de seguridad completo.

La autenticación robusta, la exposición limitada, las reglas de cortafuegos, la gestión de claves, el registro de actividades, la aplicación de parches y el acceso con mínimo privilegio son mucho más importantes. Un atacante decidido puede seguir descubriendo SSH en un puerto no estándar.

El cambio de puerto puede formar parte de la higiene operativa, pero no debe reemplazar las medidas de seguridad de acceso reales.

Consejos de mantenimiento y operación

Revisar la configuración de SSH de forma periódica

La configuración de SSH debe revisarse de forma regular para confirmar que las políticas de inicio de sesión, los métodos de autenticación, los usuarios permitidos, la configuración de claves, las reglas de reenvío y la selección de algoritmos se ajustan a los requisitos de seguridad actuales.

Los archivos de configuración pueden desviarse con el tiempo a medida que los administradores realizan cambios temporales, añaden automatizaciones o resuelven problemas de acceso. La revisión periódica ayuda a evitar que las excepciones temporales se conviertan en debilidades permanentes.

La revisión de la configuración debe documentarse, especialmente para sistemas de producción y sensibles al cumplimiento normativo.

Mantener actualizado el software de SSH

El software del servidor y del cliente SSH debe mantenerse actualizado. Las actualizaciones pueden corregir vulnerabilidades, eliminar algoritmos débiles, mejorar la compatibilidad y reforzar el comportamiento de seguridad.

Los sistemas que permanecen sin parches durante largos periodos pueden exponer debilidades conocidas. Esto es especialmente arriesgado para servidores accesibles desde Internet, hosts bastión y sistemas de gestión de infraestructuras.

La gestión de parches debe incluir los servicios SSH como parte del proceso normal de actualización del sistema operativo y de seguridad.

Documentar las rutas de acceso

Las organizaciones deben documentar qué usuarios, sistemas de automatización y equipos de soporte tienen acceso SSH a cada sistema. La documentación debe incluir los nombres de las cuentas, la propiedad de las claves, las rutas a través de bastión, las reglas de cortafuegos y los procedimientos de escalada de privilegios.

Una buena documentación ayuda durante las auditorías, la respuesta a incidentes, los cambios de personal y la migración de sistemas. También reduce la dependencia de conocimientos informales que poseen unos pocos administradores.

El acceso SSH es muy potente, por lo que debe ser visible y controlado.

Probar el acceso de recuperación

SSH se utiliza con frecuencia durante la recuperación de emergencias. Los administradores deben probar si siguen pudiendo acceder a los sistemas a través de las rutas aprobadas cuando fallan los servicios normales. Esto puede incluir la prueba de hosts bastión, cuentas de copia de seguridad, procedimientos de acceso de emergencia y acceso a la consola en la nube.

El acceso de recuperación debe ser seguro pero práctico. Si los controles de acceso son demasiado frágiles, los administradores pueden quedarse bloqueados durante un incidente. Si son demasiado laxos, los atacantes pueden explotarlos.

Un plan de recuperación equilibrado mantiene la utilidad de SSH durante las interrupciones sin debilitar la seguridad diaria.

Conclusión

SSH, o Secure Shell, es un protocolo de red seguro para el inicio de sesión remoto cifrado, la ejecución de comandos, la transferencia de archivos, la creación de túneles y la administración de sistemas. Protege las comunicaciones mediante cifrado, autenticación de servidor, autenticación de usuario y comprobación de integridad.

SSH funciona a través de una arquitectura por capas que incluye una capa de transporte, una capa de autenticación de usuario y una capa de conexión. Este diseño permite a SSH admitir intérpretes de comandos interactivos, comandos remotos, transferencia segura de archivos, reenvío de puertos, acceso a Git, automatización y gestión segura de dispositivos.

Sus principales ventajas son la confidencialidad, la autenticación, la flexibilidad operativa, la compatibilidad con la automatización, la transferencia segura de archivos y la administración remota más segura. SSH se usa ampliamente en TI empresarial, operaciones en la nube, DevOps, ciberseguridad, gestión de redes, sistemas embebidos y mantenimiento de infraestructuras remotas. Cuando se configura con autenticación robusta, exposición limitada, una buena gestión de claves, monitorización y actualizaciones periódicas, SSH se convierte en una base fiable para las operaciones remotas seguras.

Preguntas frecuentes

¿Qué es SSH en términos sencillos?

SSH es una forma segura de conectarse a un ordenador o servidor remoto. Cifra la conexión para que los comandos, los datos de inicio de sesión y la información transferida estén protegidos mientras circulan por la red.

Los administradores y desarrolladores lo utilizan habitualmente para gestionar servidores de forma remota.

¿Para qué se utiliza SSH?

SSH se usa para el inicio de sesión remoto, la administración de servidores, la transferencia segura de archivos, el acceso a Git, la ejecución remota de comandos, el reenvío de puertos, la creación de túneles, la gestión en la nube y la administración de dispositivos de red.

Es especialmente útil cuando se debe gestionar sistemas de forma segura a través de una red no fiable.

¿Cómo funciona la autenticación SSH?

La autenticación SSH verifica que el usuario tiene permiso para acceder al sistema remoto. Los métodos más habituales son la autenticación por contraseña y la autenticación por clave pública.

La autenticación por clave pública utiliza una clave privada en el cliente y una clave pública correspondiente en el servidor, lo que permite al servidor verificar la identidad del usuario sin enviar la clave privada a través de la red.

¿Es seguro SSH?

SSH puede ser muy seguro cuando se configura correctamente. Ofrece cifrado, autenticación de servidor, autenticación de usuario y protección de la integridad.

Sin embargo, las contraseñas débiles, los servicios expuestos, las claves no gestionadas, el software obsoleto y un control de accesos deficiente pueden hacer que una implementación de SSH sea insegura.

¿Cuál es la diferencia entre SSH y SFTP?

SSH es el protocolo seguro que se utiliza para el acceso remoto y otros servicios seguros. SFTP es un protocolo de transferencia de archivos seguro que se ejecuta sobre SSH.

En términos sencillos, SSH proporciona el canal seguro, mientras que SFTP utiliza ese canal para transferir y gestionar archivos de forma segura.