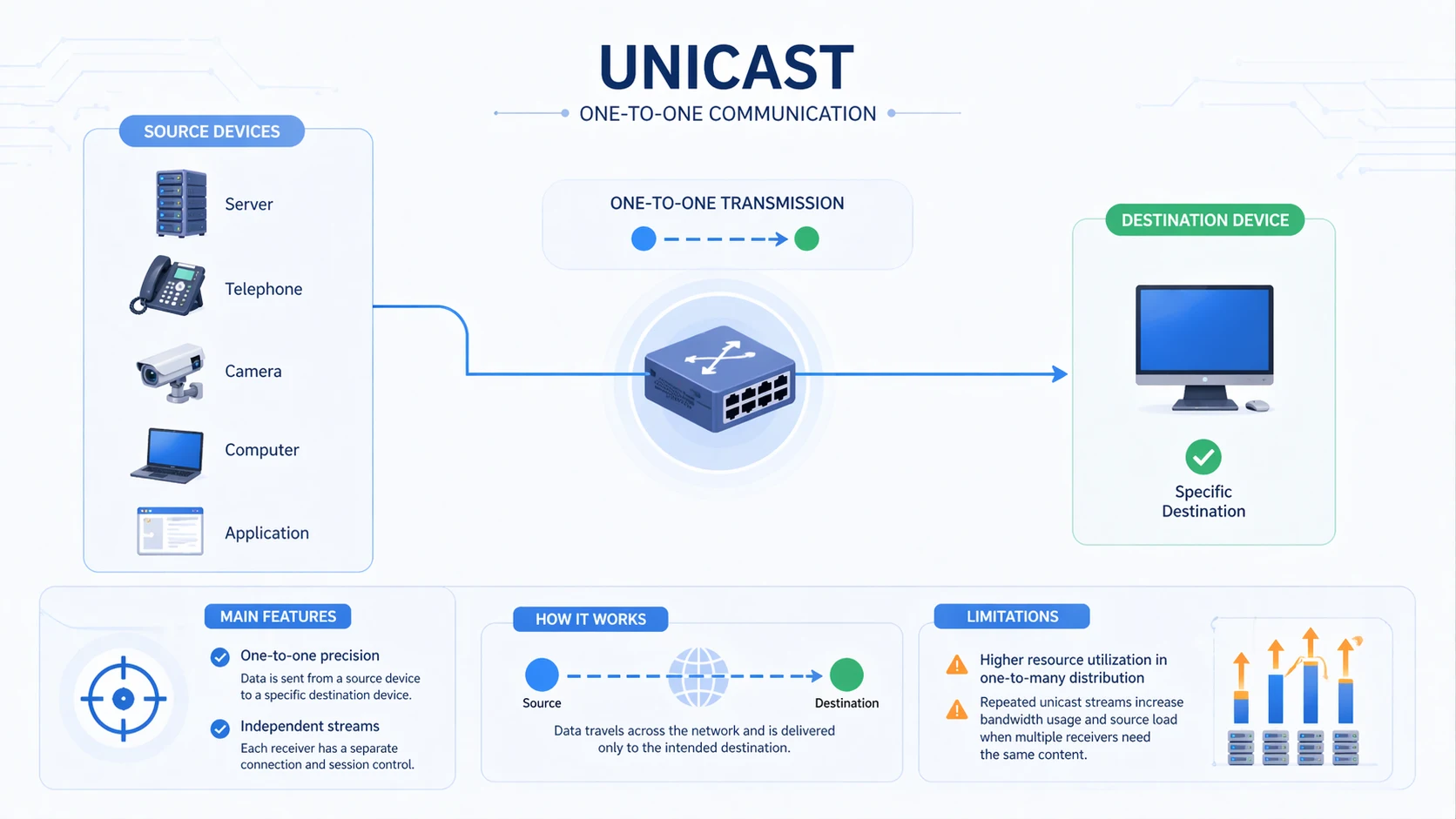

El unicast es un método de comunicación en el que los datos se transmiten desde un dispositivo origen hasta un único dispositivo destino específico. En términos sencillos, se trata de un modelo de transmisión uno a uno. Cuando un servidor, teléfono, cámara, ordenador o aplicación envía información mediante unicast, dicha información se dirige a un único punto de recepción, en lugar de enviarse a todos los dispositivos de la red o a un grupo de destinatarios. Esto convierte al unicast en uno de los métodos de entrega de tráfico más comunes y fundamentales en las redes IP.

La mayor parte de la comunicación de red diaria depende del unicast. La carga de una página web en el navegador, la descarga de un archivo desde un servidor, una llamada VoIP entre dos extremos, una sesión de inicio en una plataforma en la nube o una conexión de gestión remota a un dispositivo de red son ejemplos habituales de comportamiento unicast. Los datos están destinados a un único receptor, y la red los reenvía en consecuencia.

Debido a su gran difusión, el unicast se suele dar por sentado. Sin embargo, es un concepto esencial en el diseño de redes, la planificación de ancho de banda, la arquitectura de comunicaciones y el comportamiento de las aplicaciones. Comprender el unicast ayuda a explicar el funcionamiento de muchos servicios digitales modernos, por qué algunos patrones de tráfico escalan bien o mal, y cómo los ingenieros de redes eligen entre modelos de entrega uno a uno, uno a muchos o basados en grupos.

¿Qué es el Unicast?

Definición y Significado Fundamental

El unicast es un modelo de entrega de paquetes en el que un emisor transmite datos a un receptor utilizando una dirección de destino específica. En las redes IP, esto suele significar que un paquete se direcciona a una dirección IP de host única, y los routers o switches reenvían el tráfico hacia ese único punto final. La ruta de comunicación se construye bajo el principio de que la transmisión se destina a un solo destino a la vez.

El significado central del unicast es la exclusividad en la entrega. El emisor no distribuye el mismo paquete simultáneamente a todos los nodos de la red, ni a un grupo suscrito. En su lugar, crea un flujo de tráfico diferenciado para el receptor objetivo. Si el mismo contenido debe llegar a cinco usuarios diferentes a través de unicast, la fuente o la red crean generalmente cinco flujos uno a uno independientes, en lugar de un único flujo compartido para los cinco.

Por esto se suele contrastar el unicast con el broadcast y el multicast. El broadcast se dirige a todos los dispositivos dentro de un dominio de difusión. El multicast se dirige a un grupo definido de receptores interesados. El unicast, por el contrario, se enfoca en un único destino, por lo que es el modelo de comunicación más directo y con direccionamiento individual.

El unicast es el lenguaje por defecto de la mayoría de las comunicaciones IP, ya que muchas interacciones de red consisten, en realidad, en un emisor hablando con un único receptor.

Por Qué es Importante en las Redes

El unicast es importante porque constituye la base de muchos servicios digitales rutinarios y críticos. La mayoría de las aplicaciones empresariales, sesiones web, conexiones en la nube, llamadas de voz, túneles seguros, sesiones de gestión y transacciones corporativas dependen de la capacidad de transferir información de forma precisa entre dos puntos finales. Sin el unicast, muchas actividades básicas de red no funcionarían de manera práctica.

También es relevante porque el modelo unicast influye en el rendimiento y la escalabilidad. La entrega uno a uno es muy precisa y fácil de entender, pero puede consumir más ancho de banda cuando el mismo contenido debe enviarse a muchos usuarios independientes. Por esto los ingenieros evalúan si un servicio debe mantenerse en unicast o pasar a una distribución tipo multicast o broadcast, según el caso de uso.

En resumen, el unicast es tanto un modelo de comunicación básico como un factor de diseño importante. Es fundamental para que las redes entreguen tráfico controlado y específico de destino en entornos locales y de área extensa.

Cómo Funciona el Unicast

Origen, Destino y Entrega Dirigida

El unicast funciona mediante el uso de una dirección de destino específica que identifica al receptor previsto. El emisor crea un paquete, incluye la dirección IP de destino en el campo correspondiente de la cabecera y envía el tráfico a la red. Los switches y routers examinan la información de destino y reenvían el paquete hacia el único dispositivo que posee esa dirección.

En la Capa 2, la red local debe entregar las tramas al destino de hardware correcto, lo que puede implicar la resolución de direcciones MAC. En la Capa 3, los routers toman decisiones de reenvío basadas en el direccionamiento IP y las tablas de enrutamiento. El resultado final es que el tráfico sigue una ruta definida hacia un único objetivo, en lugar de distribuirse de forma generalizada.

Este modelo de destino único hace que la comunicación sea precisa. El emisor sabe quién es el receptor previsto, y la red utiliza su lógica de reenvío habitual para entregar el tráfico solo donde corresponde. Esta es una razón clave por la que el unicast se adapta bien a la mayoría de las sesiones de aplicación y comunicaciones entre dispositivos.

Comunicación Basada en Sesiones y Control de Flujo

Muchas interacciones unicast están orientadas a sesiones. Un usuario abre un sitio web, un terminal SIP inicia una llamada, un sistema de supervisión consulta a un dispositivo o un cliente descarga un archivo de un servidor. En cada caso, la comunicación está lógicamente vinculada a una relación específica entre emisor y receptor. Incluso si la sesión implica muchos paquetes, se mantiene como un flujo uno a uno.

Esto hace que el unicast sea muy compatible con los controles de transporte, las políticas de seguridad, la autenticación, la gestión de sesiones y la contabilidad de tráfico. Los firewalls, dispositivos de borde de sesión, servidores de aplicaciones y herramientas de supervisión funcionan bien con el unicast, ya que las relaciones de comunicación son claras y se pueden rastrear individualmente.

Esta misma claridad también ayuda en la resolución de problemas. Si un usuario no puede acceder a un servicio, el ingeniero puede examinar la ruta uno a uno, las direcciones de origen y destino, el estado de la sesión y las reglas de reenvío pertinentes. Suele ser más sencillo que diagnosticar un modelo de tráfico más distribuido.

El unicast no solo entrega datos a un receptor, sino que también crea una relación clara entre el emisor, el receptor y la ruta de red que los conecta.

Características Principales del Unicast

Precisión Uno a Uno

La característica más importante del unicast es la precisión. Cada flujo de tráfico está destinado a un único punto de recepción, lo que proporciona al emisor y a la red un objetivo de comunicación muy específico. Esto hace que el unicast sea ideal para servicios en los que el contenido, el estado o la respuesta son exclusivos del usuario o dispositivo implicado.

Por ejemplo, una sesión de inicio seguro, un registro de teléfono IP, una conexión de gestión de dispositivos o un archivo solicitado por un usuario no deben entregarse de forma generalizada a otros dispositivos. El unicast garantiza que el tráfico permanezca vinculado al destino previsto, sin compartirse ni exponerse más de lo necesario.

Esta precisión también facilita una aplicación más limpia de políticas. El control de acceso, la gestión de calidad de servicio (QoS), la supervisión, el cifrado y el seguimiento de sesiones se aplican de forma más directa cuando la relación de tráfico es explícitamente uno a uno.

Flujos Independientes para Receptores Independientes

Otra característica definitoria es que cada receptor obtiene su propio flujo. Si el mismo contenido de aplicación se envía por separado a varios usuarios mediante unicast, la fuente puede necesitar generar múltiples flujos de tráfico uno a uno diferenciados. Esto es habitual en la navegación web, las sesiones de medios individualizadas y muchas aplicaciones en la nube.

Este enfoque ofrece flexibilidad, ya que cada flujo se puede gestionar de forma independiente. Distintos usuarios pueden recibir contenido en momentos diferentes, con parámetros de sesión distintos y estados de control variados. Sin embargo, esta independencia también puede aumentar el uso de recursos si muchos receptores necesitan contenido idéntico al mismo tiempo.

Esta doble naturaleza es importante. El unicast ofrece un control fuerte y personalización, pero los planificadores de redes deben entender que la entrega uno a muchos a gran escala mediante flujos unicast repetidos puede generar problemas de ancho de banda o carga en el servidor.

Unicast Frente a Broadcast y Multicast

Diferencia Entre Unicast y Broadcast

El broadcast envía tráfico a todos los dispositivos dentro de un dominio de difusión, independientemente de si necesitan los datos o no. El unicast no actúa de esa forma: dirige el tráfico solo al destino específico que el emisor pretende alcanzar. Esto hace que el unicast sea mucho más dirigido y, por lo general, más eficiente para la comunicación ordinaria de aplicaciones.

El broadcast es útil para ciertas tareas de descubrimiento de red y funciones de infraestructura, pero no es adecuado para la mayoría de las comunicaciones a nivel de aplicación, ya que genera visibilidad y procesamiento innecesarios en dispositivos que no son el destino real. El unicast evita este problema al mantener el alcance de la entrega reducido e intencional.

Por esto la mayor parte del tráfico empresarial, de Internet y de aplicaciones es unicast, en lugar de broadcast. La precisión suele ser más útil que la entrega generalizada e indiscriminada.

Diferencia Entre Unicast y Multicast

El multicast se sitúa entre el unicast y el broadcast. Envía tráfico a un grupo definido de receptores que se han unido a un grupo multicast. El unicast no usa la pertenencia a grupos: envía un flujo a un único receptor. Si diez receptores necesitan los mismos datos mediante unicast, se pueden requerir diez flujos separados. Con el multicast, un patrón de distribución grupal puede atenderlos de forma más eficiente.

Esto hace que el multicast sea atractivo para ciertas formas de distribución de medios en directo, paginación, audio de red o entrega de datos compartidos, en las que muchos receptores necesitan el mismo contenido al mismo tiempo. El unicast sigue siendo más habitual cuando la comunicación es individualizada, interactiva o específica de una sesión.

En el diseño práctico de redes, la elección entre unicast, multicast y broadcast depende de quién necesita los datos, cuántos receptores hay y si el contenido es único o compartido.

El unicast es ideal cuando el destino es específico. El multicast es útil cuando los mismos datos deben llegar a un grupo definido. El broadcast se reserva para casos en los que todos en un dominio local necesitan recibir el mensaje.

Ventajas del Unicast

Entrega Clara y Control Fuerte de Sesiones

Una de las mayores ventajas del unicast es la entrega clara y predecible. El emisor sabe exactamente a qué destino se dirige, y la red reenvía el tráfico en consecuencia. Esto hace que el unicast sea adecuado para aplicaciones que dependen de la autenticación, la privacidad, el control de transacciones o el estado específico del usuario.

El control fuerte de sesiones es otra ventaja importante. Al estar cada flujo de comunicación vinculado a un único receptor, es más fácil aplicar reglas específicas del usuario, gestión de ancho de banda, controles de seguridad y registro. Esto es valioso en redes empresariales, servicios en la nube, sesiones VoIP, gestión de dispositivos industriales y entornos de acceso remoto.

Esta misma claridad también mejora la resolución de problemas y la trazabilidad. Si el tráfico no llega donde se espera, se puede inspeccionar la ruta y la sesión como una relación directa uno a uno, en lugar de un evento grupal o de todo el dominio.

Compatibilidad con Aplicaciones e Infraestructura Comunes

El unicast también cuenta con una amplia compatibilidad. La mayoría de las aplicaciones, dispositivos, servidores, routers, firewalls y servicios de red están diseñados asumiendo el unicast como funcionamiento normal. Esto facilita su implementación en entornos empresariales estándar y conectados a Internet, sin necesidad de planificaciones multicast especializadas ni comportamientos de reenvío inusuales.

Al adaptarse naturalmente a los modelos de sesión habituales, el unicast también funciona bien con el cifrado, las políticas de acceso, el comportamiento NAT, las sesiones SIP y la entrega de servicios remotos. Muchos servicios digitales dependen de un estado individualizado, y el unicast soporta directamente ese patrón.

Esta amplia compatibilidad es una de las razones por las que el unicast sigue siendo el modelo de comunicación dominante en la mayoría de los sistemas basados en IP, incluso cuando existen otros modelos de entrega.

Limitaciones del Unicast

Mayor Uso de Recursos en la Entrega Uno a Muchos

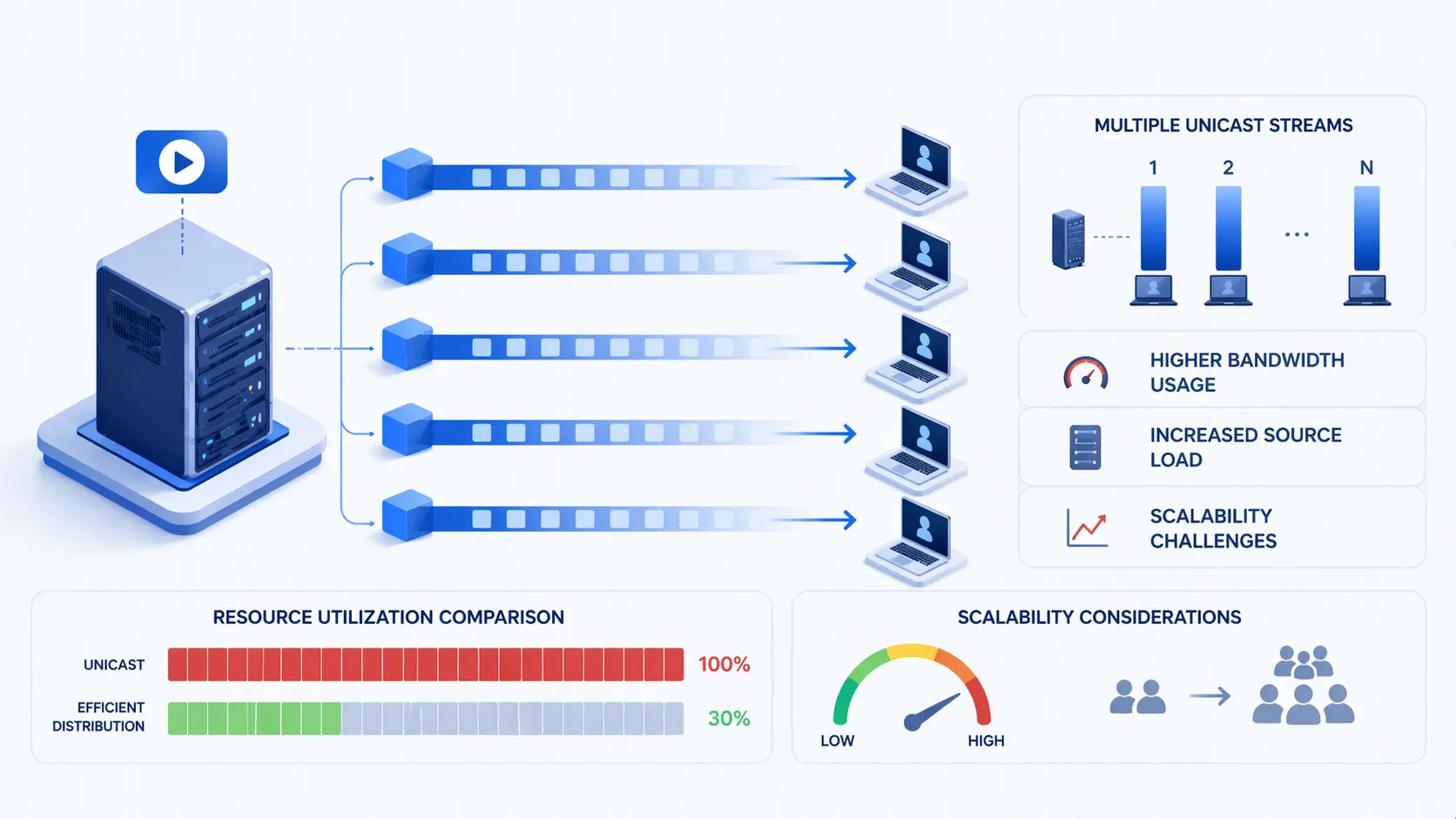

La principal limitación del unicast aparece cuando el mismo contenido debe entregarse a muchos receptores a la vez. Al crear normalmente flujos separados para cada receptor, el ancho de banda y la carga del servidor pueden aumentar considerablemente a medida que crece el número de destinatarios. Esto puede resultar ineficiente en escenarios de distribución de medios, streaming a gran escala o audio de red completa.

Por ejemplo, si una fuente de vídeo en directo debe verse en cientos de dispositivos, las sesiones unicast repetidas pueden suponer una gran demanda para la fuente y la red. En estos casos, el multicast o un sistema de distribución de contenido puede ser más adecuado.

Esta limitación no reduce el valor del unicast para las sesiones de aplicación ordinarias, sino que indica que los ingenieros deben reconocer cuándo la entrega uno a uno deja de ser el patrón más eficiente para un número creciente de receptores.

Consideraciones de Escalado en Servicios en Tiempo Real

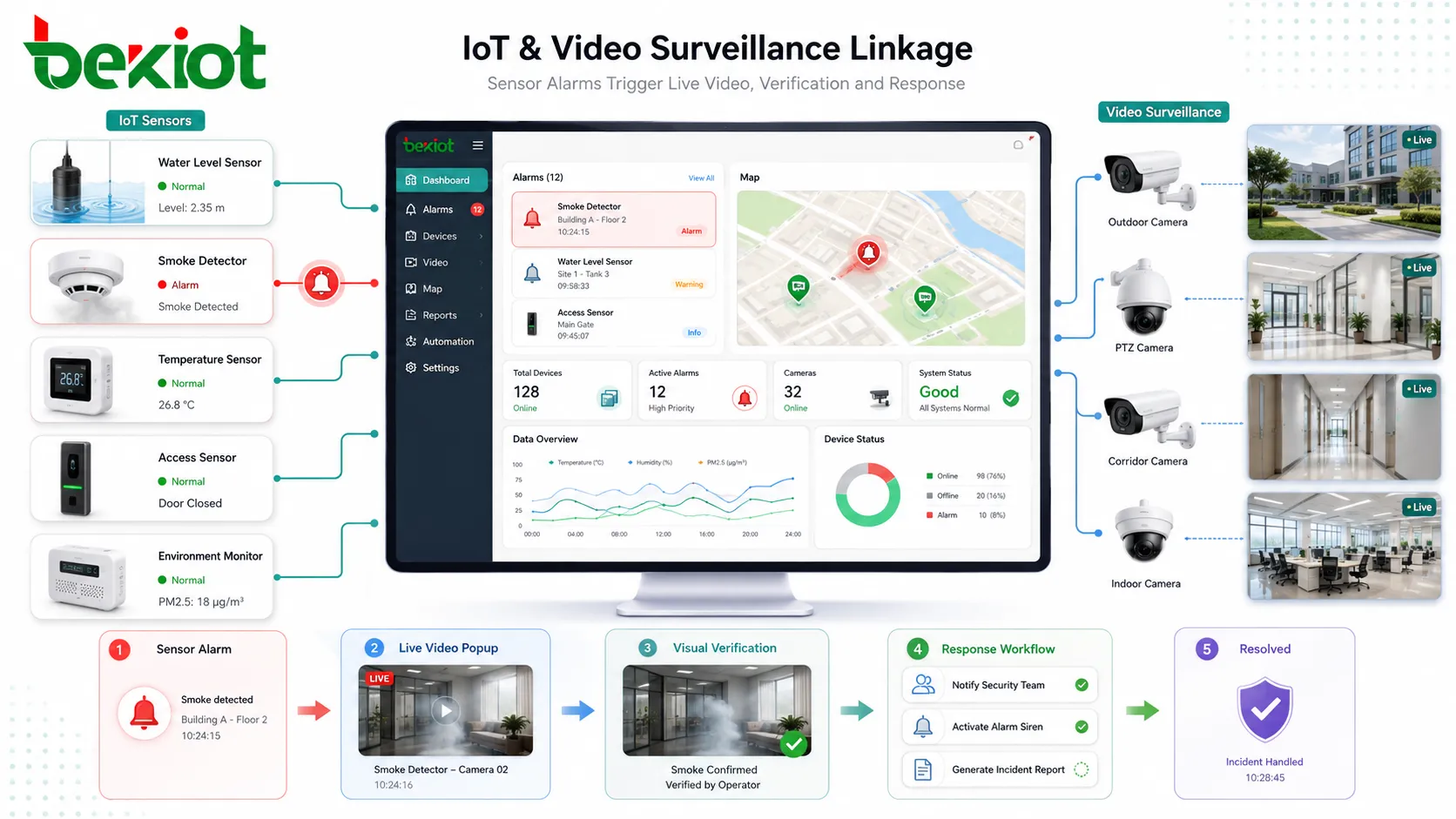

El escalado también puede ser un problema en sistemas de comunicación o streaming en tiempo real. Una sesión unicast funciona bien para una llamada, un terminal o una sesión de usuario. Pero cuando el mismo medio debe enviarse a muchos terminales simultáneamente, los flujos unicast repetidos pueden generar presión sobre el ancho de banda, los dispositivos de reenvío y la infraestructura de origen.

Esto es especialmente relevante en audio de red, distribución de vigilancia, servicios de vídeo en directo o entornos de clientes ligeros a gran escala. En estos contextos, el unicast sigue siendo útil, pero los planificadores deben equilibrar sus ventajas con el consumo de recursos y revisar cuidadosamente la capacidad de la red.

En resumen, el unicast escala de forma natural para la comunicación individualizada, pero no siempre de manera eficiente para la distribución masiva de contenido idéntico.

Aplicaciones del Unicast

Acceso Web, Servicios en la Nube y Redes Empresariales

Una de las aplicaciones más habituales del unicast es la comunicación web y en la nube diaria. Cuando un usuario carga un sitio web, se autentica en una plataforma, descarga un archivo o accede a una aplicación SaaS, la interacción suele ser unicast. El servidor responde a un único cliente, y el tráfico permanece vinculado a esa sesión.

Las redes empresariales también dependen en gran medida del unicast. Los equipos de usuario se conectan a servicios de directorio, servidores de archivos, aplicaciones empresariales, pasarelas VPN y sistemas de gestión mediante comunicaciones uno a uno. Las sesiones de administración remota, las solicitudes a bases de datos, el acceso seguro a aplicaciones y los flujos de supervisión del sistema suelen basarse en unicast.

Esto hace que el unicast sea esencial para el funcionamiento normal de los servicios de Internet y la infraestructura empresarial interna. Es el método de entrega estándar para la mayoría de las interacciones específicas del usuario y de la aplicación.

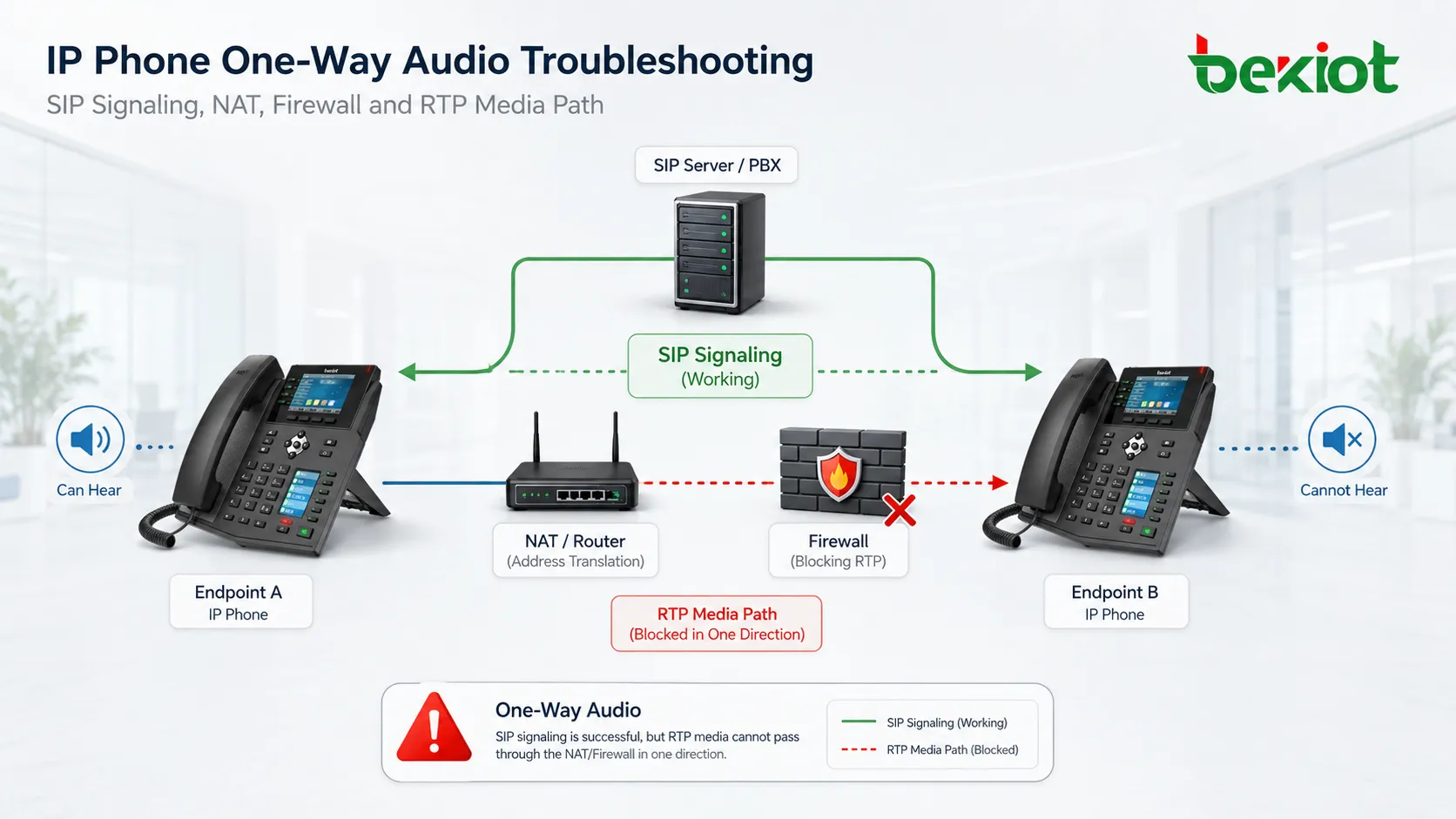

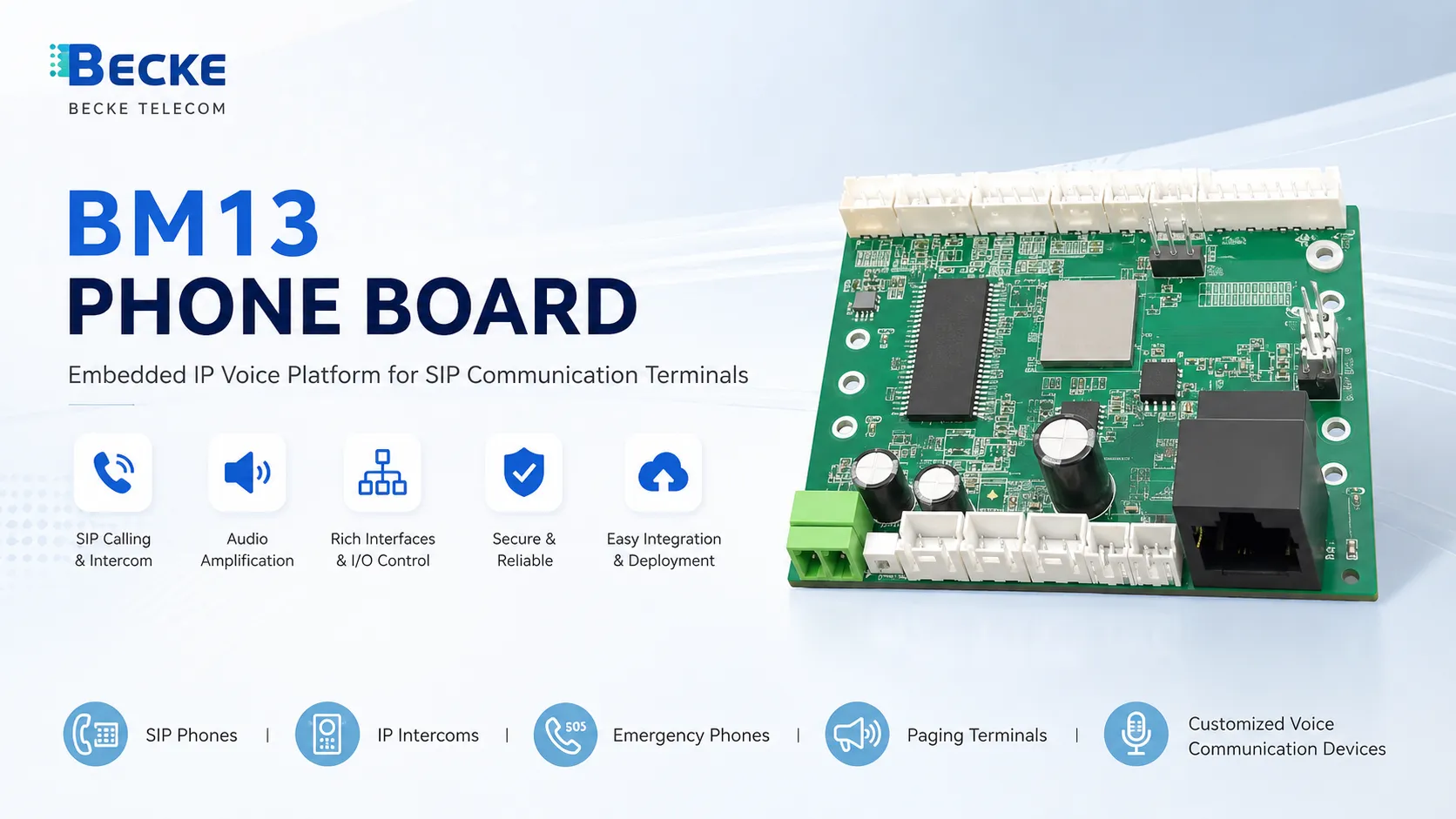

VoIP, Telefonía IP y Sistemas de Comunicación Industrial

El unicast también se usa ampliamente en VoIP y telefonía IP. La señalización SIP entre terminales y servidores de llamadas suele ser unicast, y muchas sesiones de medios también se transmiten como flujos unicast entre participantes específicos o entre terminales y recursos de medios. Las llamadas empresariales estándar, las extensiones remotas, los registros de servidor y muchas sesiones de intercomunicador dependen de la entrega uno a uno.

En los sistemas de comunicación industrial, el unicast se emplea para la gestión de dispositivos, mensajería de control, sesiones de intercomunicador punto a punto, comunicaciones de supervisión y acceso remoto a equipos en red. Se adapta especialmente bien a comunicaciones dirigidas, controladas y trazables, en lugar de distribuidas de forma generalizada.

En soluciones con teléfonos IP, terminales SIP, pasarelas, dispositivos de intercomunicación y plataformas de comunicación industrial, el unicast es relevante de forma natural, ya que muchos de estos dispositivos dependen de la señalización uno a uno, el registro, la configuración y la comunicación directa basada en sesiones por la red.

El Unicast en el Diseño de Comunicaciones Modernas

Papel en Servicios Seguros y Personalizados

Los servicios digitales modernos dependen cada vez más de sesiones individualizadas, autenticación, cifrado y control de acceso basado en políticas. El unicast se adapta bien a este entorno, ya que soporta relaciones directas entre emisor y receptor, en lugar de entregas generales o grupales. Esto facilita la seguridad, el seguimiento y la personalización de la comunicación.

Tanto si se trata de una aplicación web segura, una consola de gestión, una sesión VoIP o una conexión remota a dispositivos, el modelo unicast se alinea naturalmente con la idea de que un usuario o dispositivo interactúa con un punto de servicio en un momento determinado. Esto hace que el unicast sea muy adecuado para el diseño de comunicaciones controladas modernas.

En este sentido, el unicast no es solo un método de entrega de paquetes, sino también un patrón arquitectónico práctico para servicios construidos en torno a la identidad individual, el estado de sesión y la responsabilidad de los puntos finales.

Valor en Redes Híbridas y Convergentes

En redes híbridas y convergentes, el unicast sigue siendo muy valioso porque muchos tipos de servicios siguen requiriendo un control preciso del destino. Voz, señalización, tráfico de gestión, acceso a la nube, intercambio de datos industriales y sesiones de configuración remota pueden funcionar sobre la misma infraestructura, pero siguen dependiendo de una entrega clara uno a uno.

Esto convierte al unicast en una base fiable, incluso en entornos que también usan multicast o broadcast para funciones seleccionadas. La red no elige un modelo para todo, sino que combina los modelos de entrega según las necesidades de la aplicación. El unicast suele seguir siendo el modelo dominante porque muchos servicios son fundamentalmente individuales.

Por esto el unicast sigue siendo un concepto central en TI empresarial, comunicaciones IP, redes industriales y diseño de servicios.

Incluso en redes que soportan muchos modelos de tráfico, el unicast sigue siendo el pilar de la mayoría de las comunicaciones individualizadas.

Cómo Decidir Cuándo Usar Unicast

Cuándo es la Mejor Opción

El unicast es la mejor opción cuando la comunicación se destina a un único receptor, cuando la sesión es individualizada, o cuando el control de políticas, la trazabilidad y la precisión del destino son prioritarios. Es ideal para inicios de sesión de usuario, solicitudes web, llamadas de voz punto a punto, gestión de dispositivos, sesiones de supervisión remota y comunicación controlada de aplicaciones.

También es la mejor elección cuando cada usuario necesita un estado de sesión, un contexto de seguridad o un comportamiento de aplicación separados. En esos casos, la entrega basada en grupos no se adaptaría tan eficazmente al modelo de servicio como el unicast.

Por esto el unicast se usa tan ampliamente: muchas interacciones digitales reales son naturalmente uno a uno.

Cuándo es Mejor Usar Otro Modelo

Otro modelo puede ser mejor cuando los mismos datos deben llegar a muchos receptores de forma simultánea y eficiente. El multicast puede ser más adecuado para medios en directo, audio de red o distribución de contenido compartido, en los que los destinatarios pertenecen a un grupo conocido. El broadcast puede seguir siendo apropiado para funciones limitadas de descubrimiento local o infraestructura.

La pregunta clave es si el contenido es individualizado o compartido. Si es individualizado, el unicast suele ser lógico. Si es idéntico y compartido ampliamente, los flujos unicast repetidos pueden ser menos eficientes que otros modelos.

Un buen diseño de red no considera al unicast como universalmente bueno o malo, sino como el modelo adecuado para muchas necesidades de comunicación muy habituales.

Conclusión

El unicast es un método de comunicación uno a uno que envía datos desde un origen hasta un destino específico. Es el modelo de tráfico más común en redes IP, ya que muchos servicios digitales (acceso web, sesiones en la nube, señalización VoIP, gestión de dispositivos y tráfico de aplicaciones empresariales) dependen de una entrega directa e individualizada.

Sus principales fortalezas son la precisión, el control claro de sesiones, la gran compatibilidad con la infraestructura moderna y la adaptación natural a servicios seguros y específicos del usuario. Su principal limitación aparece cuando se debe entregar contenido idéntico a muchos receptores, ya que los flujos uno a uno repetidos aumentan el uso de recursos.

Sin embargo, para la mayoría de los entornos de redes y comunicaciones modernos, el unicast sigue siendo fundamental. Es uno de los patrones de tráfico centrales que hacen posible la comunicación digital controlada y específica de destino en sistemas empresariales, industriales y de proveedores de servicios.

Preguntas Frecuentes

¿Qué es el unicast en términos sencillos?

En términos sencillos, el unicast significa que un emisor envía datos a un único receptor. Es un modelo de comunicación uno a uno usado en la mayoría de las sesiones de red ordinarias, como navegación web, descargas de archivos y muchas conexiones de voz o aplicaciones.

El tráfico se dirige a un destino específico, en lugar de a todos los dispositivos o a un grupo.

¿Cuál es la diferencia entre unicast y multicast?

El unicast envía tráfico a un receptor, mientras que el multicast lo envía a un grupo definido de receptores que se han unido al grupo multicast. Si el mismo contenido debe llegar a muchos receptores, el multicast suele ser más eficiente en ancho de banda que los flujos unicast repetidos.

El unicast suele ser mejor para sesiones individuales, mientras que el multicast es más adecuado para la entrega grupal compartida.

¿Dónde se usa habitualmente el unicast?

El unicast se usa habitualmente en acceso web, servicios en la nube, aplicaciones empresariales, señalización VoIP, sesiones de medios punto a punto, gestión de dispositivos, administración remota y sistemas de comunicación industrial.

Es el modelo estándar para la mayoría de las interacciones digitales en las que un origen se comunica con un destino previsto.