La autenticación de dos factores, comúnmente conocida como 2FA, es un método de seguridad que requiere que un usuario verifique su identidad mediante dos factores diferentes antes de que se le conceda el acceso. En lugar de depender únicamente de una contraseña, el sistema solicita una segunda prueba de identidad, como un código de un solo uso, una aprobación por notificación push, la respuesta de un token físico o una confirmación biométrica. Su propósito es sencillo: incluso si uno de los factores se ve expuesto, robado o adivinado, la cuenta sigue siendo difícil de comprometer gracias a ese segundo paso de verificación.

En los entornos digitales actuales, este paso adicional ha cobrado una importancia creciente. Las empresas dependen de servicios en la nube, acceso remoto, consolas de administración, herramientas de colaboración, VPNs, plataformas de correo electrónico y aplicaciones móviles accesibles desde múltiples dispositivos y ubicaciones. El modelo basado solo en contraseñas suele ser demasiado vulnerable para esta realidad. La reutilización de credenciales, los intentos de phishing, los ataques de fuerza bruta, la ingeniería social y el compromiso de dispositivos hacen que el inicio de sesión de un solo factor sea más riesgoso de lo que muchas organizaciones pueden tolerar.

Por esto, la autenticación de dos factores se usa ampliamente en entornos de TI empresarial, finanzas, sanidad, plataformas gubernamentales, comercio electrónico, infraestructura de comunicaciones y entornos de control industrial. No constituye por sí sola una estrategia de seguridad completa, pero es una de las formas más prácticas y extendidas de mejorar la protección de cuentas sin cambiar por completo la forma en que las personas acceden a los sistemas.

¿Qué es la Autenticación de Dos Factores?

Definición e Idea Central

La autenticación de dos factores es un proceso de verificación de identidad que exige dos categorías separadas de prueba antes de aceptar un inicio de sesión o una transacción. El primer factor suele ser algo que el usuario sabe, como una contraseña o un PIN. El segundo factor es normalmente algo que el usuario tiene, como un teléfono, una aplicación autenticadora, un token físico o una tarjeta inteligente, o algo que el usuario es, como una huella dactilar o un escaneo facial.

La idea fundamental es la verificación en capas. Una contraseña puede ser robada, reutilizada o adivinada. Un segundo factor eleva la barrera de seguridad, ya que el atacante necesita ahora más de un tipo de acceso. En la práctica, esto significa que una contraseña comprometida por sí sola ya no suele ser suficiente para hacerse con el control de la cuenta.

Este modelo en capas es especialmente valioso en entornos donde la identidad es la puerta de entrada a sistemas sensibles. Si una cuenta de usuario controla el correo electrónico, el almacenamiento en la nube, el acceso VPN, la configuración de administración o aplicaciones empresariales, una mayor seguridad en el inicio de sesión se vuelve esencial muy rápidamente.

La autenticación de dos factores no reemplaza las contraseñas en todos los casos. Las refuerza al hacer que un secreto robado sea menos decisivo.

En qué se Diferencia del Inicio de Sesión Solo con Contraseña

Un inicio de sesión solo con contraseña depende de una única pieza de información. Si esa información se expone, la cuenta puede quedar vulnerable de inmediato. La autenticación de dos factores cambia esta situación al introducir un requisito independiente. Incluso si se conoce la contraseña, el sistema sigue esperando una segunda señal que confirme que el usuario es el propietario legítimo de la cuenta.

Esto hace que la 2FA sea más resistente frente a las vías de ataque comunes. La reutilización de credenciales se vuelve menos efectiva. El phishing básico es más difícil de convertir en acceso directo a la cuenta. Los atacantes oportunistas que compran contraseñas filtradas suelen fallar si no pueden cumplir con el segundo factor. Esto no hace que la cuenta sea imposible de atacar, pero reduce la probabilidad de que un solo secreto comprometido sea suficiente.

En este sentido, la 2FA es un control práctico para reducir las consecuencias de la debilidad de las contraseñas, sin pretender que estas dejen de formar parte del proceso de inicio de sesión.

Cómo Funciona la Autenticación de Dos Factores

Flujo Básico de Autenticación

El proceso típico de 2FA comienza cuando un usuario introduce su nombre de usuario y contraseña. Si esas credenciales son correctas, el sistema no completa el inicio de sesión de inmediato. En su lugar, solicita el segundo factor. Este puede ser un código temporal generado por una aplicación autenticadora, una notificación push enviada a un dispositivo registrado, la respuesta de un token físico, una acción con tarjeta inteligente o una comprobación biométrica, según el diseño de la plataforma.

El sistema valida el segundo factor y concede el acceso si ambas comprobaciones son exitosas. Si el segundo factor falta, es incorrecto o no está disponible, el inicio de sesión se deniega o se retiene para una revisión adicional. Esta secuencia significa que la cuenta está protegida por más de un tipo de prueba, en lugar de depender solo del conocimiento.

Aunque la experiencia del usuario puede variar según la plataforma, la lógica subyacente se mantiene: primero identificar, luego verificar nuevamente a través de una categoría de factor distinta antes de permitir el acceso.

Métodos Comunes de Segundo Factor

Los métodos más habituales de segundo factor incluyen códigos por SMS, códigos por correo electrónico, códigos de aplicaciones autenticadoras basados en tiempo, aprobaciones push, llaves de seguridad físicas, tokens físicos, tarjetas inteligentes y confirmación biométrica. No todos los métodos ofrecen el mismo nivel de seguridad, usabilidad o perfil de mantenimiento, por lo que las organizaciones suelen elegir según el nivel de riesgo, la disponibilidad de dispositivos y la escala de implementación.

Las aplicaciones autenticadoras son muy usadas por ser relativamente cómodas y no depender de la cobertura celular continua. La aprobación por notificación push es fácil de usar para el usuario, ya que reduce la introducción manual de códigos. Los tokens y llaves de seguridad físicas se prefieren en entornos de mayor seguridad, ya que ofrecen una mayor resistencia frente a algunas formas de phishing y robo de credenciales.

El segundo factor adecuado depende, por tanto, del contexto. Una aplicación empresarial interna pequeña puede elegir un método, mientras que una plataforma de administración privilegiada o un entorno de infraestructura sensible puede requerir algo más robusto y controlado.

La autenticación de dos factores no es una tecnología fija. Es un marco que se puede implementar mediante diferentes métodos de segundo factor, según las necesidades de seguridad y operativas.

Principales Tipos de Factores de Autenticación

Algo que Sabes, Algo que Tienes y Algo que Eres

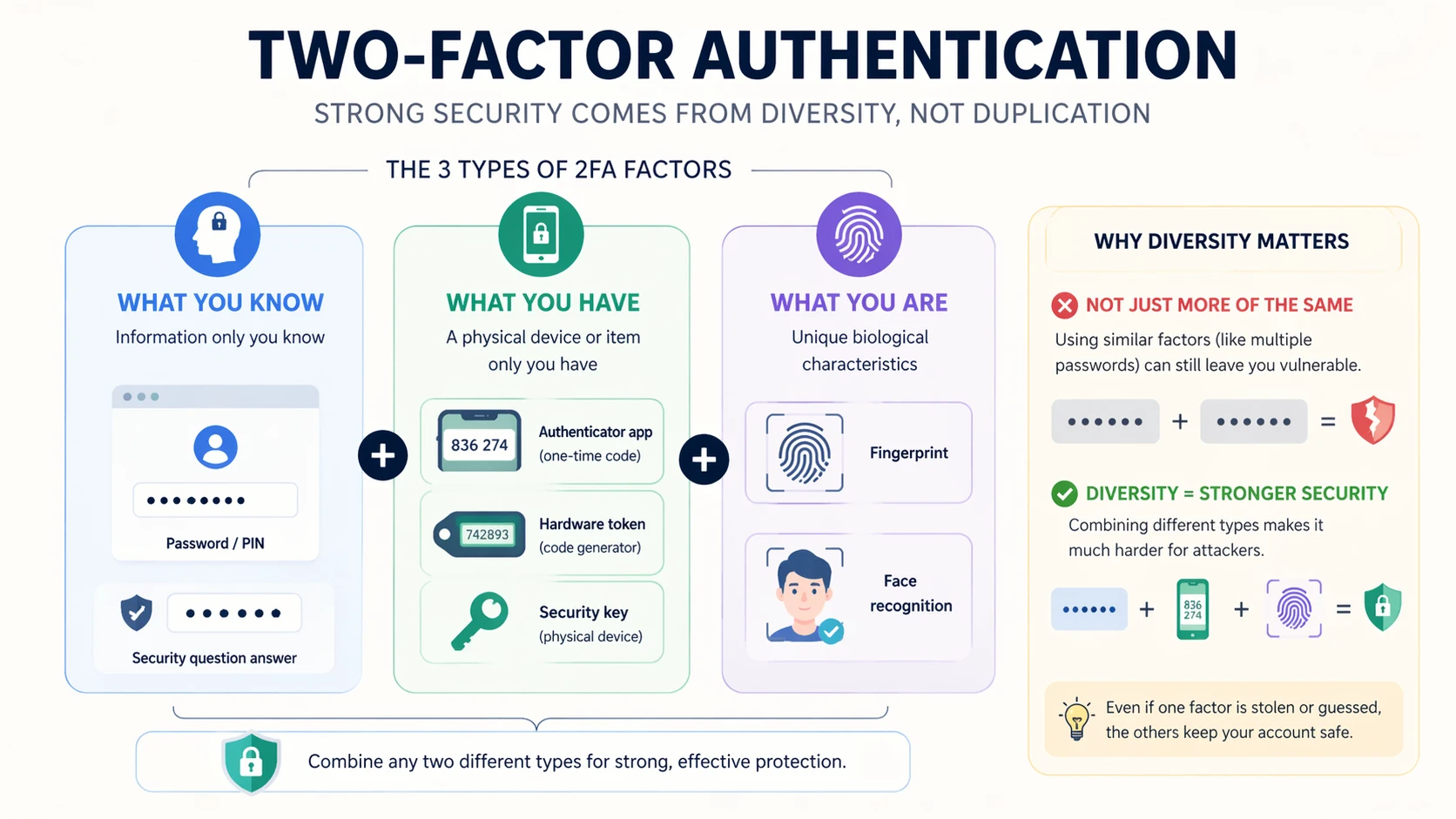

Los factores de autenticación se agrupan comúnmente en tres categorías amplias. La primera es algo que sabes, como una contraseña o un PIN. La segunda es algo que tienes, como un dispositivo móvil registrado, un token físico, una llave de seguridad o una tarjeta inteligente. La tercera es algo que eres, como una huella dactilar, un patrón facial u otro rasgo biométrico.

La autenticación de dos factores funciona combinando dos categorías diferentes, en lugar de dos secretos de la misma categoría. Por ejemplo, una contraseña más un código autenticador temporal de un dispositivo es 2FA, ya que un factor es basado en el conocimiento y el otro en la posesión. Una contraseña más una segunda contraseña no ofrece realmente el mismo modelo de protección, ya que ambas pertenecen a la misma familia de factores.

Esta distinción es importante porque el valor de seguridad de la 2FA depende de la independencia entre los factores, no solo del número de pasos en el flujo de inicio de sesión.

Por Qué Importa la Diversidad de Factores

La diversidad de factores es clave porque diferentes métodos de ataque se dirigen a debilidades distintas. Los ataques de robo de contraseñas se centran en los secretos que los usuarios saben. El robo de dispositivos o la interceptación de tokens se dirigen a lo que el usuario tiene. Los intentos de suplantación o eludir la biometría se enfocan en lo que el usuario es. Combinar tipos de factores reduce la probabilidad de que una sola técnica exitosa derrote todo el proceso de inicio de sesión.

Esta es una de las razones por las que las organizaciones deben reflexionar cuidadosamente sobre el segundo factor que implementan. Un método cómodo pero demasiado fácil de redirigir o interceptar puede no ofrecer la protección suficiente para entornos de alto riesgo. Un método extremadamente seguro pero demasiado difícil de gestionar puede generar fricción operativa que perjudique su adopción.

Un buen diseño de autenticación de dos factores equilibra, por tanto, la robustez de la seguridad, la practicidad para el usuario y el control administrativo, en lugar de elegir solo por comodidad.

Ventajas de la Implementación de la Autenticación de Dos Factores

Reducción del Riesgo de Compromiso de Cuentas

Una de las ventajas más importantes de implementar la 2FA es la reducción del riesgo de compromiso de cuentas. Cuando una contraseña por sí sola no es suficiente, muchas vías de ataque comunes pierden efectividad. Un par de credenciales filtradas, una contraseña adivinada o un inicio de sesión reutilizado suelen no dar acceso directo si el atacante no puede completar el segundo paso de verificación.

Esta ventaja es especialmente significativa para sistemas de correo electrónico, servicios VPN, consolas de administración, plataformas en la nube, herramientas financieras y otros sistemas donde una sola cuenta comprometida puede generar una amplia exposición operativa o de datos. Incluso cuando la 2FA no bloquea todos los ataques, suele convertir una toma de control rápida de la cuenta en un intento fallido o, al menos, en una vía de intrusión más compleja.

Desde el punto de vista de la implementación, esto convierte a la 2FA en una de las actualizaciones de protección de acceso más rentables disponibles para muchas organizaciones.

Mayor Seguridad para el Acceso Remoto y en la Nube

La autenticación de dos factores es especialmente valiosa en entornos remotos y basados en la nube, ya que el acceso ya no se limita a una red de oficina o a una ubicación física. Empleados, contratistas, administradores y usuarios móviles se conectan frecuentemente desde portátiles, dispositivos personales, redes domésticas o rutas de internet público. En este contexto, el modelo solo con contraseña es más difícil de defender de forma fiable.

La 2FA mejora la confianza en el acceso remoto al exigir una prueba adicional de control. Esto es útil para conexiones VPN, paneles de control en la nube, suites de colaboración, plataformas de servicios gestionados, servidores de comunicaciones y herramientas empresariales basadas en navegador. El paso extra reduce la probabilidad de que las credenciales expuestas por sí solas abran la puerta al acceso no autorizado.

A medida que las organizaciones se vuelven más distribuidas, esta ventaja deja de ser opcional para convertirse en fundamental en el diseño de acceso seguro.

En un mundo de nube y trabajo remoto, la autenticación de dos factores ayuda a recuperar la confianza de que una contraseña válida sigue perteneciendo a un usuario legítimo.

Ventajas Operativas Adicionales

Mejora de la Postura de Seguridad sin Reemplazar los Sistemas Existentes

Otra ventaja importante de la autenticación de dos factores es que puede reforzar la seguridad sin necesidad de un rediseño completo del entorno existente. Muchas organizaciones pueden añadir la 2FA a sus sistemas de identidad actuales, servicios en la nube, herramientas de acceso remoto y portales de administración, en lugar de reemplazar toda la arquitectura de inicio de sesión.

Esto hace que la implementación sea más alcanzable. La organización puede mejorar la protección de las cuentas en etapas prácticas, sin esperar a un proyecto completo de transformación de identidad. También ayuda a los equipos de seguridad a obtener mejoras medibles con relativa rapidez, especialmente cuando empiezan por las cuentas privilegiadas, los puntos de acceso remoto y los servicios empresariales de alto valor.

Al integrarse la 2FA en muchas plataformas existentes, suele ser una de las actualizaciones más realistas para organizaciones que necesitan un mejor control de acceso, pero deben seguir trabajando con las limitaciones de su infraestructura actual.

Apoyo al Cumplimiento Normativo y a las Políticas de Seguridad Internas

La autenticación de dos factores también puede respaldar las expectativas de gobernanza interna y cumplimiento normativo externo. Muchos sectores exigen una mayor protección de la identidad para sistemas sensibles, datos regulados o acceso administrativo. Aunque los requisitos de cumplimiento varían según el sector y la jurisdicción, la 2FA ayuda a las organizaciones a demostrar que no dependen solo de contraseñas para las cuentas importantes.

Las políticas internas también se benefician de la 2FA, ya que ofrecen a los directivos de seguridad un estándar de acceso más claro. En lugar de debatir si las contraseñas son "suficientemente fuertes", la organización puede definir una regla más madura para el acceso a sistemas privilegiados, remotos y sensibles. Esto favorece la coherencia entre departamentos y reduce la dependencia del comportamiento individual del usuario como única línea defensiva.

En este sentido, la 2FA no es solo un control técnico. También forma parte de una gobernanza de acceso y una disciplina de seguridad más amplias.

Consejos de Mantenimiento para la Autenticación de Dos Factores

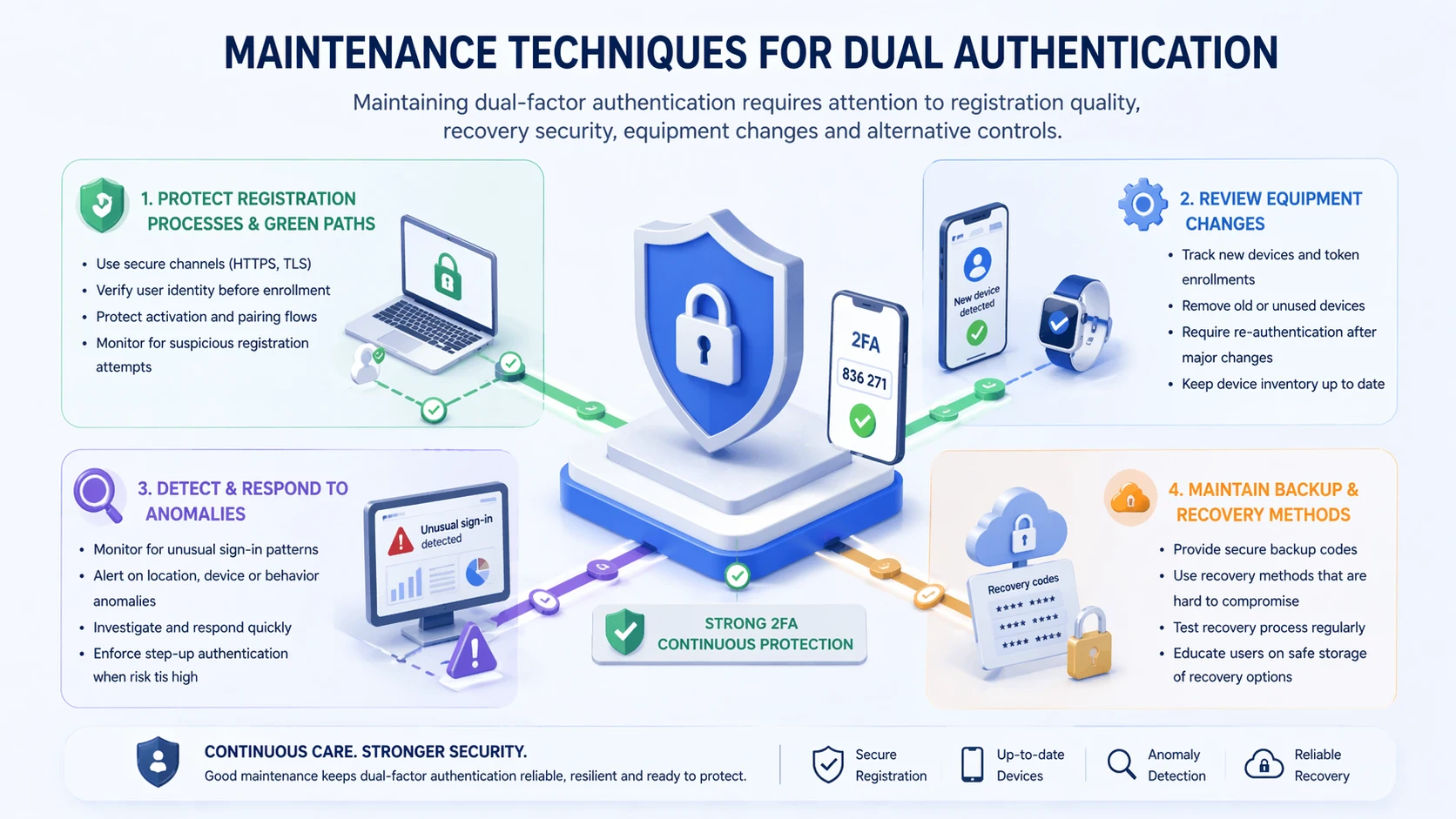

Proteger las Vías de Recuperación y los Procesos de Registro

Una de las tareas de mantenimiento más importantes en una implementación de 2FA es asegurar el proceso de recuperación. Si el flujo de restablecimiento de contraseña, el proceso de códigos de respaldo o la vía de reinscripción de dispositivos es débil, los atacantes pueden eludir por completo la protección del segundo factor. Una implementación sólida de 2FA debe incluir, por tanto, controles de recuperación fuertes, comprobaciones de identidad y procedimientos del servicio de asistencia.

Los procesos de registro también son relevantes. Los usuarios deben incorporarse de forma cuidadosa, los dispositivos deben asociarse con precisión y las anulaciones administrativas deben ser limitadas y auditables. Si se registra un dispositivo incorrecto o la recuperación es demasiado informal, la comodidad operativa puede convertirse en una debilidad de seguridad.

Por esta razón, mantener la 2FA no se reduce solo al código de verificación en sí. También se trata de gestionar el ciclo de vida de la emisión, recuperación, reemplazo y revocación de los factores.

Revisar los Cambios de Dispositivo, las Excepciones y los Métodos de Respaldo

Los equipos de mantenimiento también deben revisar de forma regular los cambios de dispositivo, las excepciones de usuario y los métodos de respaldo. Los empleados cambian de teléfono, los contratistas abandonan proyectos, los administradores rotan de funciones y las cuentas de servicio evolucionan con el tiempo. Si los dispositivos antiguos siguen siendo de confianza o las excepciones temporales se mantienen indefinidamente, el entorno de 2FA puede debilitarse gradualmente.

Los métodos de respaldo merecen una atención especial. Si la organización usa SMS de respaldo, correo electrónico de reserva o bypass del servicio de asistencia por comodidad, esas vías deben documentarse y controlarse cuidadosamente. Una lógica de respaldo débil puede convertirse silenciosamente en la vía de ataque más fácil, incluso cuando el segundo factor principal es robusto.

Un buen mantenimiento significa, por tanto, tratar la 2FA como un control dinámico, no como una configuración única realizada durante el registro inicial.

Mejores Prácticas para la Gestión a Largo Plazo

Priorizar Primero las Cuentas de Alto Riesgo

En muchos entornos, el enfoque de implementación más eficaz es priorizar primero las cuentas de alto riesgo. Los administradores privilegiados, los usuarios de acceso remoto, los perfiles financieros, los administradores de identidad, los usuarios de consolas en la nube y los operadores de sistemas de comunicaciones suelen ser los objetivos de acceso de mayor valor. Proteger a estos grupos desde el principio puede generar una reducción de riesgos significativa, incluso antes de completar la implementación en toda la organización.

Este enfoque por fases también facilita la gestión. Los equipos de seguridad pueden perfeccionar los procesos de registro, asistencia y recuperación con un grupo crítico más reducido antes de escalar a toda la empresa. Las lecciones aprendidas en la implementación inicial sirven luego para mejorar el despliegue general.

El objetivo no es retrasar la adopción completa indefinidamente. Es mejorar la calidad de la adopción empezando por donde el riesgo es mayor.

Capacitar a los Usuarios y Mantener las Políticas Claras

La capacitación de los usuarios es también esencial para el éxito a largo plazo. Las personas deben entender por qué existe la 2FA, cómo usarla correctamente, cómo son los intentos de phishing y qué hacer si pierden o cambian de dispositivo. Sin esta comprensión, incluso un control técnico sólido puede verse perjudicado por la confusión o soluciones alternativas inseguras.

Una política clara ayuda a reducir esa confusión. Los usuarios deben saber qué cuentas requieren 2FA, qué segundos factores están autorizados, cómo funciona la recuperación y a quién contactar cuando surgen problemas de acceso. Los administradores también deben saber cómo se gestionan las excepciones y cómo se conserva la auditoría.

Una 2FA bien gestionada depende tanto de las personas y los procesos como de la tecnología de autenticación en sí.

La autenticación de dos factores funciona mejor cuando los usuarios la entienden, los administradores la controlan y los procesos de recuperación no la debilitan silenciosamente.

Aplicaciones de la Autenticación de Dos Factores

Plataformas Empresariales, Servicios en la Nube y Acceso Remoto

La autenticación de dos factores se usa ampliamente en aplicaciones empresariales, servicios en la nube, sistemas de correo electrónico, herramientas de trabajo remoto y entornos VPN. Cualquier sistema que almacene datos empresariales sensibles o proporcione una vía de acceso a la infraestructura interna puede beneficiarse de un modelo de inicio de sesión más seguro. Esto incluye sistemas CRM, plataformas de RRHH, portales de administración, suites de colaboración, herramientas financieras y consolas de gestión de identidad.

El acceso remoto es una de las áreas de aplicación más comunes e importantes. Una VPN o una interfaz de administración basada en navegador accesible desde cualquier lugar de internet no debería depender solo de una contraseña si la cuenta tiene un valor empresarial significativo. La 2FA proporciona un punto de control adicional que mejora la confianza en la identidad de la persona que solicita el acceso.

Dado que estos sistemas suelen dar soporte a usuarios distribuidos y vías de acceso expuestas, el valor de la 2FA en este ámbito es tanto práctico como inmediato.

Entornos Industriales, de Comunicaciones y Operativos

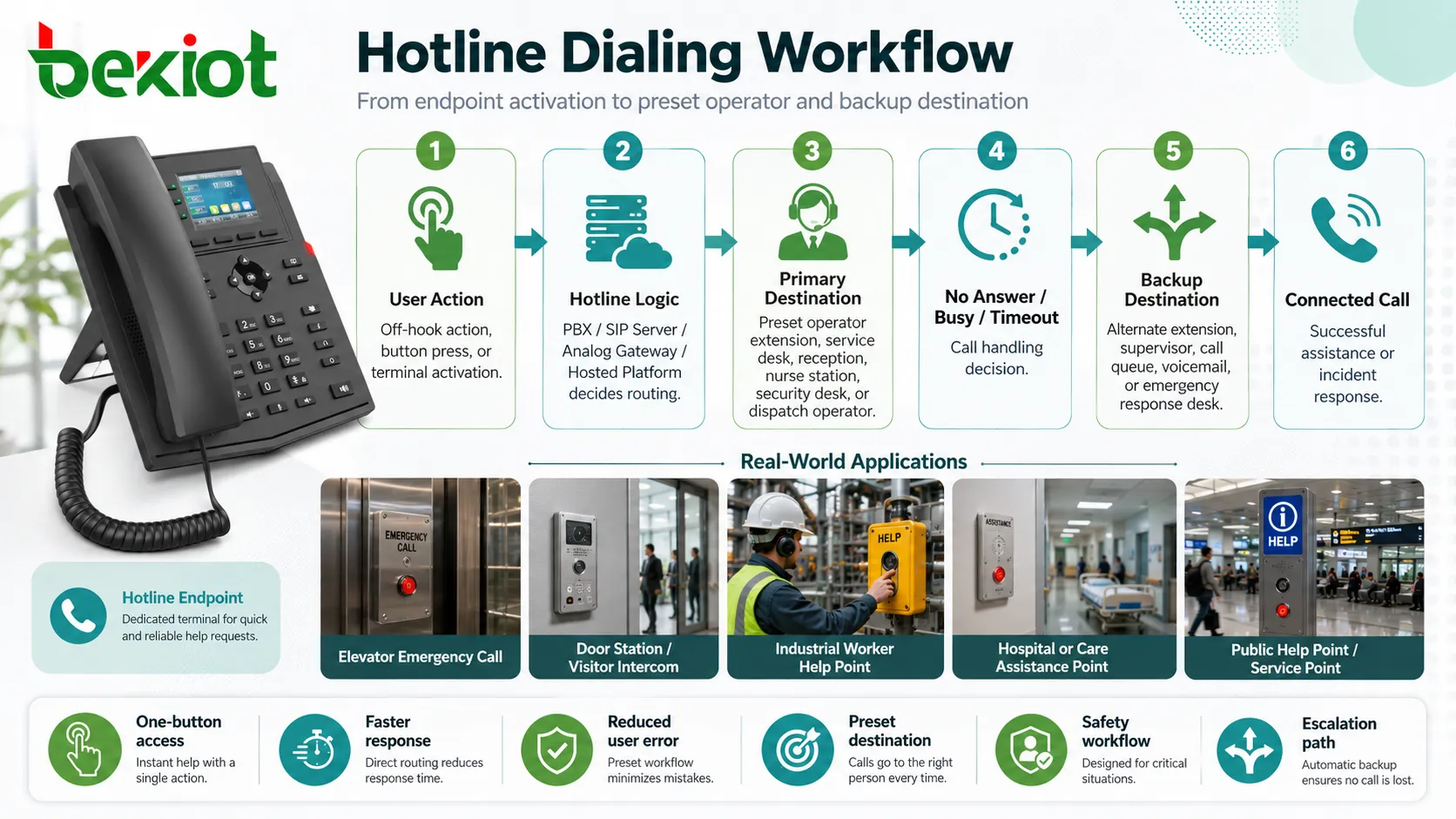

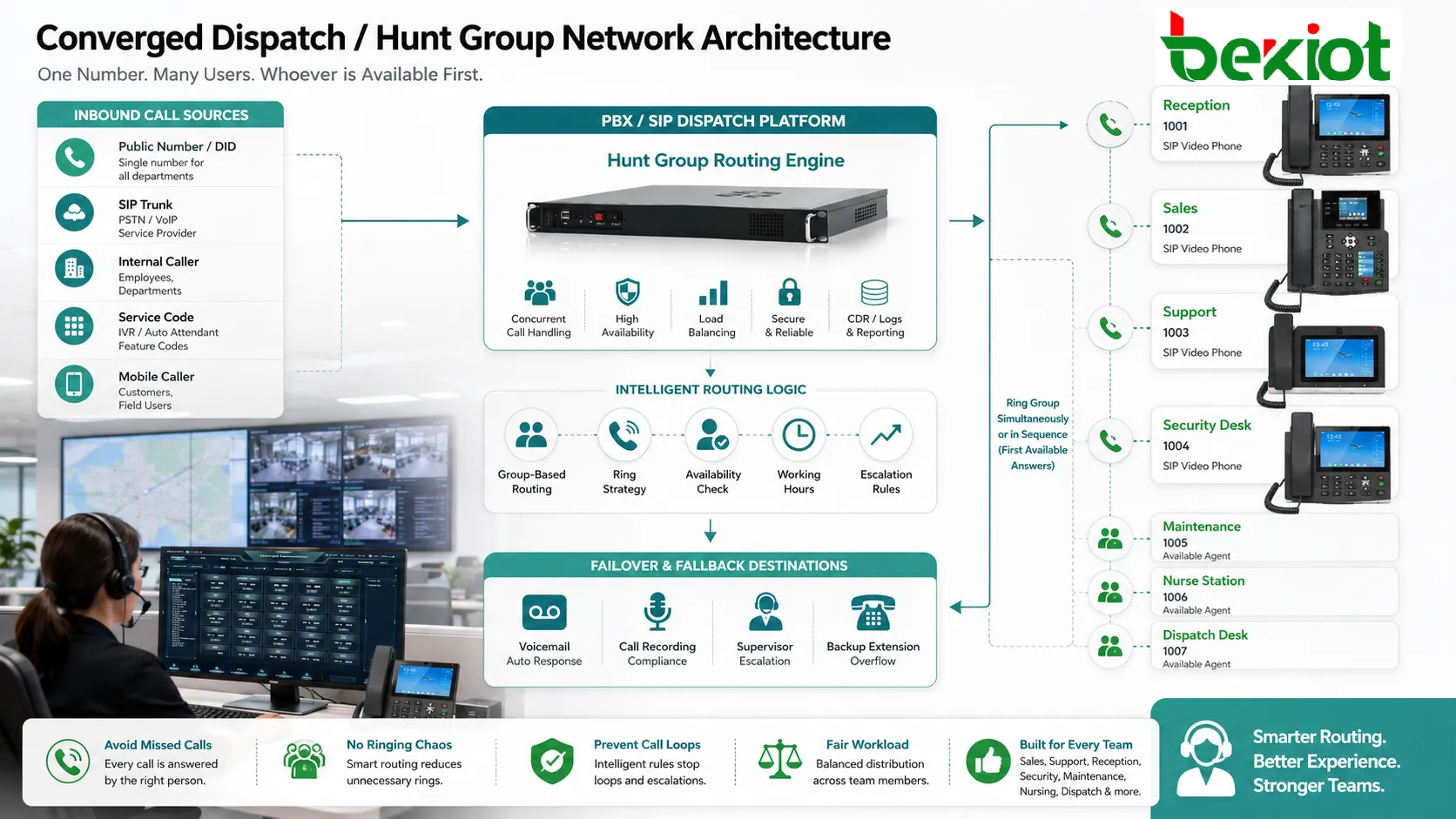

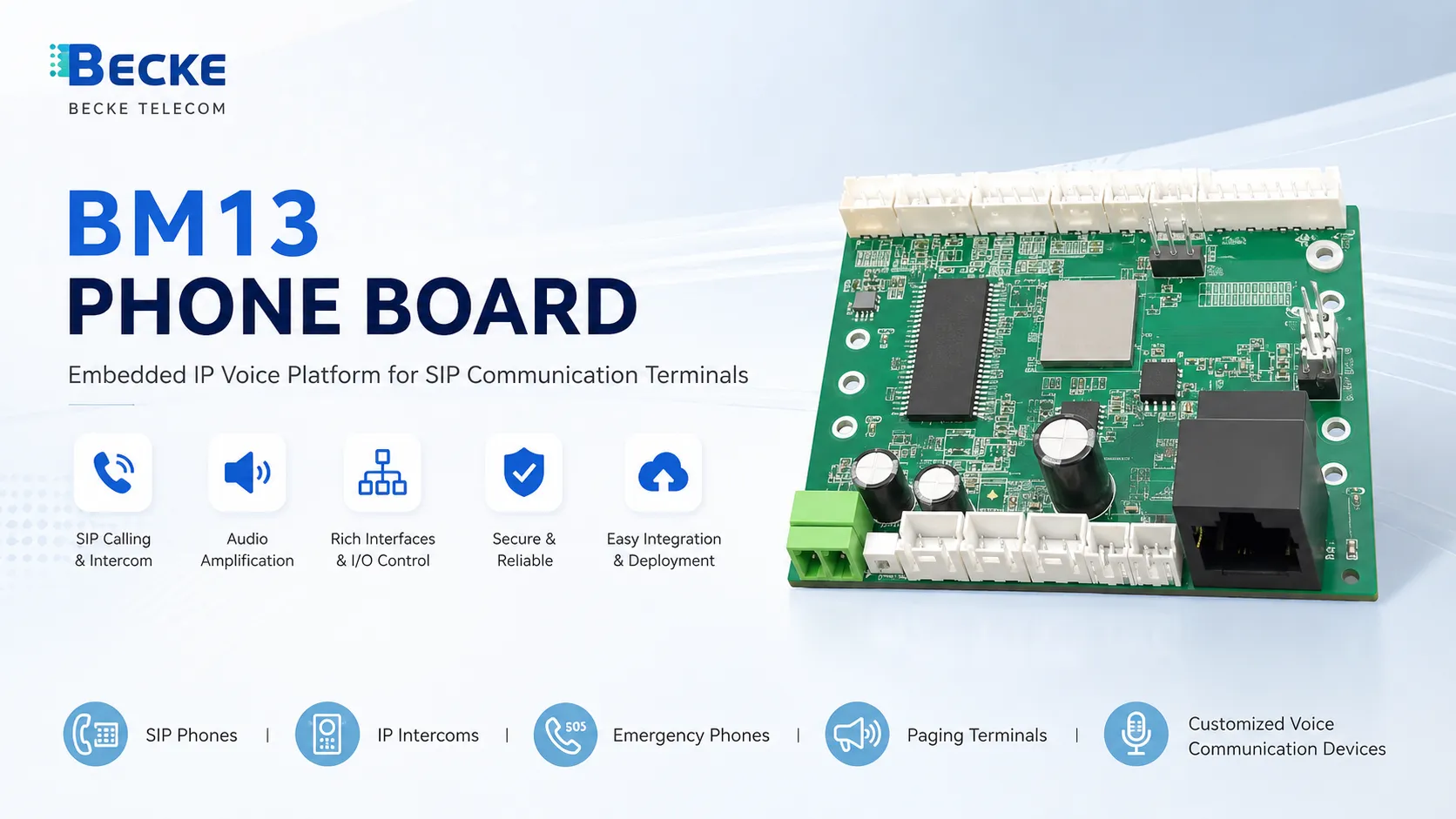

La autenticación de dos factores también es relevante en entornos industriales y operativos donde el acceso administrativo a plataformas de comunicaciones, sistemas de monitorización, software de despacho o aplicaciones relacionadas con el control debe protegerse cuidadosamente. Estos entornos pueden incluir la gestión remota de dispositivos, la configuración de servidores, plataformas de alarmas, paneles de mantenimiento y portales de soporte operativo.

En proyectos con sistemas de comunicaciones Becke Telcom, plataformas SIP, implementaciones de intercomunicadores, administración de IP PBX o dispositivos operativos en red, la autenticación de dos factores puede ser una capa de seguridad práctica para las interfaces web de gestión, el acceso de mantenimiento remoto y las cuentas de control administrativo. Esto es especialmente importante cuando el sistema es accesible a través de infraestructura empresarial o conectada a internet.

En estos entornos, la 2FA ayuda a reducir el riesgo de que una sola contraseña comprometida pueda exponer un sistema de comunicaciones u operativo más amplio.

Retos y Consideraciones Prácticas

Usabilidad, Carga de Asistencia y Dependencia de Dispositivos

La autenticación de dos factores mejora la seguridad, pero también introduce consideraciones operativas. Los usuarios pueden perder los teléfonos, olvidar los códigos de respaldo, cambiar de dispositivo sin previo aviso o sufrir retrasos al viajar o trabajar en entornos con conectividad limitada. Si los procesos de asistencia no están preparados, estas situaciones pueden generar frustración o interrupciones del servicio.

Por esto, la implementación debe equilibrar la seguridad con la usabilidad. La organización necesita un segundo factor que los usuarios puedan mantener de forma realista, especialmente si la plataforma se accede a diario. Un método teóricamente sólido que genere problemas constantes de acceso puede impulsar soluciones alternativas inseguras o resistencia a la política.

Una buena planificación incluye, por tanto, la preparación de la asistencia, métodos de respaldo, guías de dispositivos autorizados y capacitación del servicio de atención al usuario, en lugar de centrarse solo en la solicitud de inicio de sesión.

La 2FA es Más Segura, Pero No Absoluta

Otro punto práctico es que la 2FA es muy valiosa, pero no es una protección absoluta. Algunos ataques se dirigen específicamente al proceso del segundo factor mediante phishing, tácticas de hombre-en-medio, fatiga de notificaciones push, robo de sesiones o abuso de vías de recuperación. La presencia de la 2FA reduce el riesgo de forma significativa, pero no elimina la necesidad de concienciación del usuario, seguridad de dispositivos, revisión de accesos y controles de identidad más amplios.

Esto es importante porque las organizaciones no deben tratar la 2FA como una excusa para ignorar todos los demás riesgos de acceso. Funciona mejor como parte de una seguridad en capas, especialmente para cuentas de alto valor y servicios expuestos.

En otras palabras, la 2FA es uno de los controles de acceso prácticos más sólidos disponibles, pero su valor real es máximo cuando se combina con una buena higiene de identidad a su alrededor.

Conclusión

La autenticación de dos factores es un método práctico de control de acceso que refuerza la seguridad del inicio de sesión al requerir dos formas separadas de verificación de identidad en lugar de una sola. Su principal valor reside en reducir la probabilidad de que una contraseña robada o adivinada conduzca de inmediato al compromiso de la cuenta.

Para las organizaciones, las ventajas de su implementación son claras: mayor protección para el acceso remoto y en la nube, defensa más robusta para las cuentas privilegiadas, madurez política mejorada y un modelo de identidad más resiliente en sistemas empresariales y operativos. Al mismo tiempo, una 2FA eficaz depende de un buen mantenimiento, un diseño cuidadoso de la recuperación, capacitación de usuarios y revisiones periódicas de dispositivos y excepciones.

En los entornos empresariales, de comunicaciones e industriales actuales, la autenticación de dos factores ya no es solo un extra opcional. Se ha convertido en una parte cada vez más importante del diseño de acceso responsable para los sistemas que importan.

Preguntas Frecuentes

¿Qué es la autenticación de dos factores en términos sencillos?

En términos sencillos, la autenticación de dos factores significa que un usuario debe demostrar su identidad de dos formas diferentes antes de que se le conceda el acceso. Normalmente, esto implica una contraseña más un segundo factor, como un código, una aprobación push, un token físico o una comprobación biométrica.

Su propósito es dificultar el acceso no autorizado a la cuenta si uno de los factores se ve expuesto.

¿Cuáles son las principales ventajas de implementar la 2FA?

Las principales ventajas incluyen la reducción del riesgo de toma de control de cuentas, mayor protección para el acceso remoto y en la nube, mejor seguridad para las cuentas de alto valor y una postura de control de acceso más madura, sin necesidad de reemplazar completamente los sistemas de inicio de sesión existentes.

Es especialmente valiosa para cuentas de administración, acceso VPN, correo electrónico, paneles de control en la nube y otros servicios sensibles.

¿Qué se debe mantener en un sistema de 2FA?

Un sistema de 2FA debe mantenerse mediante procedimientos de recuperación seguros, registro controlado, revisión del ciclo de vida de los dispositivos, gestión de excepciones, revisión de métodos de respaldo, capacitación de usuarios y comprobaciones periódicas de políticas.

Un mantenimiento sólido es clave porque una recuperación débil o dispositivos de confianza obsoletos pueden minar la protección que la 2FA está diseñada para ofrecer.