El Protocolo de Seguridad de la Capa de Transporte, conocido comúnmente por sus siglas TLS, es un protocolo criptográfico diseñado para proteger la información mientras se transmite entre diferentes sistemas. Cada vez que un navegador accede a un sitio web HTTPS, una aplicación se conecta a una API, un cliente de correo se comunica con su servidor o componentes de software intercambian datos sensibles por la red, TLS es el mecanismo que crea el canal seguro. Su propósito no se limita solo a cifrar el tráfico, sino también a verificar la identidad del equipo remoto y detectar si los datos transmitidos han sido alterados durante el recorrido.

En entornos reales, TLS opera entre la capa de aplicación y la conexión de transporte, añadiendo controles de seguridad a las comunicaciones de red convencionales. Por ello está estrechamente ligado a HTTPS, las APIs seguras, el transporte de correo electrónico moderno, los servicios VPN, las interfaces de administración remota, las plataformas de comunicaciones unificadas y muchos otros sistemas conectados. Sin TLS, los datos que circulan por redes públicas o compartidas estarían expuestos a escuchas no autorizadas, manipulación, robo de credenciales y secuestro de sesiones.

TLS es la capa de seguridad que convierte las comunicaciones de red ordinarias en comunicaciones autenticadas, cifradas y protegidas contra alteraciones.

Por qué TLS es fundamental en las redes modernas

Protección de datos confidenciales en tránsito

La función más destacada de TLS es garantizar la confidencialidad. Una vez establecida la sesión segura, toda la información intercambiada entre cliente y servidor queda cifrada, de modo que los sistemas intermedios no pueden leer su contenido. Esto resulta esencial para credenciales de acceso, registros de clientes, datos de pago, comandos operativos, telemetría de dispositivos y cualquier dato empresarial que transite por infraestructuras públicas, inalámbricas, de operadores o multipropietario.

Para las organizaciones, esta protección no se limita a sitios web accesibles desde Internet. Los paneles internos, las cargas de trabajo en la nube, las plataformas de gestión, los microservicios y las aplicaciones industriales también se benefician de un cifrado fuerte en tránsito. Incluso en entornos privados, el tráfico puede pasar por conmutadores, gateways, proxies, enlaces inalámbricos o plataformas de terceros que convierten la comunicación en texto claro en un riesgo innecesario.

Autenticación del endpoint remoto

TLS también ayuda al cliente a confirmar que se está comunicando realmente con el servidor deseado. Este proceso se realiza generalmente mediante certificados digitales y una cadena de confianza de certificación. En el caso de un sitio web, por ejemplo, el navegador verifica el certificado del servidor presentado durante el intercambio inicial, valida que esté firmado por una autoridad certificadora confiable, comprueba su validez temporal y que el nombre del host coincida con el dominio solicitado.

Este paso de autenticación es imprescindible, ya que el cifrado por sí solo no es suficiente: una conexión puede estar cifrada y aún así dirigirse a un endpoint incorrecto. TLS reduce este riesgo al vincular la sesión criptográfica a una identidad que el cliente puede validar según su almacén de confianza y sus políticas de seguridad.

TLS establece una sesión protegida entre sistemas combinando la autenticación basada en certificados con el intercambio de datos cifrados.

Preservación de la integridad durante la sesión

Además de confidencialidad y autenticación, TLS está diseñado para mantener la integridad de los mensajes. Es decir, ayuda a las partes comunicantes a detectar si el tráfico ha sido modificado durante su transmisión. Esto es relevante porque los ataques de red no siempre buscan robar datos: en muchos casos, el objetivo real es alterar comandos, inyectar contenido, degradar la seguridad o manipular las respuestas de las aplicaciones.

La protección de la integridad es especialmente valiosa en el tráfico de control de aplicaciones, sesiones administrativas, señalización de voz y vídeo, sincronización de configuraciones y comunicaciones máquina a máquina. Cuando los sistemas dependen de una señalización precisa y de la entrega fiable de datos, la integridad es tan importante como la privacidad.

Cómo funciona TLS

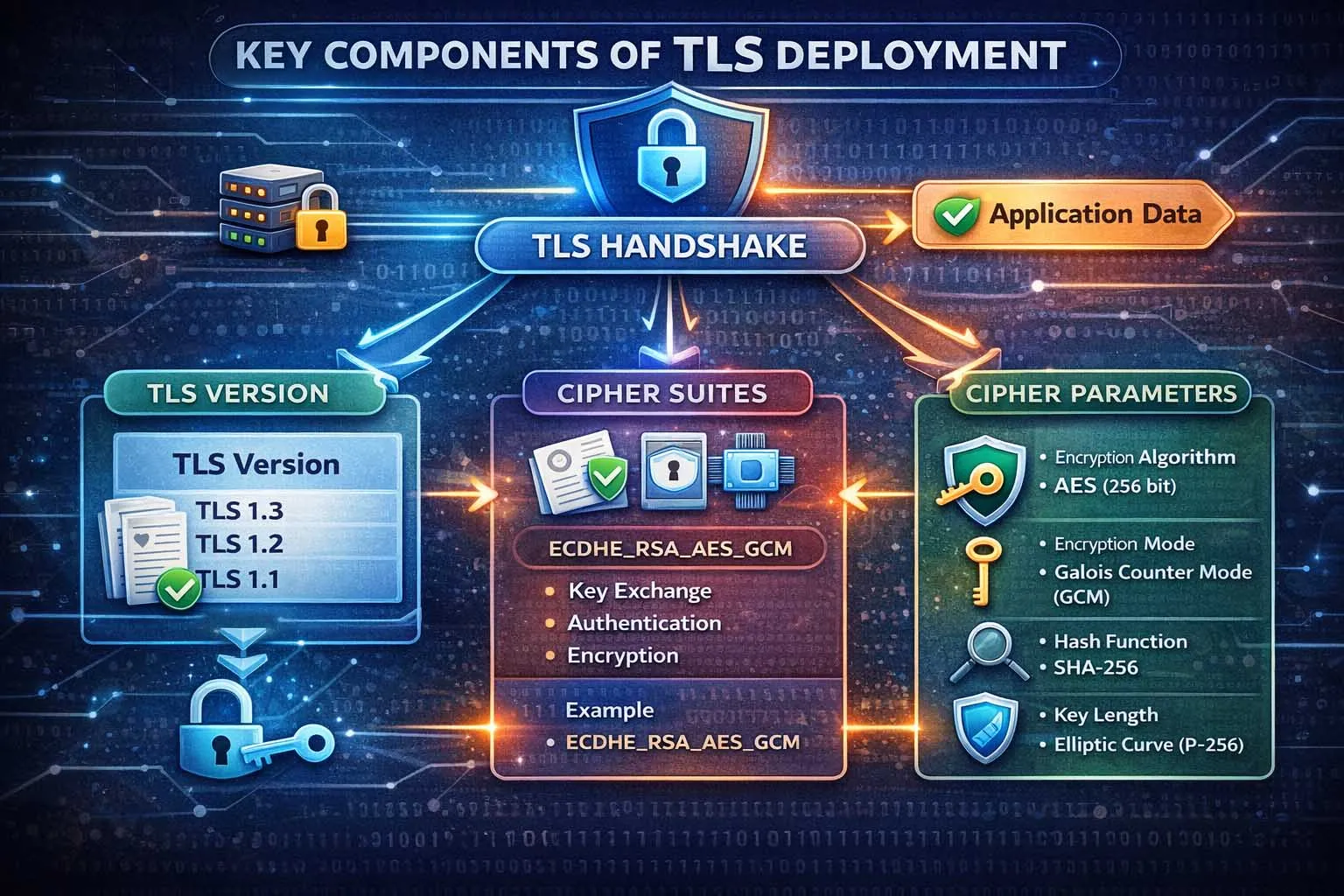

La fase de handshake (intercambio inicial)

TLS comienza con un proceso de handshake, o intercambio de saludo. En esta etapa inicial, cliente y servidor negocian los parámetros para proteger la sesión: acuerdan la versión de TLS compatible, definen los algoritmos criptográficos a utilizar, autentican al servidor y generan las claves de sesión que protegerán el flujo de datos posterior. En la mayoría de los despliegues, este proceso es tan rápido que los usuarios solo lo perciben como el candado seguro o el indicador HTTPS en el navegador.

Aunque los detalles internos varían según la versión, la lógica general es consistente: el cliente propone las opciones soportadas, el servidor responde con los parámetros seleccionados y sus credenciales de identidad, el cliente valida esas credenciales y ambas partes generan las claves compartidas. A partir de ese momento, los datos de aplicación viajan dentro de la sesión TLS cifrada, en lugar de circular como tráfico de red legible.

Certificados y validación de confianza

Los certificados son el elemento central de la identidad en TLS. Un certificado contiene información identificativa y una clave pública, firmada digitalmente por una autoridad certificadora u otro emisor confiable de la cadena. Al presentarse el certificado, el cliente comprueba que la cadena llega hasta una raíz confiable y que el certificado cumple las condiciones de política establecidas.

En entornos empresariales e industriales, la estrategia de certificados suele ser un tema operativo clave. Las organizaciones necesitan procesos para la emisión, renovación, revocación, protección de claves privadas, gestión de nombres de host, infraestructura de clave pública interna y inventario de servicios. Un diseño técnico sólido de TLS puede fallar en la práctica si los certificados están mal gestionados, caducados, emitidos incorrectamente o desplegados sin control de ciclo de vida adecuado.

Claves de sesión y cifrado continuo

Una vez completado el handshake, TLS utiliza claves de sesión para proteger los datos de la aplicación que circulan por la conexión. Este mecanismo es eficiente porque el cifrado simétrico es mucho más rápido que depender de operaciones asimétricas durante toda la sesión. Los mecanismos de clave pública ayudan a autenticar y establecer la confianza, mientras que las claves de sesión realizan el trabajo repetitivo de proteger el tráfico continuo.

Los despliegues modernos de TLS también priorizan el secreto forwardado: incluso si una clave privada a largo plazo se ve comprometida posteriormente, las sesiones capturadas con anterioridad seguirán siendo difíciles de descifrar. Esto se debe a que la protección de la sesión depende de material efímero de intercambio de claves, no solo de la clave estática del servidor. Esta propiedad es una de las razones por las que las configuraciones actuales de TLS son mucho más seguras que las versiones heredadas.

Una sesión TLS no es solo tráfico cifrado: es una relación de confianza negociada con comprobaciones de identidad, acuerdo de claves y protección de integridad integradas en el ciclo de vida de la conexión.

Componentes clave de un despliegue TLS

Versiones de TLS

La selección de la versión afecta directamente al nivel de seguridad y a la interoperatividad. Las versiones más antiguas pueden seguir presentes en entornos heredados, pero los despliegues modernos se centran cada vez más en TLS 1.2 y TLS 1.3, siendo esta última la generación actual del protocolo. La planificación de versiones es importante porque el soporte obsoleto amplía la superficie de ataque, aumenta el riesgo de incumplimiento normativo y complica la gestión de cifrados y políticas.

Cuando las organizaciones endurecen sus plataformas públicas, uno de los primeros pasos suele ser desactivar las versiones obsoletas y alinear clientes, servidores, proxies y balanceadores de carga con los estándares de compatibilidad modernos. Esto es especialmente crítico para portales públicos, flujos de pago, servicios de acceso remoto, plataformas sanitarias, sistemas gubernamentales y APIs en la nube, donde la seguridad del transporte es parte visible de la confianza general.

Conjuntos de cifrado y parámetros criptográficos

TLS depende de algoritmos criptográficos cuidadosamente seleccionados, que determinan el intercambio de claves, la autenticación y el cifrado. En términos operativos, los administradores deben asegurar la eliminación de algoritmos débiles u obsoletos, el cumplimiento de valores seguros por defecto y que los equipos de aplicación entiendan la diferencia entre ajustes por compatibilidad y ajustes por seguridad.

Debido a que cada entorno tiene una población de clientes distinta, la planificación de cifrados suele implicar un equilibrio entre seguridad fuerte y realidades de despliegue. Un sitio web público para navegadores modernos puede aplicar políticas más estrictas que un entorno mixto con dispositivos empotrados, software empresarial antiguo, terminales industriales o sistemas operativos obsoletos. Un buen diseño TLS requiere, por tanto, disciplina criptográfica y visibilidad completa de los activos.

El handshake TLS define los parámetros de seguridad de la sesión antes de que comience a fluir los datos de la aplicación.

Certificados, claves y gestión del ciclo de vida

Muchos fallos de seguridad en el transporte son operativos, no teóricos. Certificados caducados, cadenas de certificación incorrectas, nombres de host no coincidentes, manejo débil de claves, renovación sin automatización y servicios internos sin gestionar pueden generar interrupciones o brechas de seguridad. Por ello, la gestión del ciclo de vida de los certificados es parte estratégica del despliegue TLS, no solo un detalle administrativo.

A gran escala, las organizaciones necesitan visibilidad centralizada sobre dónde se usan los certificados, cuándo caducan, qué equipos los gestionan y cómo se almacenan las claves privadas. Esto es aún más importante en entornos nativos de la nube, aplicaciones distribuidas, mallas de servicios y plataformas industriales, donde el número de endpoints cifrados crece rápidamente.

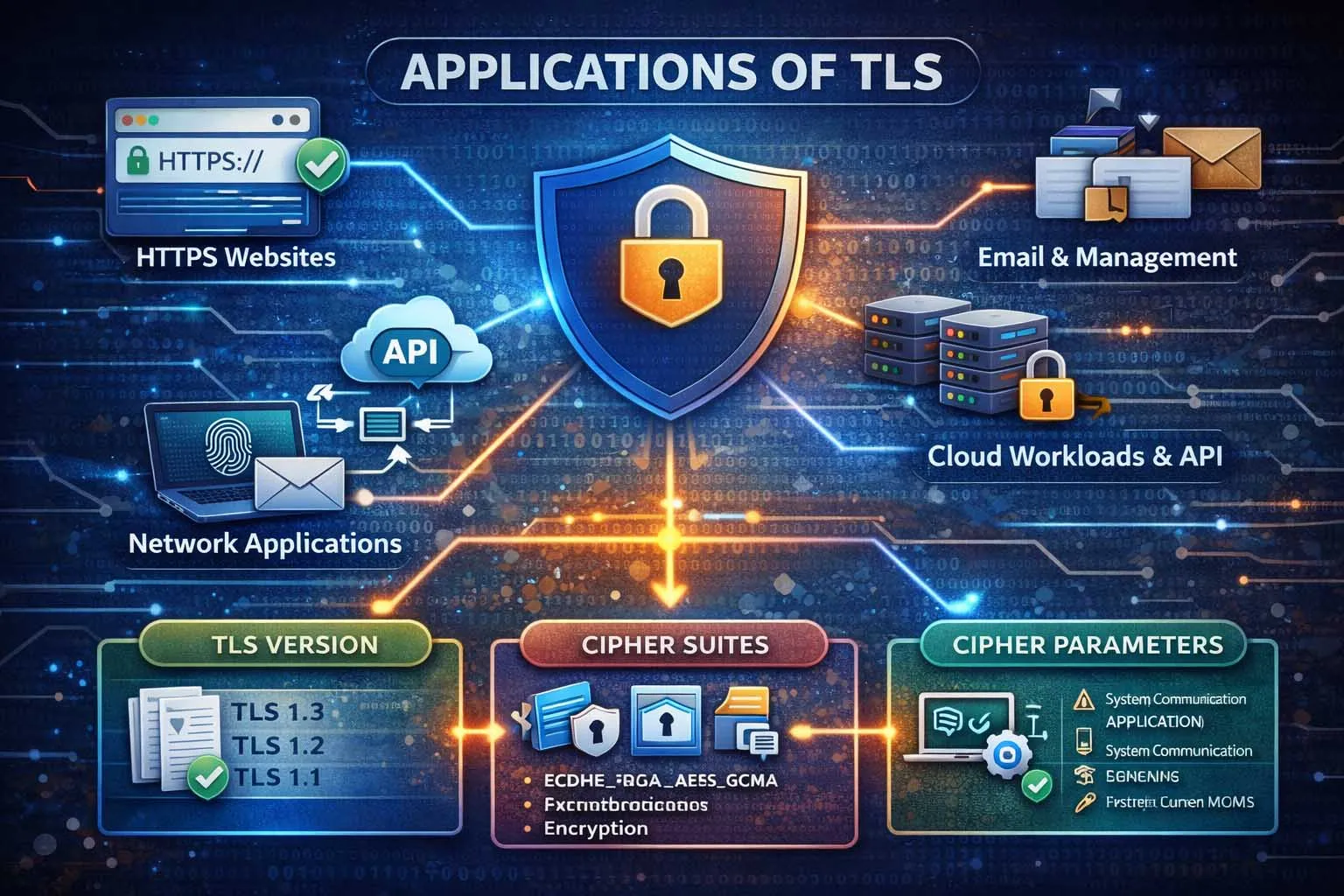

Usos habituales de TLS

Sitios web HTTPS y aplicaciones web

El caso de uso más conocido de TLS es HTTPS. Cuando un usuario accede a un sitio web seguro, TLS protege la sesión del navegador y permite la autenticación del servidor. Esto lo convierte en un pilar fundamental para el comercio electrónico, portales de clientes, plataformas de conocimiento, soporte remoto, formularios online, páginas de inicio de sesión y aplicaciones empresariales alojadas en la nube.

Para las plataformas web, TLS no es solo un control de seguridad, sino un requisito operativo: navegadores, APIs, sistemas de identidad federada, protecciones de cookies y funciones web modernas asumen el transporte cifrado como condición por defecto. En la práctica, un sitio web sin TLS correctamente configurado es cada vez más considerado inseguro, incompleto o no conforme.

APIs, aplicaciones y comunicación entre servicios

Las interfaces de programación de aplicaciones transportan regularmente tokens de autenticación, comandos, registros y flujos de trabajo entre sistemas distribuidos. TLS protege estos intercambios, ya sea que el tráfico circule entre una aplicación móvil y un punto final en la nube, entre microservicios internos o entre componentes de software empresarial en diferentes regiones y entornos.

En arquitecturas de servicio a servicio, TLS se extiende más allá del cifrado simple para soportar la autenticación mutua. En el TLS mutuo, ambos extremos presentan certificados, permitiendo que cada parte valide la identidad de la otra. Este modelo es útil en entornos de confianza cero, redes reguladas, integración empresarial controlada y comunicaciones máquina a máquina de alta fiabilidad.

Correo electrónico, acceso remoto e interfaces administrativas

TLS también se usa ampliamente fuera del navegador. El envío y recepción de correo electrónico dependen de TLS para proteger el tráfico entre clientes y servidores. Los paneles administrativos, las interfaces de gestión de dispositivos remotos, las plataformas de videoconferencia, servicios de voz, directorios y sesiones de aplicaciones remotas utilizan TLS para salvaguardar credenciales y actividades de gestión.

Para los equipos de infraestructura, esto significa que la política de seguridad del transporte no debe limitarse a la página corporativa. Las interfaces de gestión, portales de gateway, plataformas de comunicación IP, sistemas de despacho, consolas web empotradas y servicios de administración de servidores pueden ser más sensibles que los sitios públicos, por lo que el cumplimiento de TLS es un requisito crítico en todo el entorno operativo.

TLS se aplica en acceso web, APIs, correo electrónico, administración, cargas de trabajo en la nube y comunicaciones entre sistemas.

Diferencia entre TLS y SSL

Por qué la gente sigue hablando de SSL

En el lenguaje cotidiano, muchas personas siguen refiriéndose a TLS como SSL. Esto ocurre porque SSL fue la familia de protocolos anterior que se asoció ampliamente con las sesiones web seguras y los certificados. Con el tiempo, la industria pasó de SSL a TLS, pero el término antiguo se mantuvo en mensajes de navegador, descripciones de productos de certificados, interfaces de alojamiento y conversaciones diarias.

Como resultado, expresiones como "certificado SSL" o "handshake SSL" siguen escuchándose, incluso cuando el protocolo implementado es realmente TLS. Desde el punto de vista técnico, sin embargo, los despliegues seguros modernos se basan en TLS, no en la familia obsoleta de protocolos SSL.

El significado práctico de la diferencia

Para operadores y compradores, la idea principal es clara: las comunicaciones seguras actuales se basan en TLS, no en el SSL heredado. Al evaluar plataformas, dispositivos, gateways o servicios alojados, lo importante es verificar si soportan versiones modernas de TLS, manejo seguro de certificados y valores criptográficos robustos por defecto. El lenguaje comercial puede seguir usando el término heredado, pero el estándar de despliegue debe ajustarse a las prácticas actuales de TLS.

Esta distinción es relevante en compras, revisiones de cumplimiento, documentación técnica e interoperatividad de productos. Una plataforma que solo indica que soporta "seguridad SSL" sin información clara sobre las versiones de TLS puede dejar demasiada ambigüedad sobre su implementación real.

"SSL" sigue siendo una etiqueta común en el mercado, pero el protocolo seguro esperado en despliegues modernos es TLS, generalmente TLS 1.2 o TLS 1.3.

Aplicaciones de TLS en entornos reales

Plataformas empresariales y en la nube

El software empresarial depende cada vez más de TLS en sitios web públicos, aplicaciones privadas, pasarelas de API, integraciones SaaS, flujos de identidad, acceso a almacenamiento y tráfico interno este-oeste. En entornos de nube, TLS ayuda a crear una base consistente para proteger los datos en movimiento, incluso cuando las cargas de trabajo están distribuidas en múltiples zonas, proveedores y capas de automatización.

Esto también soporta la gobernanza: los equipos de seguridad pueden definir políticas de transporte para el acceso a aplicaciones, comunicación entre servicios, administración remota, rotación de certificados y aislamiento de inquilinos. En muchas organizaciones, TLS se ha convertido en una de las capas de control más visibles que unen la arquitectura de seguridad, la ingeniería de plataformas y las operaciones de cumplimiento.

Comunicaciones industriales, IoT y edge

TLS también es relevante en entornos industriales y edge, donde dispositivos, gateways, servidores y plataformas de gestión intercambian comandos, datos de configuración, registros de eventos y telemetría operativa. A medida que la tecnología operativa se conecta más a redes IP, la necesidad de transporte seguro crece junto con el número de puntos de acceso remoto.

En estos entornos, el reto de despliegue suele ir más allá de la simple activación del cifrado. Los equipos deben considerar la distribución de certificados a dispositivos de campo, las limitaciones de recursos en sistemas empotrados, la compatibilidad de versiones, ciclos de actualización, segmentación de red y cómo la seguridad del transporte interactúa con protocolos industriales, mantenimiento remoto y plataformas de monitorización centralizada.

Comunicaciones unificadas y señalización segura

Los sistemas de comunicación usan TLS para proteger la señalización y el acceso a servicios. Plataformas de telefonía IP, aplicaciones basadas en SIP, sistemas de videoconferencia, consolas de despacho, portales web de gestión y servicios de comunicaciones unificadas pueden depender de TLS para asegurar el registro, acceso de gestión, control de señalización e integración de aplicaciones.

En estos casos, la seguridad del transporte aporta más que privacidad: protege las credenciales, reduce el riesgo de manipulación de señalización, soporta el acceso confiable a plataformas y crea límites más sólidos entre usuarios, servidores, gateways y aplicaciones integradas en redes de comunicación distribuidas.

Consideraciones de despliegue y buenas prácticas

Preferir versiones modernas y eliminar soporte obsoleto

Una postura TLS sólida comienza por la higiene del protocolo. Las organizaciones deben definir las versiones soportadas de forma deliberada, eliminar las opciones obsoletas y probar la interoperatividad antes de exponer los servicios al tráfico productivo. Mantener versiones antiguas por comodidad puede crear debilidades a largo plazo, especialmente cuando los clientes heredados no están inventariados o se usan raramente.

En la mayoría de los escenarios modernos, el objetivo es alinear el entorno con las buenas prácticas actuales, manteniendo solo la compatibilidad mínima que el negocio requiere. Esta validación debe realizarse no solo en servidores de origen, sino también en proxies inversos, balanceadores de carga, pasarelas de aplicación, bordes de CDN, servicios de correo e interfaces de gestión.

Gestionar los certificados como un programa continuo

La operativa de certificados debe tratarse como una disciplina de ciclo de vida. Los equipos necesitan procesos fiables de emisión, renovación, despliegue, inventario, concienciación de revocación, monitorización y alertas. La madurez operativa de la gestión de certificados afecta directamente a la disponibilidad del servicio, ya que los errores en certificados pueden interrumpir las comunicaciones confiables de forma tan efectiva como una caída de red.

La automatización es especialmente valiosa en entornos con gran cantidad de aplicaciones, contenedores, gateways, dispositivos edge y servicios internos. Cuanto más distribuida sea la arquitectura, menos práctico es depender del seguimiento manual de certificados y procesos de renovación improvisados.

Probar la configuración, no solo la conectividad

Muchos equipos comprueban que un servicio es accesible por HTTPS u otro protocolo con TLS y dan el trabajo por finalizado. En realidad, la calidad del despliegue depende de más que el establecimiento exitoso de la conexión. La configuración completa debe revisarse en cuanto a soporte de versiones, precisión de la cadena de certificados, cobertura de nombres de host, resistencia de renovación, manejo de redirecciones, comportamiento de autenticación mutua (cuando corresponda) y coherencia de políticas entre entornos de producción y pruebas.

La revisión de configuración también es importante después de actualizaciones de plataforma, sustitución de dispositivos, cambios de sistema operativo, transiciones de autoridades certificadoras o migraciones de aplicaciones. TLS está estrechamente ligado a librerías, proxies, almacenes de confianza y puntos de servicio, por lo que incluso cambios de infraestructura rutinarios pueden afectar el resultado de seguridad del transporte.

Conclusión

El Protocolo de Seguridad de la Capa de Transporte es una de las tecnologías de seguridad fundamentales del entorno conectado moderno. Protege los datos en tránsito, ayuda a los clientes a verificar con quién se comunican y preserva la integridad de la sesión desde el handshake hasta el intercambio de datos cifrados. Ya sea en un sitio web público, una API interna, una carga de trabajo en la nube, un portal de gestión remota, una plataforma de correo o una aplicación máquina a máquina, TLS es el mecanismo que hace que esa comunicación sea confiable.

Entender TLS, por tanto, no se reduce a saber que el tráfico está cifrado: significa comprender cómo se valida la identidad, cómo se negocian las claves, cómo las versiones y algoritmos afectan el riesgo y cómo la operativa de certificados influye tanto en el tiempo de actividad como en la seguridad. En despliegues reales, una buena práctica TLS combina la elección adecuada de protocolos, la gestión disciplinada de certificados y la gobernanza continua de la configuración.

Preguntas frecuentes

¿TLS es lo mismo que SSL?

No. TLS es el sucesor de SSL. La gente sigue usando el término "SSL" de forma informal, pero las comunicaciones seguras modernas se basan en TLS, no en la antigua familia de protocolos SSL.

¿Qué protege realmente TLS?

TLS protege principalmente los datos en tránsito. Garantiza la confidencialidad mediante el cifrado, valida la identidad del endpoint remoto a través de certificados y mantiene la integridad de los datos para detectar cualquier manipulación.

¿Dónde se usa TLS habitualmente?

TLS se usa comúnmente en sitios web HTTPS, APIs, aplicaciones en la nube, servicios de correo electrónico, portales administrativos, interfaces de gestión remota y comunicaciones entre servicios en entornos empresariales e industriales.

¿Por qué es importante la gestión de certificados para TLS?

Los certificados son el centro de la validación de confianza. Si los certificados caducan, están mal configurados, usan un nombre de host incorrecto o se despliegan con un manejo débil de claves, las comunicaciones seguras pueden fallar o perder fiabilidad, aunque TLS esté técnicamente activado.

¿Qué versiones de TLS se recomiendan actualmente?

Los despliegues modernos se centran generalmente en TLS 1.2 y TLS 1.3, siendo esta última la versión principal más reciente en uso. Las versiones heredadas deben revisarse cuidadosamente y eliminarse siempre que sea posible.