El Protocolo de Control de Transmisión, conocido comúnmente como TCP, es uno de los protocolos de comunicación base de las redes IP modernas. Opera en la capa de transporte y está diseñado para transferir datos de aplicaciones entre dispositivos finales de forma fiable, ordenada y controlada. Cada vez que accedemos a un sitio web, descargamos un archivo, enviamos un correo electrónico, establecemos una sesión remota o conectamos un software empresarial a un servidor, el TCP suele ser el mecanismo de transporte que garantiza que la comunicación sea precisa y completa.

A diferencia de los métodos de entrega básicos sin garantías, el TCP hace mucho más que enviar paquetes de un host a otro. Establece una conexión lógica, numera los segmentos de datos, confirma su recepción, retransmite la información perdida, regula la velocidad de envío y evita que el emisor saturé al receptor o la red. Esta combinación de fiabilidad, secuenciación y control de tráfico es la razón por la que el TCP sigue siendo un protocolo central para aplicaciones donde la precisión es más importante que la reducción mínima de carga.

El TCP añade gestión de conexiones, secuenciación, confirmaciones y control de tráfico sobre la entrega de paquetes IP.

¿Qué es el TCP?

El TCP como protocolo de la capa de transporte

El TCP es un protocolo de la capa de transporte dentro del conjunto de protocolos de Internet. En términos prácticos, se sitúa por encima del IP y por debajo de protocolos de aplicación como HTTP, HTTPS, SMTP, IMAP, FTP, protocolos de bases de datos y numerosos servicios de acceso remoto. El IP se encarga del direccionamiento y enrutamiento entre redes, mientras que el TCP gestiona el transporte extremo a extremo entre dos hosts que se comunican.

Esta estructura por capas es clave porque el software de aplicación normalmente no necesita gestionar la pérdida, duplicación, reordenación o adaptación de velocidad de los paquetes por sí mismo. El TCP ofrece un servicio de transporte estandarizado al que las aplicaciones pueden acceder mediante sockets o interfaces equivalentes del sistema operativo. Esto permite a los desarrolladores centrarse en el formato de mensajes y la lógica de negocio, dejando la disciplina de entrega en manos de la capa de transporte.

El TCP se describe como orientado a conexión, aunque esta expresión suele malinterpretarse. No significa que exista un circuito físico fijo entre dos sistemas, sino que emisor y receptor crean y mantienen un estado de conexión compartido para rastrear los datos, confirmar su llegada, reordenarlos si es necesario y entregarlos a la aplicación como un flujo de bytes coherente.

Características principales del TCP

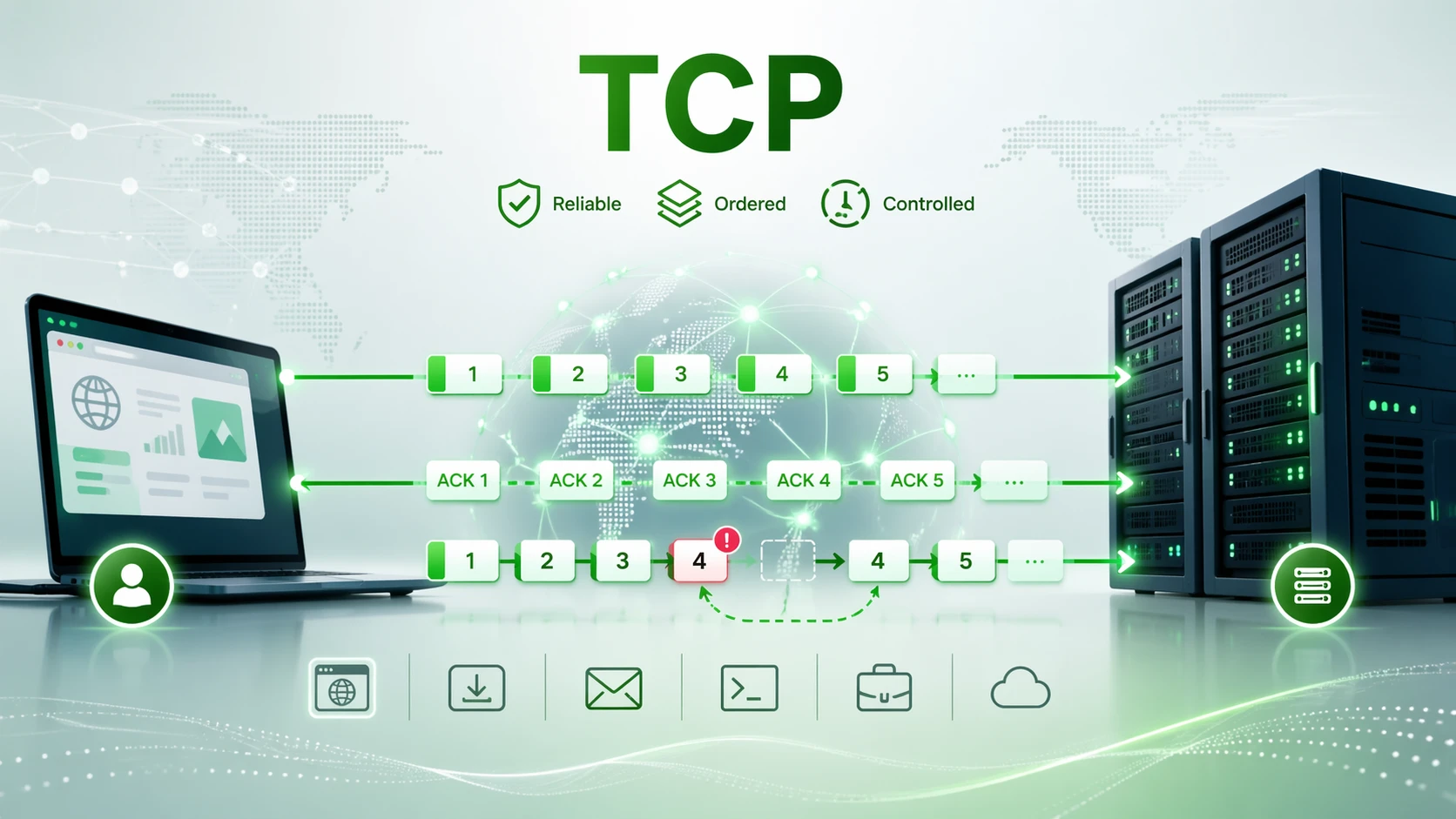

La característica más reconocida del TCP es la entrega fiable. Cada extremo lleva un control de números de secuencia, confirma los datos recibidos y detecta la información faltante. Si un segmento se pierde en la ruta, el TCP puede retransmitirlo. Esto ayuda a que la aplicación receptora obtenga un flujo completo de datos, incluso cuando la red subyacente no es perfecta.

El TCP también conserva el orden de los datos. Aunque los segmentos pueden llegar por la red en un orden distinto al enviado, el TCP reensambla el flujo antes de entregarlo. Para aplicaciones como transacciones web, transferencias de archivos, recepción de correos y sesiones de bases de datos, la entrega ordenada es esencial, ya que incluso pequeños huecos o desviaciones pueden alterar el significado del flujo de datos.

Otra característica fundamental es el control de tráfico. El TCP no envía datos a la máxima velocidad de forma indefinida: aplica control de flujo para evitar saturar al receptor y control de congestión para adaptarse a las condiciones de la red. Estos comportamientos hacen del TCP un protocolo mucho más colaborativo y resistente que los métodos de transporte básicos sin control.

El TCP no es solo un método de entrega: es un sistema de control de transporte que combina estado de conexión, secuenciación, confirmación, retransmisión y adaptación de velocidad en un comportamiento protocolario estandarizado.

Cómo funciona el TCP

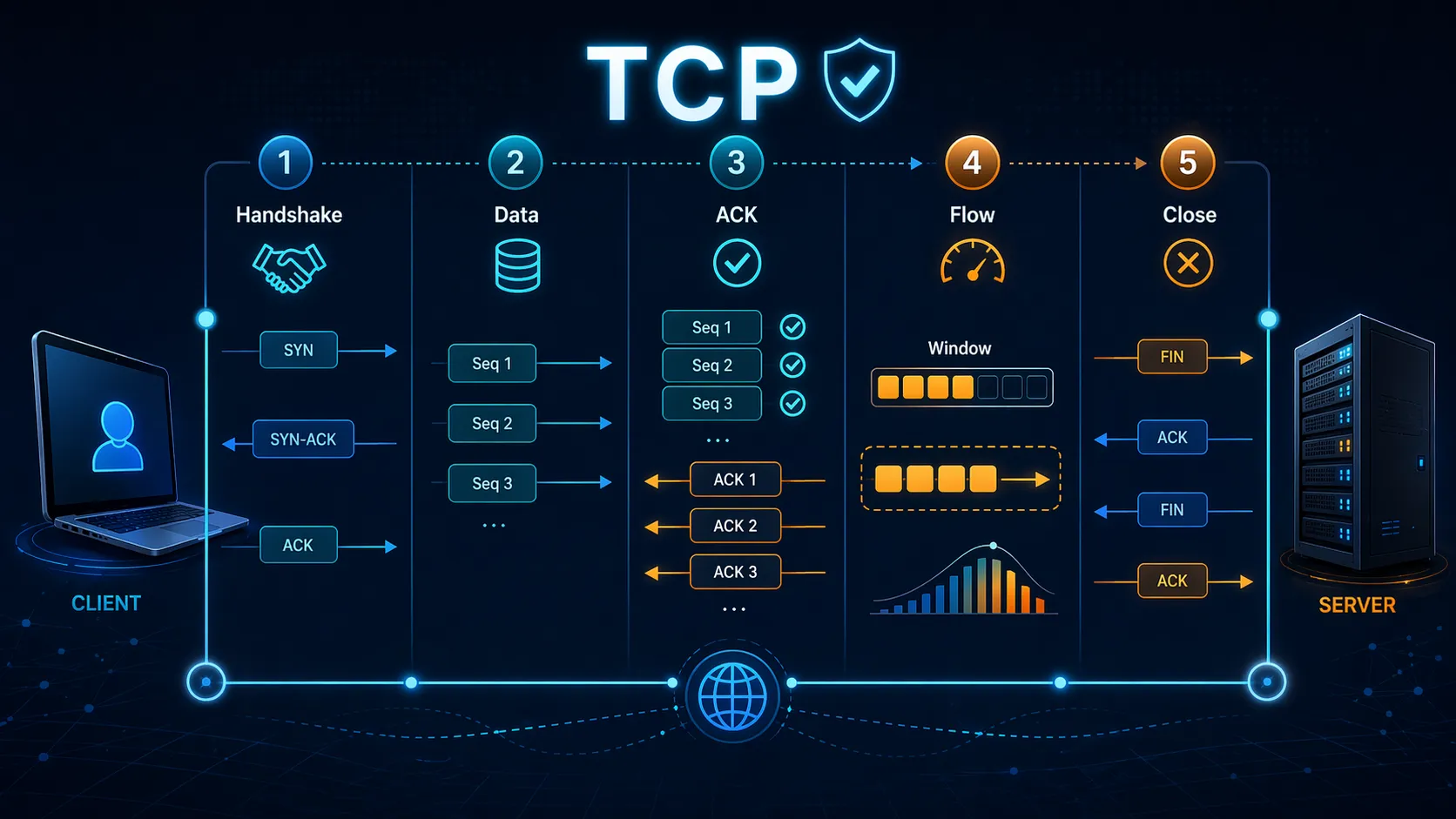

Establecimiento de conexión y el handshake de tres vías

Antes de intercambiar datos de aplicación, el TCP establece una conexión mediante el conocido handshake de tres vías. Un cliente inicia enviando una solicitud de sincronización (SYN). El servidor responde con un SYN-ACK, que confirma la solicitud inicial y anuncia su propio estado de secuencia. El cliente finaliza el proceso con un ACK. Después de este intercambio, ambos extremos tienen el estado compartido necesario para iniciar la transferencia fiable de datos.

El handshake no es solo un saludo: confirma que ambos extremos son accesibles, negocia los números de secuencia iniciales y prepara los búferes y el estado de control para la sesión. En muchos entornos, durante la configuración se establecen también mecanismos adicionales como escalado de ventana, soporte de confirmación selectiva y marcas de tiempo, que mejoran la eficiencia en redes modernas.

Al ser un protocolo con estado, la fase de establecimiento de conexión introduce un pequeño retardo en comparación con un transporte sin conexión. Esta sobrecarga es una compensación: la aplicación espera brevemente al inicio, pero obtiene entrega ordenada y fiable durante toda la sesión.

Transferencia de datos, secuenciación y confirmaciones

Una vez establecida la conexión, el emisor coloca los bytes de la aplicación en segmentos TCP y les asigna números de secuencia para rastrear su posición en el flujo. El receptor confirma el rango continuo más alto de datos que ha recibido. Si todos los segmentos llegan correctamente, el proceso de confirmación permite al emisor avanzar sin reenviar bytes ya entregados.

Si un segmento se pierde, retrasa demasiado o llega desordenado, las confirmaciones del receptor ayudan al emisor a detectar el hueco en el flujo, permitiendo la retransmisión de los datos faltantes. Este comportamiento permite al TCP ocultar muchas imperfecciones de la red a la capa de aplicación: desde el punto de vista de la aplicación, recibe un flujo de bytes coherente, no un conjunto disperso de paquetes.

El TCP está orientado a flujos, no a mensajes: conserva el orden de los bytes, pero no los límites de los mensajes de aplicación. Las aplicaciones que necesitan marcar mensajes de forma explícita deben definir esa lógica por sí mismas, razón por la que los protocolos de nivel superior suelen incluir delimitadores, longitudes, encabezados o estructuras de registro sobre el TCP.

El TCP comienza con el establecimiento de conexión y mantiene el flujo mediante números de secuencia, confirmaciones y retransmisiones.

Control de flujo y control de congestión

El control de flujo y el control de congestión están relacionados, pero resuelven problemas diferentes. El control de flujo protege al host receptor: este anuncia cuántos datos puede aceptar en ese momento, y el emisor se mantiene dentro de ese límite, evitando que un emisor rápido sature a una aplicación lenta o un búfer receptor pequeño.

El control de congestión protege la ruta de la red: incluso si el receptor puede aceptar más datos, la red intermedia no puede transportar tráfico ilimitado sin pérdidas ni retardos. Por ello, el TCP ajusta su comportamiento de envío según la congestión percibida, mediante mecanismos como arranque lento, evitación de congestión, retransmisión rápida y recuperación rápida. El comportamiento exacto depende de la implementación y el algoritmo de control, pero el objetivo es siempre el mismo: aumentar el rendimiento cuando la ruta está estable y reducirlo cuando aparece la congestión.

Este comportamiento adaptativo es una de las razones por las que el TCP sigue siendo fiable para el transporte de datos a gran escala. No garantiza la equidad perfecta ni el rendimiento máximo en todos los entornos, pero ofrece a las aplicaciones un modelo de transporte maduro e interoperable que se adapta a las condiciones cambiantes de la red.

Terminación de la conexión

Cuando finaliza la transferencia de datos, una sesión TCP se cierra de forma ordenada. Un extremo envía un FIN para indicar que ha terminado de enviar datos, y el otro extremo lo confirma. Al ser full-duplex, la dirección inversa puede continuar brevemente hasta que ese lado también envíe su FIN y se confirme el intercambio. Este cierre ordenado ayuda a ambos extremos a liberar el estado de la conexión sin descartar datos en tránsito.

En condiciones de fallo o política, una conexión puede reiniciarse en lugar de cerrarse ordenadamente. Un reinicio (RST) elimina inmediatamente el estado de la sesión, útil cuando un puerto no está disponible, un proceso falla o un dispositivo rechaza intencionalmente la conexión. Sin embargo, es un cierre abrupto y no la forma normal de finalización de aplicaciones.

El valor práctico del TCP proviene de su disciplina: establecer estado, mover bytes en orden, confirmar la entrega, adaptarse a la ruta y cerrar la sesión de forma limpia.

Usos habituales del TCP

Acceso web, sesiones seguras y aplicaciones empresariales

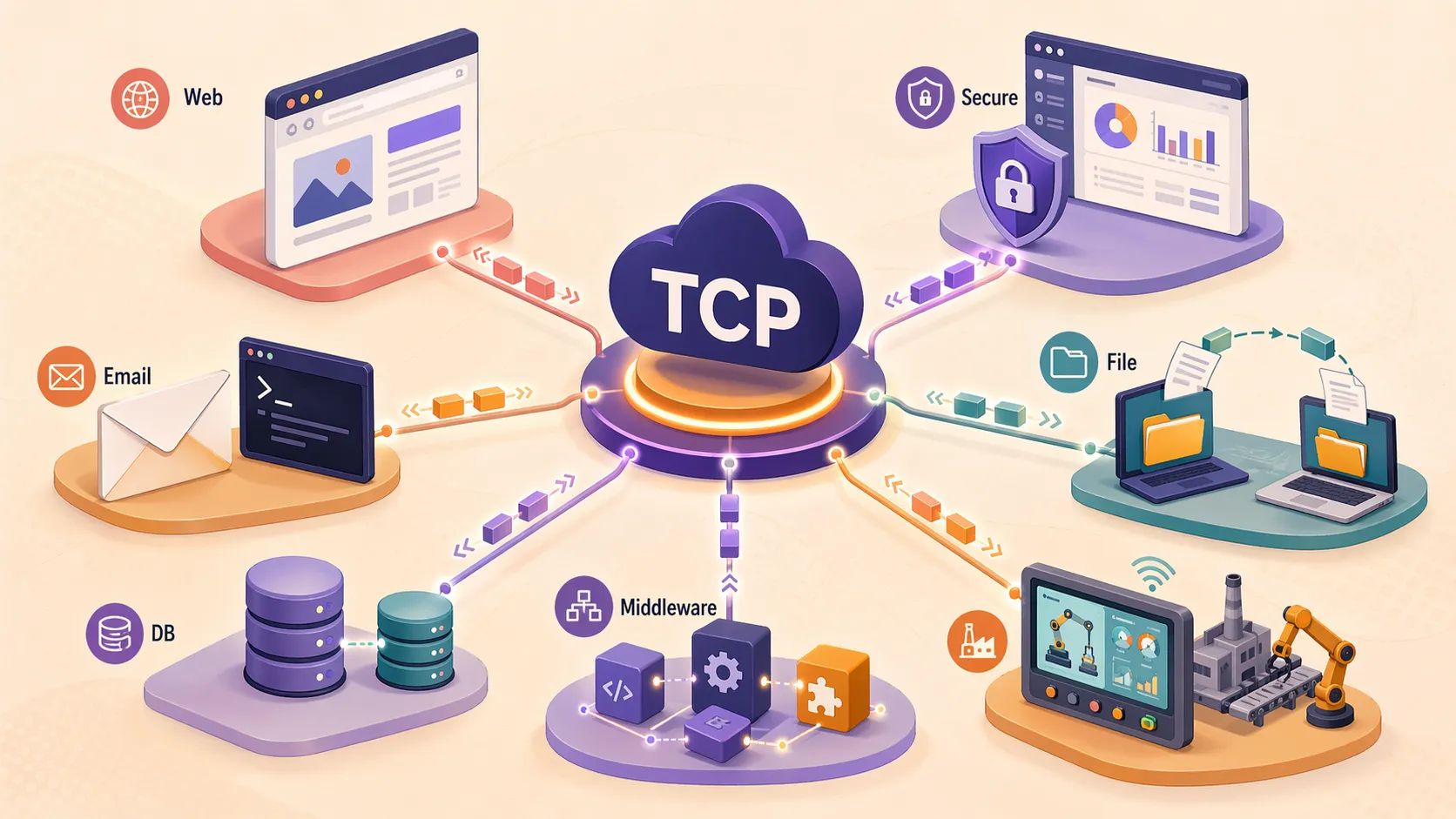

El TCP se usa ampliamente para el tráfico web y muchas sesiones de aplicación que requieren integridad y orden. El HTTP tradicional usa TCP, y el HTTPS combina HTTP con TLS sobre TCP. Portales web, plataformas SaaS, paneles empresariales, APIs y servicios de identidad dependen de este comportamiento de transporte, ya que las páginas, registros, intercambios de autenticación y transacciones empresariales necesitan una entrega fiable.

Incluso cuando una plataforma moderna muestra información en tiempo real en el navegador, gran parte de la sesión subyacente sigue dependiendo de protocolos basados en TCP. Las actualizaciones de software, inicios de sesión, sincronización de datos, descargas en segundo plano y llamadas a servicios backend se benefician de un modelo de transporte que retransmite datos perdidos y conserva la secuencia.

Para sistemas empresariales, esta fiabilidad es especialmente importante cuando los usuarios esperan precisión, no solo inmediatez. Si una transacción de inventario, una consulta de historial médico, un informe financiero o un cambio de configuración llega incompleto o desordenado, las consecuencias son mucho más graves que un pequeño aumento de latencia.

Transferencia de archivos, correo electrónico y administración remota

El TCP es también fundamental para la entrega de archivos y la comunicación almacenar-y-reenviar. Los protocolos de transferencia de archivos, envío y recepción de correos, y acceso seguro por shell han dependido históricamente del TCP, ya que necesitan reconstruir datos completos y correctos en el destino. Un bloque faltante en un archivo o un comando administrativo transmitido parcialmente es inaceptable.

La administración remota es otro ejemplo claro: cuando los ingenieros acceden a servidores, dispositivos de red o sistemas de gestión industrial, necesitan sesiones interactivas estables con entrega fiable de comandos y salida ordenada. El TCP cumple esta expectativa al garantizar el seguimiento y retransmisión de comandos y datos devueltos.

En entornos híbridos, el TCP suele transportar tráfico de sincronización entre sistemas locales y servicios en la nube. Trabajos de copia de seguridad, repositorios de software, conexiones ERP, portales de clientes y herramientas de gestión dependen comúnmente de sus garantías de transporte.

Bases de datos, middleware y sistemas industriales

Muchos motores de bases de datos y plataformas de middleware usan el TCP para la comunicación cliente-servidor, replicación y tráfico entre servicios. Las consultas, conjuntos de resultados y respuestas de transacciones de bases de datos no toleran bytes faltantes o desordenados. El modelo de flujo y los mecanismos de fiabilidad del TCP lo hacen ideal para estas cargas de trabajo.

Los sistemas industriales y operativos también usan el TCP extensamente donde la integridad de datos es más importante que la entrega de ultra-baja latencia. La gestión de dispositivos, diagnósticos remotos, acceso a configuraciones, sincronización de historiales, comunicación de servidores industriales y muchas aplicaciones de soporte de sistemas de control dependen del transporte TCP, incluso en entornos con protocolos de campo especializados.

Esto no significa que todas las cargas industriales deban usar TCP: bucles de control críticos en tiempo real, difusión múltiple o rutas multimedia muy sensibles al retardo pueden elegir otros transportes. Sin embargo, para monitoreo, gestión, informes y tráfico de aplicaciones orientadas a servidor, el TCP sigue siendo una base ampliamente adoptada.

Desde sitios web y correos electrónicos hasta bases de datos y plataformas de gestión industrial, el TCP soporta aplicaciones que dependen de un transporte preciso.

Por qué las aplicaciones eligen el TCP

Ventajas de un flujo de bytes fiable

La mayor ventaja del TCP es que las aplicaciones reciben un servicio de transporte fiable sin tener que implementar la fiabilidad desde cero. Los desarrolladores no necesitan crear su propio sistema de secuenciación, lógica de recuperación de pérdidas, modelo de control de flujo y ciclo de vida de conexión para cada aplicación. El TCP ofrece un comportamiento maduro e interoperable que los sistemas operativos y pilas de red ya conocen bien.

Otra ventaja importante es la previsibilidad. Al llevar décadas implementado, su comportamiento es ampliamente compatible con dispositivos cliente, servidores, firewalls, balanceadores de carga y herramientas de monitoreo. Esto facilita la creación de servicios que funcionan en entornos mixtos sin requerir manejo personalizado del transporte en cada ruta.

El TCP también combina de forma natural con mecanismos de seguridad de capa superior como TLS. Esta combinación se ha convertido en la base estándar para sitios web seguros, APIs, herramientas de acceso remoto, servicios de correo y muchas aplicaciones empresariales que necesitan confidencialidad y transporte fiable.

Limitaciones y compensaciones

El TCP no siempre es la mejor opción: la fiabilidad, confirmaciones, retransmisiones y establecimiento de conexión añaden sobrecarga. Cuando una aplicación es extremadamente sensible a la variación de retardo, o cuando los datos tardíos son menos útiles que los datos parciales inmediatos, el TCP no es adecuado. Voz en tiempo real, multimedia interactiva o ciertos patrones de difusión y telemetría prefieren transportes que minimicen la latencia y eviten el bloqueo de la línea principal.

El modelo de entrega ordenada del TCP también puede introducir esperas: si falta un segmento, los bytes posteriores deben esperar hasta que se repare el hueco para que la aplicación receptora reciba el flujo completamente ordenado. Para muchas aplicaciones transaccionales esto es aceptable, pero para algunas experiencias en tiempo real puede reducir la capacidad de respuesta.

Por ello, la selección del protocolo debe seguir los objetivos de la aplicación: el TCP es excelente cuando la precisión, consistencia y compatibilidad son prioritarias, pero menos ideal cuando el objetivo principal es la latencia mínima con tolerancia a cierta pérdida o desorden.

Comparación entre TCP y UDP

Filosofías de transporte diferentes

El TCP y el UDP son ambos protocolos de capa de transporte, pero ofrecen modelos de servicio muy distintos. El TCP es orientado a conexión y enfatiza la fiabilidad, orden, retransmisión y control de transporte. El UDP es sin conexión y mantiene un comportamiento de transporte más ligero, dejando muchas responsabilidades a la aplicación si son necesarias.

Esta diferencia no hace que un protocolo sea universalmente mejor que el otro, sino que refleja prioridades de diseño distintas. El TCP se alinea mejor con aplicaciones como páginas web, transferencias de archivos, correos electrónicos, acceso a bases de datos y administración remota. El UDP se adapta mejor a escenarios como consultas DNS, ciertos patrones de streaming, multimedia en tiempo real, tráfico de difusión múltiple y diseños de aplicaciones personalizados de baja latencia.

En la práctica, los ingenieros eligen entre ambos preguntándose qué es más importante: la entrega completa y ordenada, o la sobrecarga mínima de transporte y una respuesta más rápida a tráfico sensible al tiempo. El TCP satisface especialmente bien la primera necesidad.

Elegir la opción adecuada

Si una aplicación no tolera bytes faltantes, el TCP suele ser el punto de partida más seguro. Por eso sigue siendo común en software de misión crítica, infraestructura web, APIs en la nube y sincronización entre sistemas. Estos entornos se benefician más de la precisión y consistencia que de reducir una pequeña cantidad de sobrecarga de transporte.

Si una aplicación considera inútiles los datos tardíos, el cálculo cambia: un paquete de voz que llega demasiado tarde se descarta en lugar de retransmitirse, mientras que un byte faltante en un paquete de software o registro de cuenta es inaceptable. Comprender esta distinción explica por qué el TCP sigue dominando muchas clases de aplicaciones, incluso cuando otros transportes se usan para necesidades especializadas.

Aplicaciones del TCP en redes modernas

Servicios en la nube, centros de datos e Internet

Gran parte de Internet moderno depende del TCP en algún punto de la ruta de servicio. Sitios web públicos, servicios web internos, pasarelas API, acceso a almacenamiento, portales de gestión, retransmisores de correo, repositorios de copia de seguridad y muchos componentes nativos de la nube usan conexiones TCP entre clientes, proxies, pasarelas y servidores.

Dentro de los centros de datos, el TCP suele ser el transporte predeterminado para acceso a servicios, conectividad de bases de datos, interfaces administrativas y tráfico este-oeste entre componentes de aplicación. Incluso cuando el usuario ve una simple sesión de navegador, pueden producirse múltiples intercambios basados en TCP entre niveles web, niveles de aplicación y capas de datos.

Lo mismo ocurre en entornos de sucursales y periferia: sistemas minoristas, plataformas sanitarias, sistemas educativos, oficinas remotas y redes de soporte de control industrial dependen frecuentemente del TCP para una conectividad fiable de aplicaciones sobre LAN, WAN, VPN e infraestructura IP privada o pública.

Cargas de trabajo de seguridad, monitoreo y gestión

El TCP está profundamente integrado en las operaciones de seguridad y gestión. Plataformas SIEM, envío de registros, administración remota, entrega de parches, gestión de activos, servicios de autenticación y sistemas de monitoreo centralizado dependen a menudo del TCP, ya que los datos de gestión deben llegar intactos y en el orden correcto para ser fiables y útiles.

Los entornos de tecnología operativa siguen el mismo patrón: aunque el tráfico de control puede usar diseños especializados, las capas circundantes de gestión, análisis, alarmas, recolección de historiales, informes e ingeniería remota dependen comúnmente de servicios basados en TCP. Esto hace que el TCP sea importante no solo para aplicaciones orientadas al usuario, sino también para la infraestructura que mantiene esas aplicaciones visibles, seguras y gestionables.

Consideraciones de implementación para servicios basados en TCP

Contexto de rendimiento, ajustes y seguridad

Usar el TCP con éxito no se reduce a abrir un puerto: el rendimiento real depende del tiempo de ida y vuelta, tasa de pérdida, tamaño de ventana, comportamiento de control de congestión, diseño de búferes y patrones de lectura/escritura de la aplicación. Por ejemplo, una ruta de alto ancho de banda con alta latencia puede necesitar ajustes adecuados y soporte en los extremos para lograr un rendimiento eficiente.

El diseño de seguridad también es importante: el TCP ofrece fiabilidad de transporte, pero no confidencialidad ni garantía de identidad. Cuando se requieren cifrado y autenticación de extremos, el TCP se combina habitualmente con TLS. Los firewalls, balanceadores de carga, herramientas de detección de intrusos y mallas de servicio suelen inspeccionar, proxyar o dirigir sesiones basadas en TCP, por lo que la política de red y el diseño de aplicaciones deben estar alineados.

Finalmente, los arquitectos deben recordar que una aplicación TCP exitosa depende de la ruta completa, no solo de la especificación del protocolo. Dispositivos intermedios, NAT, proxies, enlaces inalámbricos y servidores sobrecargados influyen en el comportamiento de una sesión TCP en producción. Un buen diseño considera, por tanto, el comportamiento de la aplicación, la capacidad de los extremos y las condiciones de la red de forma conjunta.

Conclusión

El TCP sigue siendo uno de los componentes más importantes de la comunicación IP porque ofrece un servicio de transporte disciplinado para aplicaciones que requieren entrega fiable y ordenada. Al establecer una conexión, secuenciar bytes, confirmar el progreso, retransmitir pérdidas y adaptarse a las condiciones del receptor y la red, el TCP convierte una red de paquetes imperfecta en una plataforma práctica para la comunicación fiable de software.

Sus ventajas explican por qué sigue siendo ampliamente usado en sitios web, sesiones seguras, sistemas de correo, transferencias de archivos, bases de datos, plataformas de gestión, servicios en la nube y aplicaciones de soporte industrial. Incluso cuando otros transportes atienden cargas de trabajo especializadas de baja latencia o multimedia, el TCP sigue siendo la opción predeterminada siempre que la integridad, consistencia e interoperabilidad sean requisitos centrales.

Preguntas frecuentes

¿Qué significa TCP?

TCP son las siglas de Protocolo de Control de Transmisión (Transmission Control Protocol). Es un protocolo de capa de transporte que proporciona comunicación fiable y ordenada entre dispositivos finales en redes IP.

¿Cuál es el propósito principal del TCP?

El propósito principal del TCP es transferir datos de aplicación de forma fiable. Establece el estado de la conexión, rastrea números de secuencia, confirma los datos recibidos, retransmite segmentos faltantes y controla el comportamiento de envío para que la comunicación sea precisa y gestionable.

¿Es el TCP orientado a conexión?

Sí. El TCP es orientado a conexión porque los dos extremos establecen y mantienen un estado de conexión compartido antes y durante la transferencia de datos. Este estado permite la entrega fiable, el orden y el control de tráfico durante la sesión.

¿En qué se diferencia el TCP del UDP?

El TCP se centra en la fiabilidad, secuenciación, confirmaciones y transporte consciente de la congestión. El UDP ofrece un modelo más ligero sin conexión con menos sobrecarga de transporte, lo que puede ser mejor para aplicaciones sensibles al tiempo o tolerantes a pérdidas.

¿Ofrece el TCP cifrado?

No. El TCP proporciona fiabilidad de transporte, pero no cifrado. Cuando se necesitan sesiones seguras autenticadas, con confidencialidad y protección de integridad, el TCP se combina habitualmente con TLS u otro mecanismo de seguridad de capa superior.

¿Dónde se usa habitualmente el TCP?

El TCP se usa comúnmente en acceso web, sesiones HTTPS, correo electrónico, transferencia de archivos, administración remota, comunicación de bases de datos, servicios en la nube, aplicaciones empresariales, sistemas de monitoreo y muchas plataformas de gestión y soporte industrial.