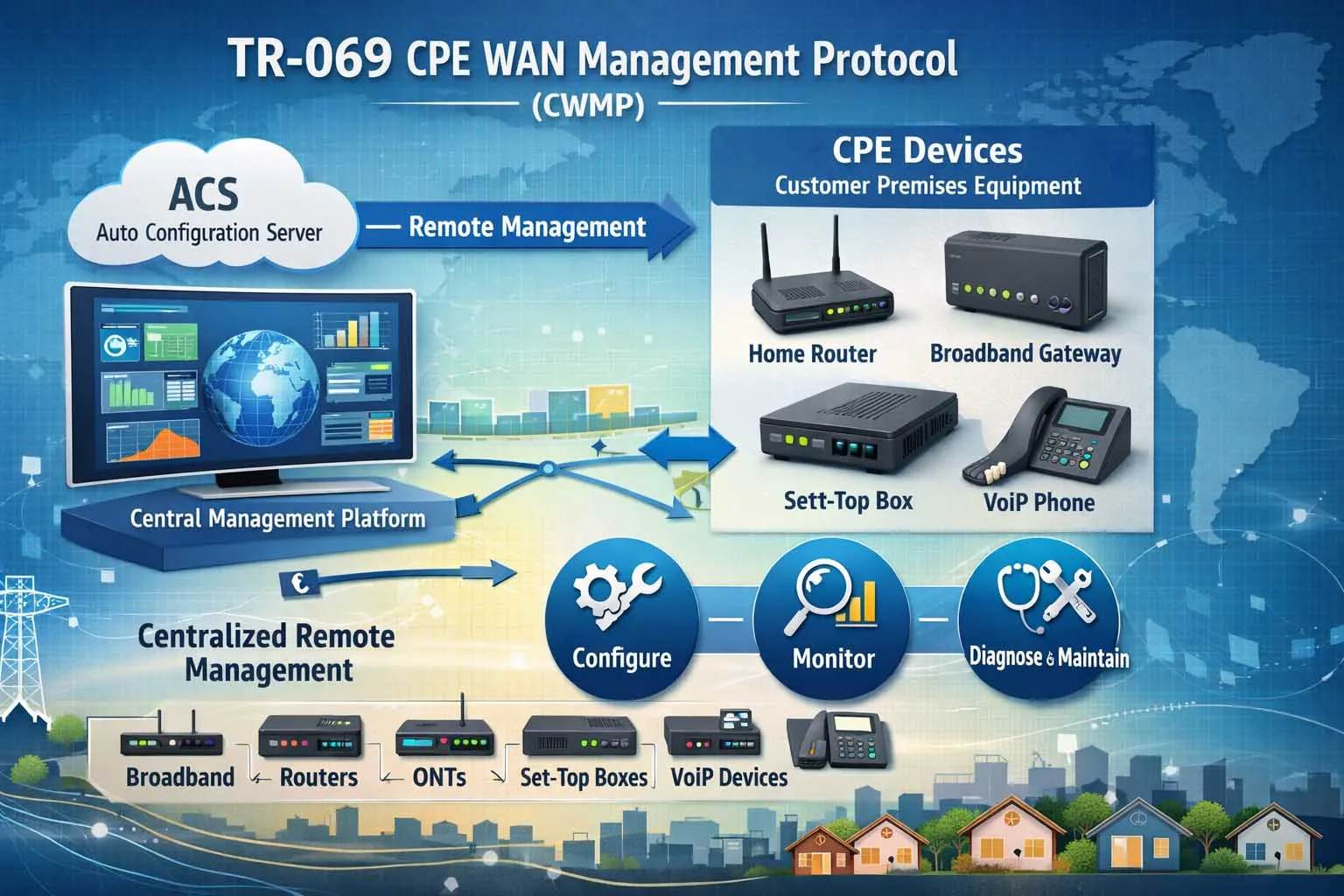

TR-069 es una especificación del Foro de Banda Ancha para la gestión remota de dispositivos. Su nombre formal es Protocolo de Gestión WAN de CPE (CWMP), y fue creado para que los proveedores de servicios y operadores puedan aprovisionar, monitorizar, diagnosticar y mantener de forma remota los equipos del cliente desde una plataforma de gestión centralizada. En implementaciones prácticas, TR-069 se ha utilizado durante mucho tiempo para gestionar gateways de banda ancha, routers domésticos, ONTs, módems, set-top boxes, dispositivos VoIP y otros puntos de conexión sin necesidad de que los técnicos intervengan localmente en cada equipo.

El valor de TR-069 no radica solo en habilitar el acceso remoto. Su verdadera importancia es que proporciona un marco operativo estructurado para la gestión del ciclo de vida de los dispositivos. En lugar de tratar cada equipo de campo como un producto aislado, los operadores pueden integrar miles o incluso millones de dispositivos en un modelo de gestión común. Esto permite una incorporación más consistente, una activación de servicios más rápida, un manejo controlado de firmware, mejores diagnósticos y flujos de soporte más eficientes en redes extensas.

Entendiendo TR-069

Qué significa TR-069

TR-069 define la comunicación entre un dispositivo gestionado y un Servidor de Autoconfiguración, normalmente denominado ACS. El dispositivo suele llamarse CPE, es decir, equipo del cliente. Bajo este modelo, el dispositivo y el ACS intercambian mensajes de gestión para que el servidor pueda conocer el estado del dispositivo, aplicar configuraciones, activar descargas, lanzar diagnósticos y recibir notificaciones de eventos de forma estandarizada.

Debido a esta estructura, TR-069 se convirtió en uno de los marcos de gestión remota más importantes en el acceso a banda ancha y operaciones de dispositivos gestionados. Ayudó a los proveedores de servicios a reducir el esfuerzo de aprovisionamiento manual, al mismo tiempo que mejoraba la coherencia entre flotas de dispositivos diversos. Para los equipos de ingeniería, también creó un límite más claro entre el hardware de campo y el control operativo centralizado.

Por qué TR-069 se adoptó ampliamente

TR-069 se adoptó masivamente porque los entornos de banda ancha y servicios gestionados necesitaban un método práctico para operar con un número creciente de dispositivos remotos. A medida que las redes crecieron, la configuración manual se volvió ineficiente, propensa a errores y costosa. Un protocolo de gestión común facilitó la activación de servicios, el envío de ajustes, la recolección de diagnósticos y el soporte al cliente a gran escala.

Otra razón de su longevidad es la interoperabilidad. Los dispositivos de diferentes proveedores podían exponer objetos de gestión estandarizados y comunicarse con un ACS en un formato conocido. Aunque aún existen extensiones específicas de cada fabricante, el marco fundamental dio a los operadores un lenguaje operativo compartido para el control remoto de dispositivos. Esa interoperabilidad sigue siendo una de las razones por las que TR-069 sigue presente en muchas implementaciones reales hoy en día.

TR-069 permite la gestión remota centralizada de dispositivos de banda ancha y acceso a través de una relación estructurada entre el ACS y los equipos de campo.

Cómo funciona TR-069

La relación entre ACS y CPE

En el centro de TR-069 se encuentra la relación entre el ACS y el dispositivo gestionado. El ACS es la plataforma centralizada del lado del servidor que almacena políticas, lógica de configuración, registros de dispositivos, flujos operativos y parámetros de servicio. El CPE es el punto final gestionado, como un gateway residencial, módem, router o terminal de red óptica instalado en el domicilio del abonado.

En un flujo de trabajo típico, el dispositivo inicia la comunicación con el ACS y establece una sesión de gestión. Durante esa sesión, el dispositivo puede informar datos de identificación, detalles de software, valores de parámetros y estados de eventos. El ACS puede responder con instrucciones, incluyendo lectura o escritura de parámetros, programación de acciones, activación de descargas o solicitud de operaciones de diagnóstico. Este intercambio controlado convierte a TR-069 de un simple mecanismo de monitorización en un protocolo completo de gestión del ciclo de vida.

Sesiones, eventos y contacto iniciado por el dispositivo

Una de las decisiones de diseño importantes en TR-069 es que el dispositivo es generalmente quien inicia la conexión hacia el ACS. Esto es útil cuando el dispositivo se encuentra detrás de un NAT, en un entorno doméstico o en una red de acceso gestionada donde la accesibilidad entrante puede ser limitada. Una vez que la sesión está activa, el ACS puede realizar tareas de gestión dentro de ese intercambio.

TR-069 también utiliza lógica basada en eventos. Los dispositivos pueden enviar mensajes Inform para notificar condiciones relevantes, como el arranque inicial, contacto periódico, cambio de configuración, finalización de transferencia o finalización de diagnósticos. Esto hace que el protocolo sea más útil operativamente que un simple envío unidireccional de configuraciones. El ACS no solo envía instrucciones; también conoce lo que ocurrió en el dispositivo y cuándo ocurrió.

En muchas implementaciones, este modelo de eventos ayuda a los equipos de soporte a saber si un dispositivo acaba de conectarse, completó una transferencia de firmware, finalizó una prueba de resolución de problemas o modificó un parámetro monitorizado. Esta conciencia temporal es una de las razones por las que TR-069 se vinculó estrechamente a las operaciones de banda ancha a gran escala.

Mensajería SOAP y transporte

TR-069 utiliza llamadas a procedimiento remoto basadas en SOAP transmitidas por HTTP, y las implementaciones seguras pueden usar HTTPS con TLS. Esta pila de protocolos refleja la época en la que TR-069 maduró, pero también explica por qué el sistema es altamente estructurado. Los comandos, respuestas, eventos y fallos se intercambian en formatos de mensaje definidos, en lugar de a través de scripts ad-hoc o interfaces remotas específicas de cada proveedor.

Aunque SOAP puede parecer pesado en comparación con estilos de API más nuevos, aportó previsibilidad y extensibilidad a entornos de operadores que requerían un comportamiento procedural claro. Esa previsibilidad sigue siendo importante en redes instaladas donde la fiabilidad, los flujos repetibles y la compatibilidad amplia con proveedores son más importantes que adoptar el estilo de interfaz de gestión más moderno.

TR-069 se entiende mejor como un marco de control operativo para dispositivos remotos, no solo como un protocolo para leer estados. Su verdadera fortaleza es la gestión coordinada del ciclo de vida de dispositivos a gran escala.

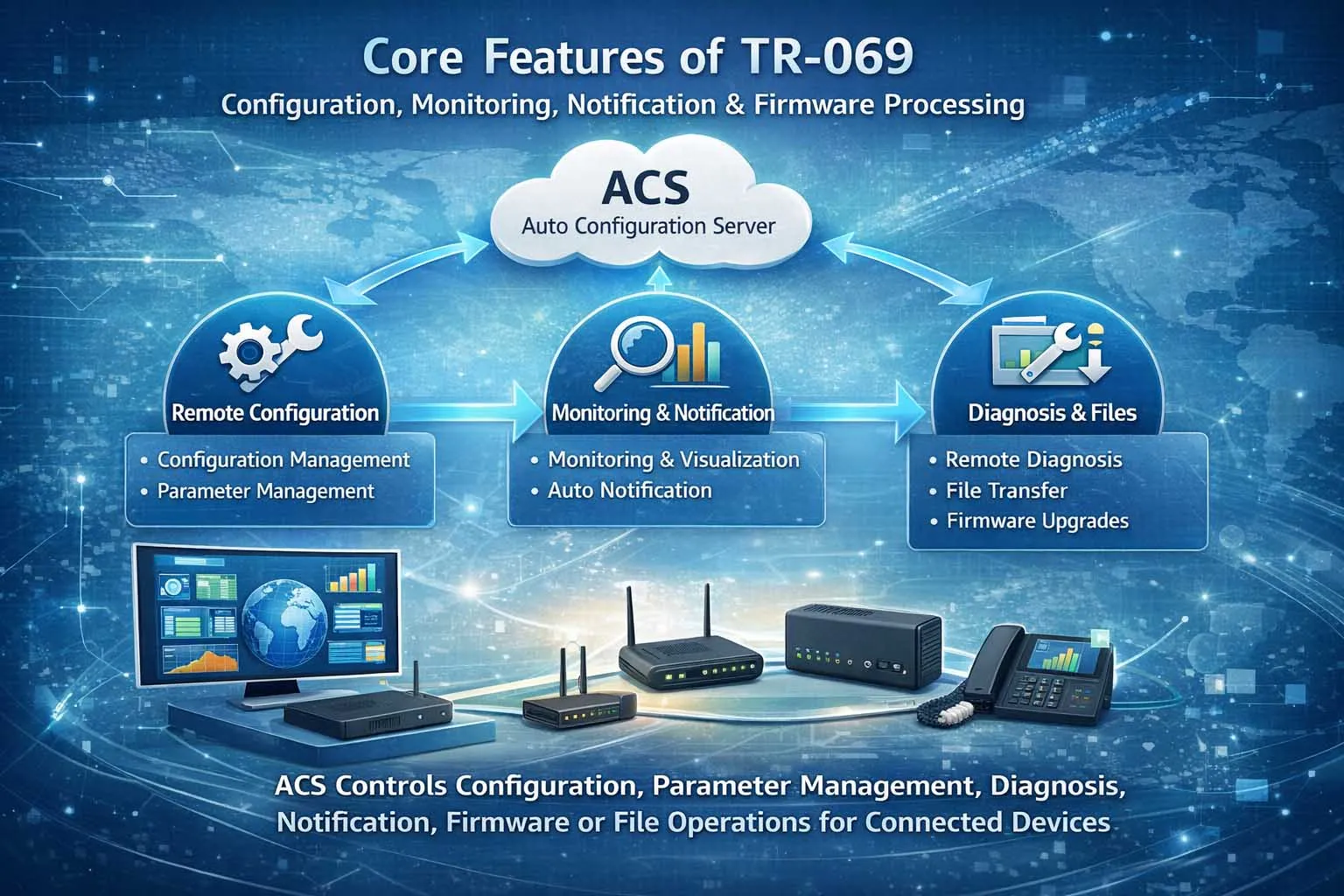

Características principales de TR-069

Aprovisionamiento remoto y gestión de configuraciones

La característica más reconocida de TR-069 es el aprovisionamiento remoto. Un operador puede usar un ACS para asignar parámetros de servicio, actualizar ajustes, configurar el comportamiento WAN, definir valores de servicios de voz, ajustar configuraciones Wi-Fi o modificar opciones específicas del dispositivo sin enviar un técnico al lugar. Esto es especialmente valioso cuando una red cuenta con una gran base instalada de dispositivos de clientes distribuidos en múltiples regiones.

La gestión de configuraciones a través de TR-069 es importante no solo para la implementación inicial, sino también para la consistencia continua del servicio. Los operadores pueden estandarizar plantillas, aplicar cambios en una secuencia controlada y reducir errores derivados de la configuración local manual. En un negocio de banda ancha gestionada, esa consistencia operativa afecta directamente a la velocidad de activación, la calidad del soporte y la experiencia del abonado.

Monitorización, notificaciones y visibilidad operativa

TR-069 también soporta la monitorización de dispositivos y la visibilidad de estados. Un dispositivo gestionado puede exponer parámetros que describen la versión de software, el estado de la interfaz de red, indicadores de rendimiento, estado de conexión, configuración de servicio y muchos otros detalles operativos. El ACS puede leer estos valores para conocer la condición actual del dispositivo y el estado del servicio.

Más allá de la recuperación de parámetros por sondeo, TR-069 incluye conceptos de notificación y reporte de eventos. Los dispositivos pueden informar activamente al ACS cuando se producen cambios relevantes, lo que ayuda a acortar el plazo entre un evento operativo y una respuesta de gestión. Esto es útil en entornos de soporte donde saber que se ha producido un reinicio, un cambio de parámetro o la finalización de un diagnóstico es tan importante como conocer la configuración actual.

Diagnósticos, transferencia de archivos y manejo de firmware

Otra área importante de funcionalidades es el mantenimiento remoto. TR-069 soporta funciones de diagnóstico y puede coordinar operaciones como pruebas, reporte de eventos de finalización y recuperación de resultados. Esto permite a los operadores resolver problemas de servicio desde una plataforma centralizada, sin depender completamente de la intervención de campo.

El protocolo también soporta flujos de transferencia de archivos gestionados, incluyendo descargas y reportes de finalización relacionados. En implementaciones reales, esta capacidad se asocia comúnmente con actualizaciones de firmware, entrega de archivos de configuración u otras tareas controladas de distribución de contenido. Esto hace que TR-069 sea especialmente útil para el mantenimiento del ciclo de vida, ya que permite a un proveedor de servicios mejorar, reparar o estandarizar el comportamiento del dispositivo después de la instalación, en lugar de tratar la implementación como un evento único.

Cuando se usa adecuadamente, la gestión de firmware y archivos a través de TR-069 puede soportar actualizaciones planificadas, estrategias de implementación escalonada y procesos de recuperación de fallos. Esta es una de las razones por las que el protocolo sigue siendo operativamente significativo en entornos con grandes instalaciones, incluso a medida que las arquitecturas de red continúan evolucionando.

TR-069 soporta aprovisionamiento, gestión de parámetros, diagnósticos, notificaciones y operaciones controladas de firmware o archivos a través del ACS.

Arquitectura de red TR-069

Componentes arquitectónicos principales

Una implementación de TR-069 generalmente incluye cuatro capas prácticas: el dispositivo de campo, la red de acceso, la plataforma ACS y los sistemas backend del operador. El dispositivo de campo es el CPE que el operador desea gestionar. La red de acceso proporciona conectividad IP entre el dispositivo y el entorno de gestión. El ACS maneja las sesiones de protocolo y la lógica de gestión. Los sistemas backend pueden incluir OSS, BSS, bases de datos de inventario, plataformas de análisis, herramientas de atención al cliente y motores de aprovisionamiento que interactúan con el ACS.

Esta arquitectura por capas es importante porque TR-069 rara vez funciona de forma aislada. En entornos de operadores reales, el ACS suele estar dentro de un ecosistema de gestión de servicios más amplio. Puede recibir entradas de políticas de sistemas de aprovisionamiento, exponer el estado del dispositivo a plataformas de soporte, coordinar con repositorios de firmware y enviar datos operativos a herramientas de informes. Ese contexto más amplio es por el que TR-069 debe verse como un componente de la arquitectura de gestión, no como una característica de protocolo independiente.

Modelos de datos y parámetros gestionados

TR-069 depende en gran medida de modelos de datos porque el ACS necesita una forma estructurada de saber qué puede exponer un dispositivo y qué parámetros se pueden leer o modificar. Los modelos de datos del Foro de Banda Ancha como TR-181 fueron especialmente importantes para este propósito, ya que describen la información del dispositivo, interfaces, diagnósticos, elementos de software y firmware, comportamiento de enrutamiento y muchas otras funciones gestionables en una estructura estandarizada.

En la práctica, esto significa que el ACS puede trabajar con objetos y parámetros nombrados, en lugar de usar solo comandos personalizados únicos de cada proveedor. Los modelos de datos estándar mejoran la interoperabilidad, mientras que las extensiones de proveedor permiten un control más profundo de características especializadas. El equilibrio entre objetos estándar y extensiones específicas de proveedor es una de las características definitorias de las implementaciones maduras de TR-069.

Para los operadores, la capa de modelo de datos es lo que hace posible la automatización a gran escala. El ACS no solo está conectado a un dispositivo; entiende la estructura gestionable de ese dispositivo. Ese conocimiento es lo que permite la lógica de aprovisionamiento repetible entre familias de dispositivos.

Solicitudes de conexión y accesibilidad remota

Aunque el dispositivo generalmente inicia las sesiones, TR-069 también incluye mecanismos para que el ACS solicite un nuevo contacto al dispositivo. Esto se conoce comúnmente como solicitud de conexión. En términos operativos, permite al ACS pedir al dispositivo que establezca una nueva sesión de gestión para ejecutar acciones pendientes sin esperar a la próxima ventana de contacto periódica.

Este diseño es útil porque muchos dispositivos gestionados se encuentran detrás de gateways domésticos, políticas de borde de banda ancha o condiciones de direccionamiento que dificultan la gestión entrante directa. TR-069 resuelve este desafío manteniendo al dispositivo como responsable de iniciar la sesión de gestión, al mismo tiempo que permite al ACS influir en cuándo ocurre esa sesión. Esto hace que el protocolo sea práctico para entornos de consumo y banda ancha a gran escala donde la exposición directa del dispositivo sería indeseable o imposible.

La arquitectura de TR-069 es una de sus mayores fortalezas: el dispositivo sigue siendo gestionable de forma remota incluso cuando no es directamente accesible como un servidor tradicional en la red abierta.

Ventajas de TR-069 en operaciones reales

Menores costos de servicio de campo y activación más rápida

Una de las ventajas más claras de TR-069 es que reduce la necesidad de operaciones de campo manuales. Los dispositivos se pueden aprovisionar de forma remota, los parámetros de servicio se pueden corregir de forma centralizada y los cambios comunes se pueden implementar sin enviar personal a cada ubicación. Para proveedores de banda ancha y operadores de servicios gestionados, esto tiene un efecto directo en el costo operativo.

También acorta el tiempo de activación del servicio. Un dispositivo recién implementado puede contactar con el ACS, identificarse, recibir los ajustes adecuados y entrar en servicio con menos intervención manual. En entornos de alto volumen, este tipo de automatización mejora significativamente la eficiencia de implementación y reduce la posibilidad de configuraciones inconsistentes entre sitios o abonados.

Mejor soporte y mayor control del ciclo de vida

TR-069 mejora la calidad del soporte porque proporciona a los equipos de servicio una mejor visibilidad del estado del dispositivo, nivel de software, configuración de parámetros y eventos recientes. Los ingenieros de soporte no tienen que depender solo de las descripciones del problema por parte del cliente. Pueden inspeccionar datos, verificar ajustes y, en muchos casos, activar diagnósticos o cambios correctivos desde el ACS.

También mejora el control del ciclo de vida. Los operadores pueden planificar estrategias de firmware, mantener el comportamiento estándar de los dispositivos, gestionar la deriva de configuraciones y coordinar la evolución del servicio a lo largo del tiempo. En lugar de considerar cada punto final instalado como fijo después de la implementación, TR-069 permite tratar toda la flota como un activo operativo gestionado activamente.

Aplicaciones comunes de TR-069

Routers de banda ancha, gateways y ONTs

La aplicación más común de TR-069 es la gestión remota de dispositivos de abonados de banda ancha. Gateways domésticos, gateways DSL o por cable, ONTs de fibra, routers Wi-Fi y dispositivos de acceso integrados se pueden gestionar a través de un ACS mediante flujos de trabajo compatibles con TR-069. En estos escenarios, el protocolo ayuda a los proveedores de servicios a incorporar dispositivos, aplicar ajustes de servicio, recolectar diagnósticos y mantener la consistencia del software en grandes poblaciones de usuarios.

Este es el entorno clásico en el que se estableció TR-069. El dispositivo se instala en el borde del abonado, pero el control operativo permanece centralizado. Esa combinación es una de las fortalezas prácticas definitorias del protocolo.

VoIP, IPTV y equipos de cliente multiservicio

TR-069 también se utiliza donde el dispositivo gestionado soporta más que el acceso básico a Internet. Gateways VoIP, set-top boxes, gateways residenciales con capacidad de voz y CPE multiservicio integrados pueden beneficiarse del aprovisionamiento y monitorización remotos. En estos casos, el ACS puede coordinar múltiples capas de servicio en un solo dispositivo, como conectividad WAN, comportamiento Wi-Fi, parámetros de voz y diagnósticos específicos del servicio.

Esta capacidad multiservicio es operativamente importante porque permite a los proveedores tratar el dispositivo del abonado como una plataforma de servicio, no solo como un punto final de transporte. Cuantos más servicios dependen del dispositivo, más valiosa se vuelve la gestión remota estructurada.

Dispositivos de borde empresariales gestionados y equipos de acceso especializados

Aunque TR-069 está más fuertemente asociado a la banda ancha residencial, también puede aparecer en dispositivos de borde empresariales gestionados, gateways de acceso de sucursales y equipos de red especializados suministrados por operadores. Cualquier entorno que se beneficie de aprovisionamiento centralizado, control de software y diagnósticos remotos puede potencialmente usar los mismos principios de gestión, especialmente cuando el dispositivo es gestionado por el operador y desplegado en volumen.

En estos casos de uso, la principal ventaja no es la escala de consumo, sino la uniformidad operativa. Un proveedor u organización de servicios gestionados puede mantener un comportamiento de servicio consistente en muchos puntos finales remotos, al mismo tiempo que minimiza la intervención local.

TR-069 se aplica ampliamente a gateways de banda ancha, ONTs, CPE con capacidad de voz, set-top boxes y otros dispositivos de acceso gestionados de forma remota.

TR-069 y la gestión moderna de dispositivos

Por qué TR-069 sigue presente en redes actuales

TR-069 sigue siendo relevante porque la realidad de las redes cambia más lentamente que el marketing de productos. Grandes bases instaladas de dispositivos aún soportan CWMP, los flujos operativos de los operadores se han construido alrededor de la lógica del ACS durante años y muchos entornos de campo valoran los métodos operativos probados sobre cambios disruptivos. Como resultado, TR-069 sigue apareciendo en redes de banda ancha y dispositivos gestionados incluso donde se introducen enfoques de gestión más nuevos.

Su valor continuo proviene de herramientas maduras, familiaridad operativa y la escala de las implementaciones existentes. En muchas organizaciones, la pregunta no es si existe TR-069, sino cómo mantenerlo, optimizarlo o evolucionar gradualmente más allá de él sin interrumpir los servicios activos.

Cómo encaja en estrategias de transición

En proyectos de modernización, TR-069 suele ser parte de una arquitectura de transición, no un punto final. Los operadores pueden mantener TR-069 para las poblaciones de dispositivos existentes, al mismo tiempo que evalúan marcos de gestión de dispositivos más nuevos para plataformas futuras. Este enfoque escalonado reduce el riesgo de migración porque evita obligar a todas las familias de dispositivos a adoptar un nuevo modelo operativo al mismo tiempo.

Por eso sigue siendo importante entender TR-069. Incluso cuando la dirección a largo plazo apunta a estándares más nuevos y enfoques de gestión nativos de la nube, los equipos aún necesitan diseñar en torno a lo que está implementado hoy. Un plan de migración realista comienza con una comprensión sólida del marco de gestión instalado, y en muchos entornos de banda ancha ese marco sigue siendo TR-069.

TR-069 no es solo un tema heredado. A menudo es el punto de partida para entender cómo evolucionó la gestión remota de dispositivos a gran escala y cómo siguen operando muchas redes activas hoy en día.

Conclusión

Por qué importa TR-069

TR-069 es un marco de gestión remota de dispositivos que permite a un ACS aprovisionar, monitorizar, diagnosticar y mantener equipos del cliente a través de sesiones estructuradas de CWMP. Su importancia operativa proviene de su capacidad para estandarizar la gestión del ciclo de vida de dispositivos en flotas grandes y diversas de equipos de banda ancha y acceso.

Para proveedores de servicios, integradores de sistemas y equipos de operaciones de red, TR-069 sigue siendo importante porque conecta los equipos remotos de campo con el control operativo centralizado. Ya sea que el objetivo sea una activación de servicios más rápida, una mejor gestión de firmware, diagnósticos mejorados o menores costos de soporte, TR-069 ha jugado un papel fundamental en hacer prácticas y gestionables las operaciones remotas de dispositivos a gran escala.

Preguntas frecuentes

¿TR-069 es lo mismo que CWMP?

TR-069 es el informe técnico del Foro de Banda Ancha, mientras que CWMP es el nombre formal del protocolo definido por esa especificación. En el lenguaje de ingeniería cotidiano, las personas suelen usar ambos términos de forma casi intercambiable, ya que TR-069 es el documento que define el Protocolo de Gestión WAN de CPE.

En discusiones prácticas, decir que un dispositivo soporta TR-069 generalmente significa que soporta la gestión remota basada en CWMP con un ACS. La distinción es principalmente formal, no operativa.

¿Qué dispositivos se gestionan comúnmente con TR-069?

Los ejemplos comunes incluyen routers de banda ancha, gateways domésticos, terminales de red óptica, gateways DSL o por cable, dispositivos Wi-Fi integrados, set-top boxes y equipos de cliente con capacidad VoIP. El protocolo es especialmente común donde un operador implementa y gestiona grandes cantidades de dispositivos de punto final en el campo.

También puede aparecer en equipos de borde empresariales gestionados o dispositivos de acceso especializados donde el aprovisionamiento y diagnósticos centralizados son importantes. El factor decisivo generalmente no es solo la categoría del dispositivo, sino si el operador necesita control remoto estructurado del ciclo de vida.

¿TR-069 solo configura dispositivos o también los monitoriza?

TR-069 soporta mucho más que la configuración inicial. Se puede usar para leer valores de parámetros, recolectar información de estado, recibir notificaciones de eventos, activar diagnósticos y coordinar operaciones de transferencia de firmware o archivos. En ese sentido, combina aprovisionamiento y mantenimiento operativo en un solo marco de gestión.

Este alcance más amplio es por el que TR-069 se volvió tan valioso en entornos de proveedores de servicios. Ayuda a los operadores no solo a encender los dispositivos con los ajustes correctos, sino también a mantenerlos en funcionamiento y solucionar problemas a lo largo del tiempo.

Por qué es importante el ACS en una implementación de TR-069?

El ACS es el punto de control que almacena la lógica de gestión, registros de dispositivos, reglas de políticas y flujos de aprovisionamiento. Sin el ACS, el protocolo no entrega su verdadero valor operativo, ya que el dispositivo no tendría una plataforma centralizada a la que informar ni de la que recibir instrucciones.

En implementaciones grandes, el ACS se convierte en el cerebro operativo de la flota de dispositivos remotos. Conecta el comportamiento del dispositivo con sistemas backend, procesos de soporte y flujos de activación de servicios.

¿Sigue siendo relevante TR-069 si existen estándares más nuevos?

Sí. Muchas redes activas siguen dependiendo de TR-069 debido a las grandes bases instaladas de dispositivos, procesos operativos maduros y la dificultad práctica de una migración inmediata. Incluso cuando se evalúan marcos más nuevos, TR-069 suele seguir siendo parte del entorno operativo real durante años.

Por eso los ingenieros y operadores aún necesitan entenderlo. En muchos casos, la modernización exitosa depende de saber cómo funciona la gestión de dispositivos basada en TR-069 existente antes de planificar el siguiente paso.