El Rechazo de Llamadas Anónimas, frecuentemente abreviado como RLA, es una función telefónica que bloquea automáticamente las llamadas entrantes cuando la persona que llama oculta intencionalmente su identificador de llamada. En lugar de permitir que la llamada suene en el teléfono del usuario, el sistema la rechaza por la falta de identificación visible. En términos prácticos, esto significa que quienes eligen aparecer como anónimos, privados, desconocidos o no disponibles no podrán completar la llamada a menos que revelen su número.

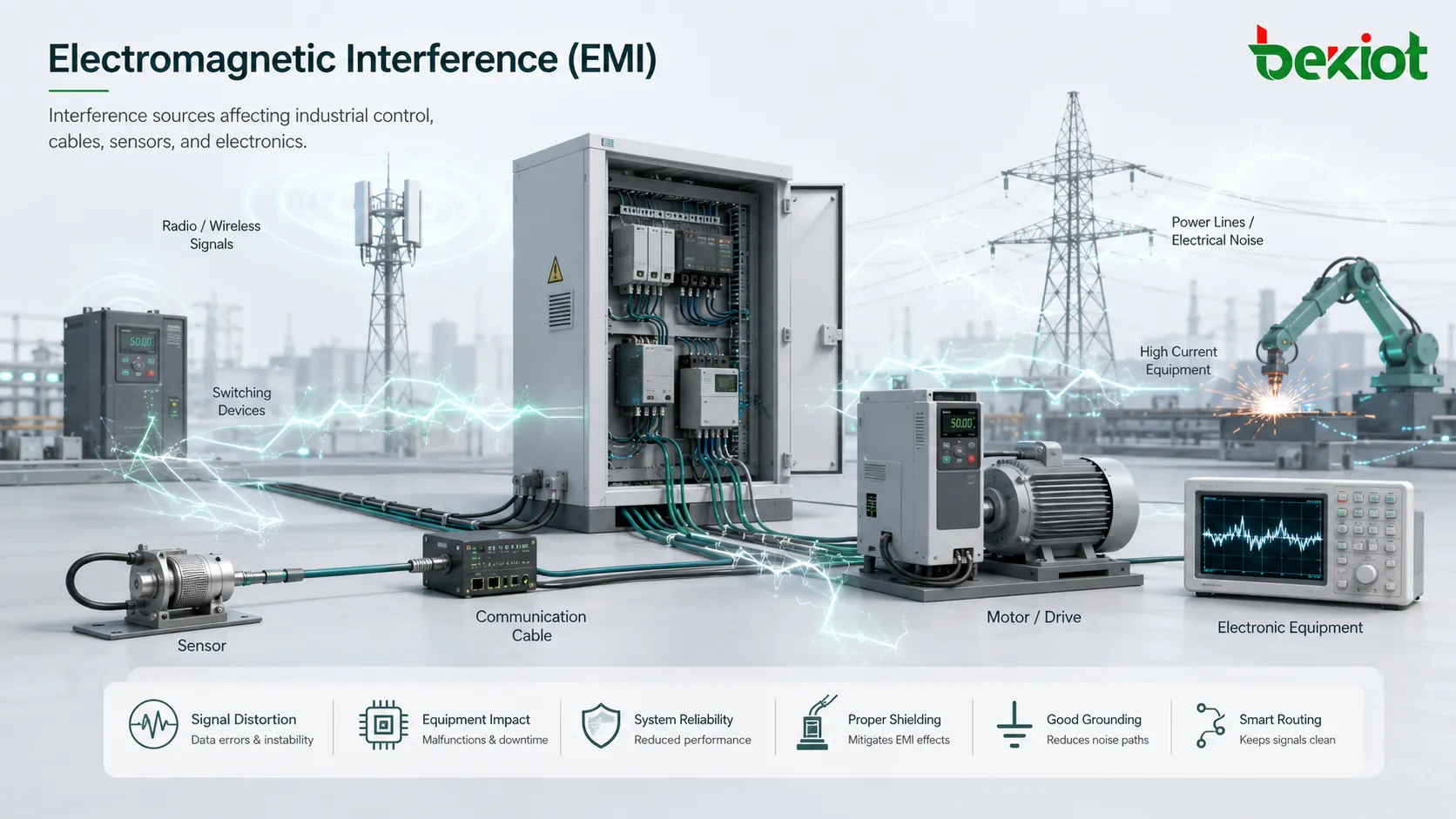

Esta función se usa ampliamente tanto en telefonía residencial como empresarial, ya que brinda a los usuarios mayor control sobre quién puede comunicarse con ellos. En una época en la que las llamadas automáticas, las llamadas molestas, el suplantación de números y las llamadas comerciales intrusivas son muy comunes, el Rechazo de Llamadas Anónimas ofrece una capa de filtrado sencilla pero muy eficaz. No resuelve todos los problemas de llamadas no deseadas, pero ayuda a reducir un tipo específico de llamadas que suelen generar frustración, incertidumbre o preocupación por la seguridad.

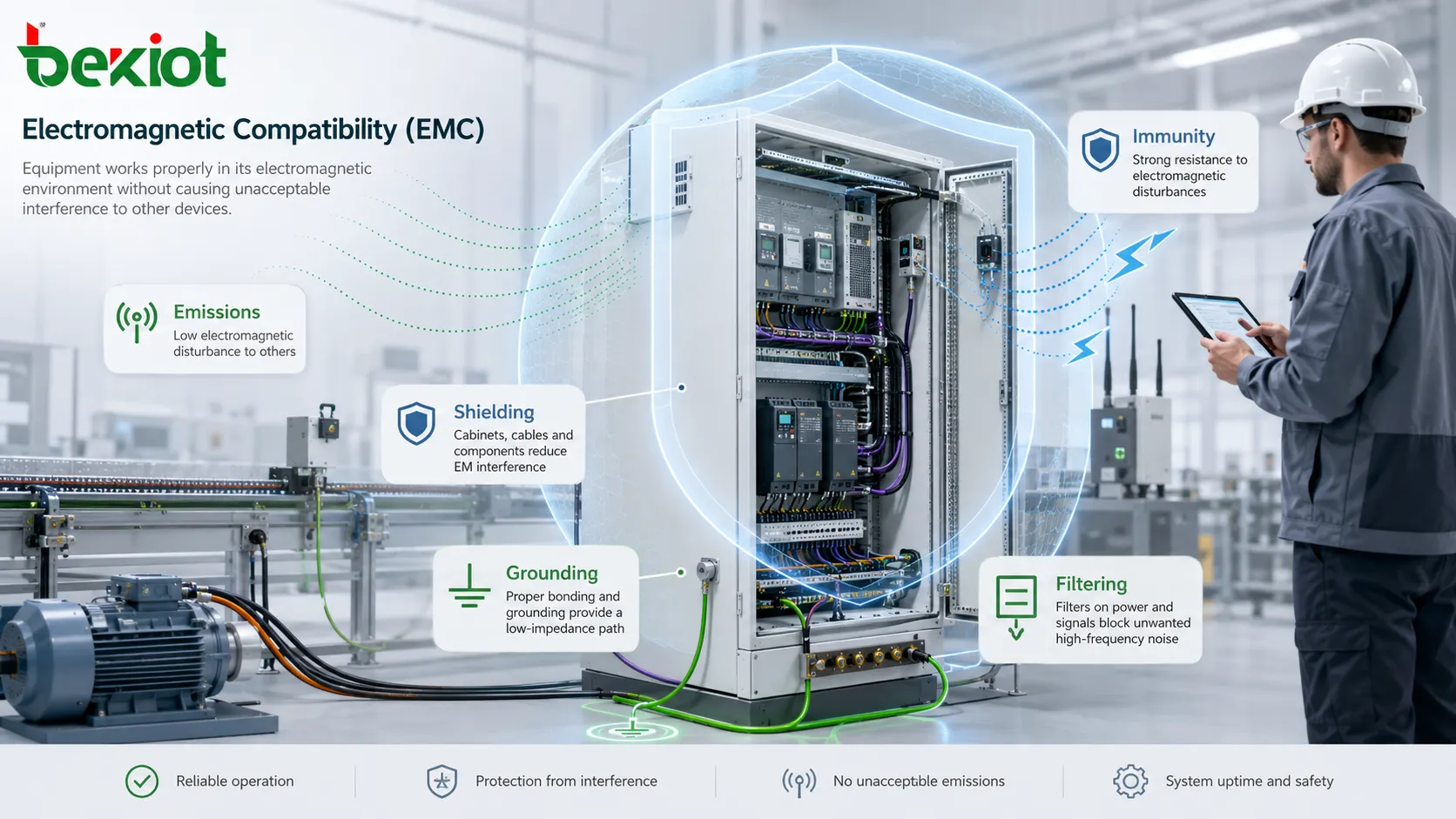

En sistemas de comunicaciones empresariales y IP, el Rechazo de Llamadas Anónimas también forma parte de una estrategia más amplia de gestión de llamadas. Se puede usar junto con el enrutamiento de llamadas, políticas de listas negras, reglas de identificador de llamada, permisos de extensiones y políticas de voz orientadas a la seguridad para optimizar el manejo de las comunicaciones entrantes. Por eso, el RLA sigue siendo una función práctica tanto en servicios telefónicos básicos como en plataformas empresariales más avanzadas.

¿Qué es el Rechazo de Llamadas Anónimas?

Definición y Propósito Básico

El Rechazo de Llamadas Anónimas es una función de bloqueo que impide que se completen las llamadas si quien llama oculta intencionalmente su número al receptor. En la telefonía tradicional, la persona que llama puede suprimir el identificador mediante una configuración de privacidad o un código de marcado temporal. En telefonía IP o redes de operadores, el mismo efecto ocurre cuando la información de la llamada se marca como privada, oculta o no disponible. El RLA verifica el estado de identidad entrante y rechaza la llamada antes de que llegue al usuario.

El propósito básico de esta función es ayudar a las personas a evitar llamadas de fuentes no identificadas. Muchos usuarios están dispuestos a contestar cuando ven quién llama, pero se sienten incómodos si la persona oculta su identidad a propósito. Las llamadas anónimas suelen estar asociadas con publicidad no solicitada, acoso, llamadas molestas o intentos de comunicación de baja confianza, por lo que bloquearlas automáticamente mejora la tranquilidad y reduce las interrupciones.

En este sentido, el RLA es una herramienta de filtrado, no un sistema general de bloqueo de llamadas. No está diseñado para detener todas las llamadas no deseadas, sino que se centra específicamente en aquellas en las que la identidad del llamante está oculta intencionalmente o no se puede mostrar correctamente al receptor.

El Rechazo de Llamadas Anónimas es una regla sencilla con una idea clara: si la persona que llama elige no identificarse, la llamada no pasa.

Diferencia con el Bloqueo General de Llamadas

Es importante distinguir el Rechazo de Llamadas Anónimas de las herramientas generales de bloqueo. El bloqueo general suele basarse en listas negras, análisis de fraude, puntuación de spam, reglas geográficas, políticas horarias o bloqueos de números definidos por el usuario. El RLA es mucho más específico: no verifica si el número ha llamado antes ni si la llamada parece sospechosa por inteligencia de tráfico, solo comprueba si el identificador de llamada está oculto o no disponible según su regla.

Este enfoque más limitado es, en realidad, una de sus ventajas. Al ser una regla sencilla, es fácil de activar y de entender. Los usuarios no necesitan mantener una larga lista de números bloqueados, solo decidir si aceptan llamadas de fuentes que no se identifican. Para muchas personas y empresas, este único control ofrece una primera capa útil de filtrado de llamadas entrantes.

Por eso, el Rechazo de Llamadas Anónimas se entiende mejor como un componente dentro de una estrategia más amplia de control de llamadas. Es muy práctico por sí solo, pero es aún más eficaz cuando se combina con otras funciones de gestión de comunicaciones entrantes.

Cómo Funciona el Rechazo de Llamadas Anónimas

Detección del Identificador y Lógica de Decisión

El Rechazo de Llamadas Anónimas funciona revisando la información de identidad del llamante durante el establecimiento de la llamada. Si la llamada entrante está marcada como privada, bloqueada, anónima, no disponible o no apta para mostrar el identificador normal, el sistema aplica la regla de rechazo en lugar de reenviarla al usuario. Según la red y la plataforma, la persona que llama puede escuchar un anuncio explicando que no se aceptan llamadas anónimas, o la llamada simplemente falla sin llegar a la extensión objetivo.

En servicios tradicionales de operadores, esta lógica se gestiona a nivel de red antes de que la llamada llegue a la línea del usuario. Entornos de IP PBX, PBX alojada o basados en SIP aplican la lógica desde la centralita, servidor SIP, puerta de enlace o aplicación de enrutamiento. Los detalles varían, pero el principio es el mismo: el sistema receptor comprueba si la identidad se muestra de forma aceptable y bloquea la llamada si no es así.

Esto hace del RLA un control ligero. No requiere inspección detallada de contenido ni análisis de comportamiento complejo, solo se basa en el estado de presentación de la identidad para aceptar o rechazar.

Qué Pasa con las Llamadas Rechazadas

Cuando el Rechazo de Llamadas Anónimas está activo, las llamadas rechazadas casi nunca suenan en el teléfono objetivo. El sistema las gestiona antes de que el usuario sufra una interrupción. En algunos servicios, el llamante anónimo escucha un mensaje grabado indicándole que desactive el bloqueo de identificador y vuelva a llamar. En otros, la llamada se desconecta o se dirige a un tratamiento predeterminado sin llegar al destino.

El comportamiento exacto depende del operador, las funciones de la PBX o la plataforma de comunicaciones IP. Algunos sistemas permiten personalizar el tratamiento, mientras que otros usan una respuesta estándar. En entornos empresariales, las llamadas también se registran para informes o solución de problemas, para que los administradores revisen cuántas llamadas anónimas se bloquearon.

Para el usuario, la ventaja es clara: el teléfono no suena por llamadas de fuentes no identificadas, lo que reduce las molestias y hace que las comunicaciones entrantes sean más manejables.

El RLA es más valioso cuando evita la interrupción antes de que el usuario tenga que tomar una decisión.

Características Principales del Rechazo de Llamadas Anónimas

Filtrado Automático de Identificadores Ocultos

La característica principal del Rechazo de Llamadas Anónimas es el filtrado automático. Los usuarios no necesitan revisar cada llamada manualmente: si la identidad está oculta, el sistema aplica la regla de forma constante y la bloquea. Esto es especialmente útil para quienes reciben llamadas molestas repetidas de fuentes que prefieren no revelar su número.

La automatización es clave porque las llamadas no deseadas suelen ser persistentes. Un usuario que evalúa cada llamada anónima manualmente sigue sufriendo interrupciones, distracciones e incertidumbre. Al convertir el identificador oculto en una condición de rechazo automático, el RLA reduce la carga de decisión y crea una experiencia de llamada más limpia.

Esta función es muy útil en entornos donde el personal necesita menos interrupciones: oficinas, recepciones, equipos de servicio, áreas clínicas y departamentos de soporte que ya manejan un alto volumen de llamadas legítimas.

Control Sencillo y Activación Fácil

Otra característica importante es la simplicidad. El Rechazo de Llamadas Anónimas se activa fácilmente mediante códigos de operador, configuraciones de PBX, paneles de administración o opciones de políticas de usuario. A diferencia de herramientas avanzadas de filtrado de spam, apenas requiere configuración y es fácil de entender para usuarios sin conocimientos técnicos.

Esta simplicidad lo hace práctico para particulares y empresas. Un usuario puede decidir aceptar solo llamadas de fuentes que muestren su número, y un administrador puede aplicar la misma lógica a extensiones, departamentos o grupos sin necesidad de motores de fraude o análisis complejos.

Al ser una regla transparente, también reduce la confusión: los usuarios saben por qué algunas llamadas no llegan, y quienes necesitan comunicarse legítimamente pueden hacerlo desactivando el bloqueo de identificador.

Ventajas del Rechazo de Llamadas Anónimas

Menos Llamadas Molestas e Interrupciones

Una de las ventajas más evidentes es la reducción de llamadas molestas. Muchos spammers, bromistas y llamantes de baja confianza prefieren ocultar su número. Bloquear estas llamadas automáticamente disminuye las interrupciones que sufren los usuarios durante el día.

Esto importa tanto en entornos personales como profesionales. En casa, reduce las molestias y aumenta la confianza al contestar el teléfono. En empresas, protege el tiempo del personal, reduce las distracciones y apoya flujos de comunicación ordenados. Si los empleados son interrumpidos constantemente por llamadas anónimas, un filtro sencillo mejora su concentración.

Aunque algunas llamadas no deseadas llegan con identificador visible o suplantado, el RLA sigue siendo útil porque elimina un tipo específico de llamadas que muchos usuarios no quieren recibir en ningún caso.

Mayor Privacidad, Confianza y Control de Llamadas

El Rechazo de Llamadas Anónimas también mejora la sensación de control. Muchos usuarios se sienten más seguros al contestar cuando ven alguna identificación; sin ella, la llamada puede parecer intrusiva o sospechosa. Al rechazarlas de antemano, la función crea un entorno de comunicación más confiable.

En el trabajo, es especialmente útil para personal con alto tráfico entrante: recepciones, equipos de soporte, servicios sanitarios y oficinas administrativas. La función no solo ahorra tiempo, sino que crea un modelo de interacción predecible: quienes llaman legítimamente se identifican, y el receptor responde con mayor confianza.

También influyen las preocupaciones de privacidad: las llamadas anónimas repetidas pueden parecer acosadoras sin ser peligrosas. El RLA reduce este contacto no deseado al establecer un estándar claro para las comunicaciones entrantes.

Usos del Rechazo de Llamadas Anónimas

Uso Residencial y Personal

En telefonía residencial, el Rechazo de Llamadas Anónimas es muy usado por personas que no quieren contestar llamadas de números privados. Para muchos hogares, no hay razón para aceptar una llamada de quien se niega a identificarse: familiares, amigos, proveedores, colegios y contactos de confianza suelen mostrar el identificador, por lo que las anónimas se tratan con suspicacia.

Esto hace del RLA una función práctica para reducir interrupciones sin conocimientos técnicos avanzados. Un usuario puede activarla y establecer un límite claro en las llamadas entrantes. Si un llamante legítimo ocultó el identificador por error, puede volver a llamar con el número visible.

En resumen, el RLA actúa como un filtro de confianza sencillo: no complica el sistema telefónico, solo eleva el estándar de las llamadas permitidas.

Extensiones Empresariales, Recepciones y Equipos de Servicio

El Rechazo de Llamadas Anónimas también es muy útil en empresas, especialmente en extensiones donde el personal necesita minimizar interrupciones innecesarias. Recepciones, líneas departamentales, oficinas financieras, equipos de RRHH, mostradores de soporte y asistentes ejecutivos se benefician al no ser interrumpidos por quienes se niegan a mostrar su identidad.

En plataformas de IP PBX y comunicaciones alojadas, los administradores suelen activar la función para usuarios o grupos seleccionados, no para toda la empresa, lo que hace su implementación más flexible. Los departamentos de atención al público pueden permitir más tráfico entrante, mientras que los sensibles usan reglas más estrictas de identificador.

En implementaciones empresariales, el RLA se combina con filtrado de listas negras, reglas horarias, enrutamiento IVR y registros de llamadas, lo que estructura las comunicaciones entrantes y las hace menos disruptivas en toda la organización.

El Rechazo de Llamadas Anónimas en Sistemas Empresariales y de Telefonía IP

Rol en Plataformas PBX, SIP y Voz Alojada

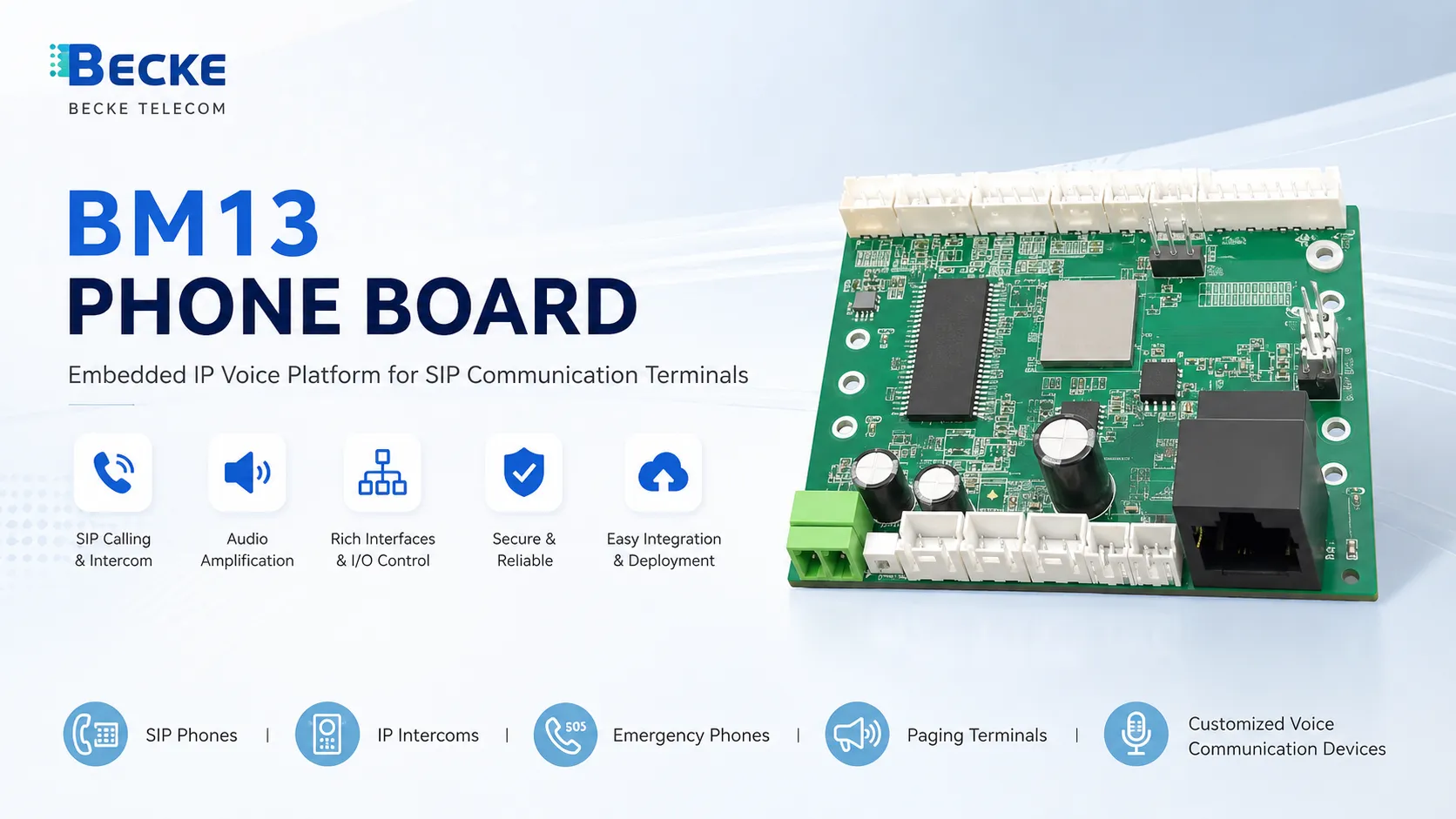

En la telefonía empresarial moderna, el Rechazo de Llamadas Anónimas se implementa como parte de la PBX o servicio de voz alojada, no solo como función de red. Esto permite gestionar la política junto con otros permisos de usuario, reglas de tratamiento de llamadas, ajustes de seguridad y lógica de enrutamiento entrante. En entornos SIP, el sistema verifica los indicadores de identidad durante el establecimiento y aplica el rechazo desde el servidor o PBX.

Esto es útil porque integra el RLA en la gestión empresarial de llamadas: deja de ser un servicio de red independiente para convertirse en un control más para dar forma al comportamiento de las llamadas. Es especialmente relevante en organizaciones con teléfonos IP, enlaces SIP, clientes softphone o plataformas de comunicaciones distribuidas.

Por ejemplo, un sistema empresarial puede aplicar el RLA a usuarios específicos, permitiendo al mismo tiempo llamadas anónimas en líneas públicas seleccionadas. Esta flexibilidad es una de las razones por las que sigue siendo valioso en la telefonía IP moderna.

Uso Con Controles de Seguridad y Políticas de Llamada

El RLA es más eficaz cuando se combina con otros controles. Los llamantes anónimos son solo un tipo de tráfico no deseado: las empresas también gestionan identificadores suplantados, números molestos repetidos, intentos de fraude, spam agresivo y manejo de llamadas fuera de horario. El Rechazo de Llamadas Anónimas actúa como una capa en esa estructura más amplia de seguridad y políticas.

En sistemas basados en servidores SIP empresariales, plataformas IP PBX o políticas de control de sesiones, los administradores combinan el RLA con reglas de listas negras, filtrado de llamadas, condiciones horarias, permisos de extensiones y lógica de puertas de enlace. Este enfoque por capas crea una estrategia de llamadas entrantes más robusta que depender de una sola función.

Por eso, el RLA se ve mejor no como una defensa completa, sino como una parte práctica y fácil de entender de una política de comunicaciones más amplia.

En telefonía empresarial, el Rechazo de Llamadas Anónimas funciona mejor como una regla clara dentro de una estrategia más amplia de gestión de llamadas entrantes.

Limitaciones y Consideraciones Prácticas

No Detiene Todas las Llamadas No Deseadas

El Rechazo de Llamadas Anónimas es útil, pero tiene límites. No todas las llamadas molestas son anónimas: muchos spammers o estafadores muestran un número visible, aunque esté suplantado o engañoso. Como el RLA se centra en identidades ocultas, no puede bloquear todo tipo de tráfico no deseado.

Esto es importante para establecer expectativas: activar el RLA reduce muchas llamadas molestas, pero no elimina las llamadas automáticas, la suplantación ni el abuso general. Quienes necesitan protección más amplia requieren herramientas de filtrado adicionales o servicios del operador.

Aun así, sus limitaciones no lo hacen inútil: sigue bloqueando un tipo común y específico de llamadas que muchos usuarios prefieren no recibir.

Posible Impacto en Llamantes Legítimos

Otra consideración práctica es que algunos llamantes legítimos también ocultan su número. Consultorios médicos, profesionales legales, personal de campo, particulares y equipos de servicio suprimen el identificador por privacidad o políticas. Si el receptor usa el RLA, estas llamadas pueden bloquearse sin ser maliciosas.

Por eso, las empresas deben evaluar la rigurosidad de la función: los departamentos de atención al público pueden permitir llamadas privadas, mientras que las líneas administrativas usan controles más estrictos. En hogares, algunos bloquean todas las anónimas, otros prefieren revisarlas manualmente.

La elección depende de las prioridades de comunicación: el RLA es más eficaz cuando se ajusta a la tolerancia del usuario y las necesidades operativas del entorno.

Conclusión

El Rechazo de Llamadas Anónimas es una función telefónica específica que bloquea las llamadas entrantes cuando el llamante oculta su identificador. Su propósito es claro: reducir interrupciones de fuentes no identificadas y dar a los usuarios mayor control sobre las comunicaciones entrantes. Al ser una regla sencilla y fácil de entender, sigue siendo útil en entornos telefónicos personales y empresariales.

La función funciona revisando la presentación de la identidad durante el establecimiento de la llamada y rechazando aquellas que no cumplen el requisito de visibilidad. Ayuda a evitar un tipo de llamadas asociadas con tráfico molesto, acoso o intentos de contacto de baja confianza. En comunicaciones empresariales modernas, el RLA se usa junto con políticas más amplias en plataformas PBX, SIP y voz alojada.

Aunque el Rechazo de Llamadas Anónimas no detiene todas las llamadas no deseadas, sigue siendo una primera capa práctica de filtrado. Para usuarios y empresas que buscan un control claro de las comunicaciones, menos interrupciones y una experiencia de llamada más predecible, sigue siendo una función valiosa y fácil de implementar.

Preguntas Frecuentes

¿Qué hace el Rechazo de Llamadas Anónimas?

El Rechazo de Llamadas Anónimas bloquea las llamadas entrantes cuando el identificador está oculto, privado, anónimo o no disponible según la regla del sistema. En lugar de permitir que suene, la red o el teléfono la rechaza automáticamente.

Ayuda a los usuarios a evitar llamadas de quienes eligen no identificarse.

¿Es lo mismo que bloquear llamadas de spam?

No. El Rechazo de Llamadas Anónimas es más específico que el bloqueo general de spam: solo se dirige a llamadas con identificador oculto. El bloqueo de spam usa análisis más amplios, listas negras o lógica de detección de fraude para bloquear llamadas no deseadas, tanto si el número es visible como si no.

Por eso, el RLA es un filtro útil, pero no una solución completa para todos los problemas de llamadas molestas.

¿Se puede usar en sistemas telefónicos empresariales?

Sí. El Rechazo de Llamadas Anónimas se usa en sistemas empresariales, incluidos PBX, voz alojada y entornos basados en SIP. Los administradores pueden activarlo para usuarios, departamentos o grupos de extensiones como parte de una política de llamadas entrantes más amplia.

Es especialmente útil cuando el personal quiere menos interrupciones por llamantes no identificados y mayor control de las comunicaciones entrantes.